Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Memcached как средство для DoS. Как ошибка в конфиге превратила полезную утилиту в хакерское оружие - «Новости»

Содержание статьи

- Пара слов про UDP

- Реальные опасности

- Выводы

Сама атака относится к типу так называемых DRDoS (Distributed Reflection Denial of Service) — отраженных DoS, когда сервер атакуется не напрямую запросами от ботов, а ответными пакетами. В случае с Memcached злоумышленник отправляет запрос якобы с IP-адреса жертвы, БД верит этому и ответ уходит уже на?реальный сервер.

Важно, что здесь присутствует так называемое умножение (амплификация) мощности, когда размер атакующего трафика увеличивается в несколько раз. Таким образом, запрос в 15 байт, отправленный «Мемкешу», превращается в ответ размером в несколько сотен килобайт, что дает колоссальный фактор умножения — примерно?в 51 тысячу раз.

Давай разберемся, как это можно провернуть, кто виноват и как такое предотвращать.

Готовимся

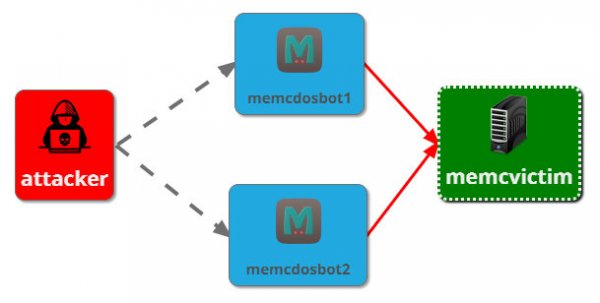

Для демонстрации атаки нам понадобится целых четыре стенда. Для этих целей я буду использовать контейнеры Docker. Первый контейнер будет играть роль сервера-жертвы, два других — боты для проведения DoS, и, наконец, последний?станет изображать компьютер атакующего, откуда мы запустим эксплоит.

Все эти контейнеры будут работать на Debian и, за исключением установленных пакетов, могут быть идентичными.

Запускаем сервер-жертву.

docker run -ti --rm --privileged --name=memcvictim --hostname=memcvictim debian

Первое, что сделаем после старта контейнера, — установим все необходимые приложения и зависимости. Помимо непосредственно Memcached, нужно будет установить какой-нибудь сниффер, чтобы наглядно пронаблюдать атаку.

apt-get update && apt-get install -y tcpdump build-essential wget libevent-dev

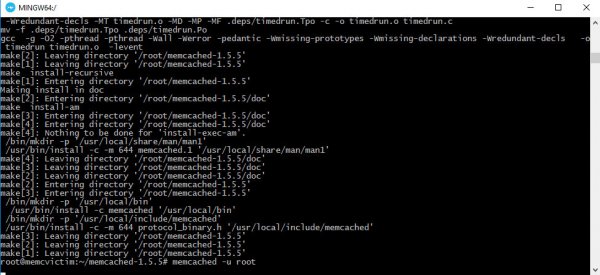

Сам дистрибутив Memcached будем?собирать из исходников, нам понадобится версия 1.5.5.

cd ~/ && wget http://www.memcached.org/files/memcached-1.5.5.tar.gz && tar xzf memcached-1.5.5.tar.gz

cd ~/memcached-1.5.5 && ./configure && make && make install

memcached -u root

Теперь дело за DoS-ботами, на них просто поднимаем ту же самую версию Memcached и линкуем контейнеры с жертвой, чтобы они могли отправлять ей?пакеты по сети.

docker run -ti --rm --privileged --link=memcvictim --name=memcdosbot1 --hostname=memcdosbot1 debian

docker run -ti --rm --privileged --link=memcvictim --name=memcdosbot2 --hostname=memcdosbot2 debian

Компилируем дистрибутив.

cd ~/ && wget http://www.memcached.org/files/memcached-1.5.5.tar.gz && tar xzf memcached-1.5.5.tar.gz

cd ~/memcached-1.5.5 && ./configure && make && make install

memcached -u root

И последняя в списке — машина атакующего. Ее нужно слинковать с DoS-ботами.

docker run -ti --rm --privileged --link=memcdosbot1 --link=memcdosbot2 --name=attacker --hostname=attacker debian

Здесь нам понадобится Python и библиотеки: Scapy для манипулирования пакетами на низком уровне и memcache — для работы с базой данных.

apt-get update && apt-get install -y nano python wget python-requests python-scapy python-memcache tcpdump

Скачиваем исходный код эксплоита.

cd ~ && wget https://www.exploit-db.com/download/44254.py

В итоге?у нас получилась следующая схема.

Схема тестового окружения для проверки Memcached DoS

Пара слов про UDP

Атака будет выполняться по протоколу UDP, поэтому не мешало бы немного поговорить о его структуре. User Datagram Protocol, или протокол?пользовательских датаграмм, — один из ключевых элементов стека TCP/IP. UDP, в отличие от TCP, использует упрощенную передачу пакетов. В контексте протокола они называются датаграммами и не содержат всевозможных штампов времени, подписей, проверки целостности данных и тому подобных вещей.

Подразумевается, что UDP должен использоваться только для передачи?не сильно критичных данных, так как допускает, что они могут дублироваться, потеряться или приходить не в установленном порядке. Если нужны какие-то проверки состояний, то вся логика ложится на плечи конечного?приложения.

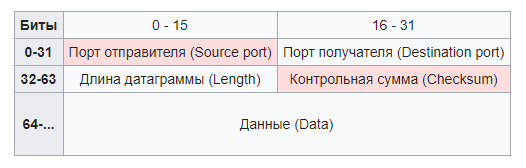

Все, что касается вида датаграммы, описывается в стандарте RFC 768, который был представлен в августе 1980 года. Согласно этому документу структура пакета UDP выглядит следующим образом.

Структура UDP-пакета

Заголовок датаграммы состоит из четырех полей, каждое имеет размер два байта (16 бит). Выделенные цветом поля необязательны к использованию в протоколе IPv4.

Поле порт отправителя, как следует из названия, отвечает за номер порта отправителя. Если предполагается, что на переданные пакеты нужно отвечать, то значение этого поля определяет, на какой конечный порт будет посылаться ответ. Это первое важное?для эксплуатации поле.

Порт получателя нужен, чтобы датаграмма ушла на порт, который слушает обрабатывающий ее сервис.

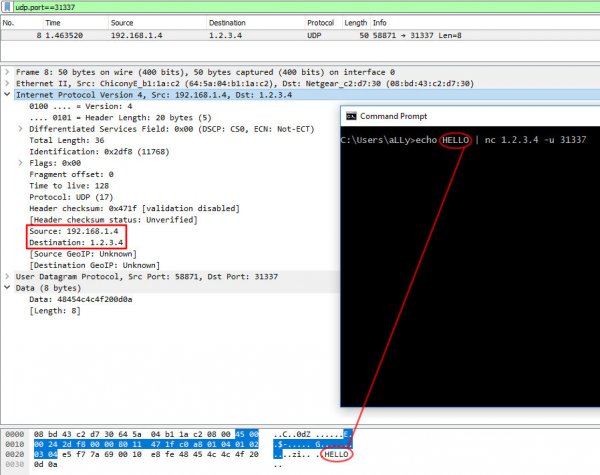

Поскольку UDP — это протокол без установления соединения, то, чтобы передавать данные между машинами в сети, он работает над IPv4. Так что, помимо этих заголовков, присутствуют, разумеется, еще и заголовки?от IP.

Обычный пакет UDP в сниффере Wireshark

Как видишь, теперь появились еще заголовки Source и Destination, в которых указаны IP-адреса машин клиента и сервера соответственно.

- © На GitHub обрушилась DDoS-атака мощностью 1,35 Тб/сек, и благодарить за это нужно Memcached - «Новости»

- © Создана утилита для автоматизации защиты от усиленных через Memcached DDoS-атак - «Новости»

- © Новый DDoS-рекорд продержался лишь пять дней: зафиксирована атака мощностью 1,7 Тб/сек - «Новости»

- © Зафиксирована мощнейшая DDoS-атака в истории интернета - «Интернет и связь»

- © DDoS-атаки с использованием Memcached уже применяют вымогатели - «Новости»

- © Опубликованы утилиты для DDoS-атак с применением Memcached, но эксперты нашли средство защиты - «Новости»

- © UMI.CMS ставит рекорды производительности - «Интернет»

- © Microsoft затмила Facebook и Google по активности в GitHub - «Windows»

- © Sun выпуcтила новую версию MySQL Enterprise - «Интернет»

- © Как разместить верстку на GitHub Pages. Бесплатный хостинг от GitHub - «Видео уроки - CSS»

|

|

|