Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Производители смартфонов на Android лгут о выходе патчей и создают лишь видимость защиты - «Новости»

Известные ИБ-эксперты, специалисты Security Research Labs, Карстен Нол (Karsten Nohl) и Якоб Лелл (Jakob Lell) представили интересный доклад на конференции Hack In The Box. Исследователи обнаружили, что многие крупные производители устройств на Android, в том числе компании Samsung, Xiaomi, OnePlus, Sony, HTC, LG, ZTE и Huawei, лишь создают видимость выхода патчей, тогда как на самом деле многие баги остаются неисправленными.

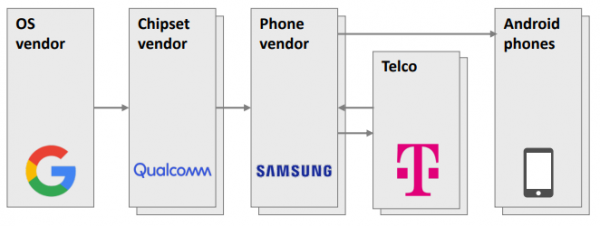

Проблема обновления Android-устройств всегда стояла очень остро. В настоящее время разработчики Google каждый месяц выпускают набор обновлений безопасности для своей ОС, а далее эти патчи попадают в руки производителей многочисленных устройств, которые должны самостоятельно адаптировать обновления для своих продуктов и донести их до конечных пользователей. К сожалению, фрагментация рынка по-прежнему велика, а вендоры по-разному относятся к своим обязанностям. Из-за этого многие устройства не получают важных обновлений вовсе.

Цепочка, которую проходят обновления до конечного пользователя

Нол и Лелл, однако, обнаружили, что и без того печальное положение вещей на самом деле выглядит еще хуже. На протяжении двух лет специалисты тщательно изучали состав обновлений безопасности, выпускаемых крупнейшими производителями устройств на базе Android, и проделали огромную работу, изучив свыше 1200 смартфонов.

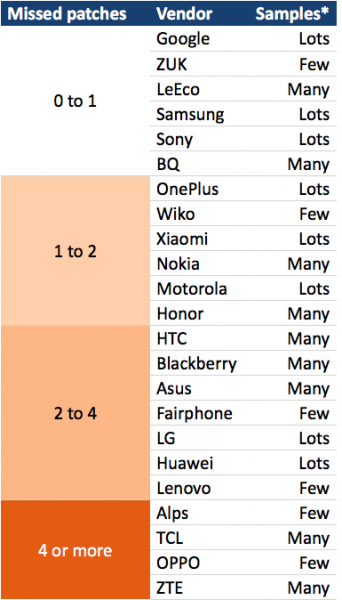

Как показало исследование, многие производители хитрят во время выпуска обновлений. Хотя они утверждают, что их устройства получили все актуальные патчи, это ложь, так как некоторые исправления, по неизвестным причинам, «выпадают» из списков и в итоге вообще не доходят до пользователей, о чем те даже не могут узнать. Эксперты объясняют, что порой некоторые патчи не получают даже устройства Pixel.

«Иногда эти ребята просто изменяют дату, не устанавливая никаких патчей. Видимо, дело в маркетинге, они просто ставят уровень обновлений на произвольную дату, которая выглядит лучше всего, — рассказали эксперты журналистам Wired. — Мы обнаружили, что некоторые производители не установили ни единого патча, но меняли даты выхода обновлений на протяжении многих месяцев».

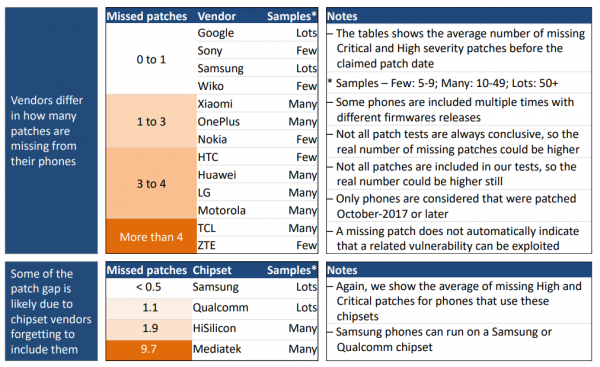

Чаще всего, проблема носит менее масштабный характер. Так, на большинстве устройств Sony и Samsung может не хватать лишь пары обновлений, что может быть простой случайностью. Однако в некоторых случаях все обстоит гораздо хуже. Так, смартфоны J3, выпущенные Samsung в 2016 году, должны иметь все обновления безопасности за 2017 год, но на самом деле 12 патчей не хватает, причем два исправления критические.

При этом Нол и Лелл объясняют, что зачастую «бутылочным горлышком» на пути обновлений становятся производители чипсетов, а не сами изготовители смартфонов. К примеру, компания Mediatek зачастую «забывает» о 9-10 патчах, выход которых происходит значительно позже заявленных дат.

В целом аналитики Security Research Labs пришли к следующим выводам, относительно крупных производителей:

- 0-1 пропущенных патчей: Google, Sony, Samsung, Wiko Mobile;

- 1-3 пропущенных патчей: Xiaomi, OnePlus, Nokia;

- 3-4 пропущенных пата: HTC, Huawei, LG, Motorola;

- 4 и более пропущенных патчей: TCL, ZTE.

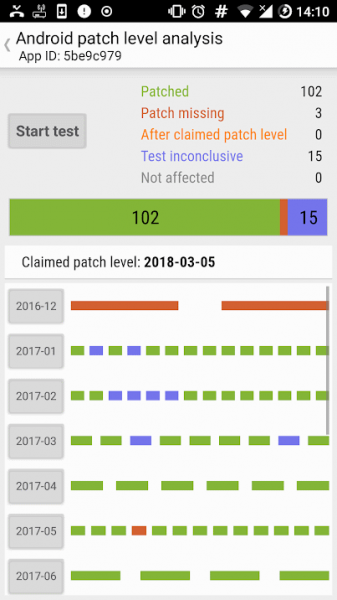

Для проверки устройств на предмет установленных патчей исследователи создали специальное бесплатное приложение SnoopSnitch, которое позволяет узнать, какие исправления на самом деле установлены на устройстве.

SnoopSnitch

- © Большинство производителей обозначили свои позиции относительно патчей для Meltdown и Spectre - «Новости»

- © Уязвимость в веб-сервере GoAhead угрожает сотням тысяч «умных» устройств - «Новости»

- © Google и Samsung возьмутся за «латание дыр» в безопасности Android - «Интернет»

- © Компания AMD выпустила микрокоды для исправления Spectre вариант 2 - «Новости»

- © Intel, HP, Dell и другие предупреждают: не стоит устанавливать некоторые патчи для Spectre и Meltdown - «Новости»

- © Производители Android-смартфонов устремились к установке подобных Face ID систем - «Новости сети»

- © Уязвимость в сим-картах позволяет украсть "цифровую личность" - «Интернет и связь»

- © Свежие уязвимости в Intel ME опасны для устройств Acer, Dell, Fujitsu, HP, Lenovo, Panasonic и так далее - «Новости»

- © Майнинговый ботнет заражает устройства на Android через открытые порты ADB - «Новости»

- © Из-за недоработок Microsoft не выпустила патч для критической уязвимости - «Интернет»

|

|

|