Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Майнинговый ботнет заражает устройства на Android через открытые порты ADB - «Новости»

Если главным трендом и самой назойливой угрозой 2017 года были шифровальщики, то в 2018 году основным трендом в киберпреступном мире определенно становится криптоваюта и все с нею связанное.

Злоумышленники массово занимаются криптоджекингом (то есть майнингом через браузеры пользователей), а крупные ботнеты «перепрофилируются» и тоже начинают применяться для распространения майнеров или манипуляций биржевыми курсами. К тому же мошенники активно паразитируют на ICO различных блокчейн-стартапов или попросту подменяют адреса криптовалютных кошельков в буфере обмена ОС или на промежуточных стадиях подключения, если речь идет о даркнете.

Теперь аналитики Qihoo 360 Network Security Research Lab сообщили о появлении еще одного майнингового ботнета, который состоит из устройств, работающих под управлением Android, и стремительно растет.

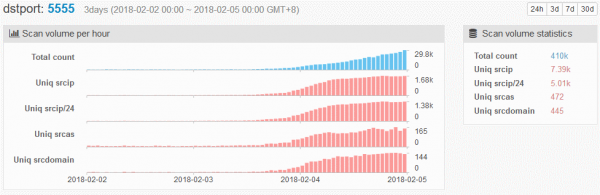

Исследователи объясняют, что атакующие сканируют сеть в поисках устройств с открытыми отладочными портами ADB (Android Debug Bridge). Чаще всего это порт 5555. Так как под управлением Android работают не только смартфоны и планшеты, заражению также подвергаются, к примеру, «умные» ТВ и различные приставки для ТВ.

Малварь распространяется подобно червю и получила идентификатор ADB.miner. Исследователи отмечают, что ботнет очень «агрессивен» и быстро растет: количество сканирований удваивается каждые 12 часов. По данным экспертов, ботнет начал работу еще 21 января 2018 года, но его активность резко возросла в минувшие выходные (а именно 3 февраля 2018 года).

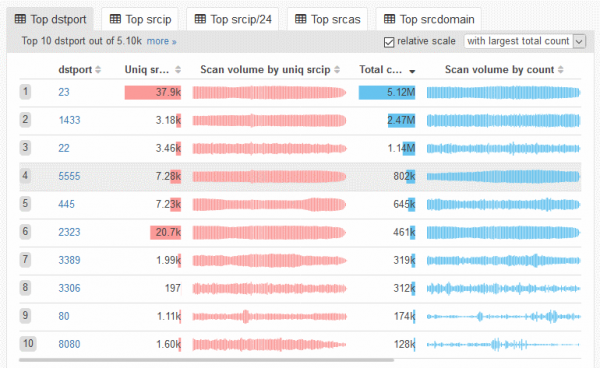

В настоящее время сканирования исходят с 7400 уникальных IP-адресов, и порт 5555 уже занимает четвертое место по «популярности» (хотя еще недавно он не входил даже в топ-10), согласно статистике Qihoo 360 Network Security Research Lab. Исследователи полагают, что в настоящее время заражены от 2700 до 5500 девайсов, большинство из которых расположены в Китае (40%) и Южной Корее (31%).

Специалисты пишут, что авторы ADB.miner позаимствовали сразу несколько идей и часть исходных кодов у IoT-малвари Mirai, в частности, постоянное сканирование в поисках уязвимых устройств реализовано именно таким образом.

При этом специалисты не конкретизируют, какие именно баги используются для компрометации Android-устройств, но пишут, что проблема не относится к устройствам конкретного производителя. Очевидно, дело в компоненте ADB в целом. На большинстве устройств порт ADB закрыт по умолчанию, однако, как показывает практика, из этого правила есть много исключений.

В настоящее время разработчики ADB.miner «добывают» криптовалюту Monero на двух разных пулах, но в обоих случаях используют для перевода выплат один и тот же кошелек, который пока пустует.

- © Специалисты обнаружили новый ботнет Satori, насчитывающий более 280 000 активных ботов - «Новости»

- © Вредонос WannaMine скрыто добывает Monero и использует эксплоты АНБ - «Новости»

- © Кампания Zealot направлена на серверы под управлением Windows и Linux, чтобы майнить Monero - «Новости»

- © Обнаружены сразу два новых IoT-ботнета: Masuta и Hide ‘N Seek - «Новости»

- © Ботнеты атакуют устройства для майнинга и переключают свое внимание на криптовалюту - «Новости»

- © Специалисты Check Point обнаружили 0-day уязвимость в роутерах Huawei - «Новости»

- © Троян Evrial подменяет адреса криптовалютных кошельков в буфере обмена - «Новости»

- © Операторы Tor2Web прокси подменяют адреса Bitcoin-кошельков - «Новости»

- © Активность ботнетов на основе Mirai возросла после публикации нового PoC-эксплоита - «Новости»

- © Шифровальщик Scarabey продолжает дело Scarab и атакует российских пользователей - «Новости»

|

|

|