Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Опубликован эксплоит для внедрения кода в Signal для Windows и Linux - «Новости»

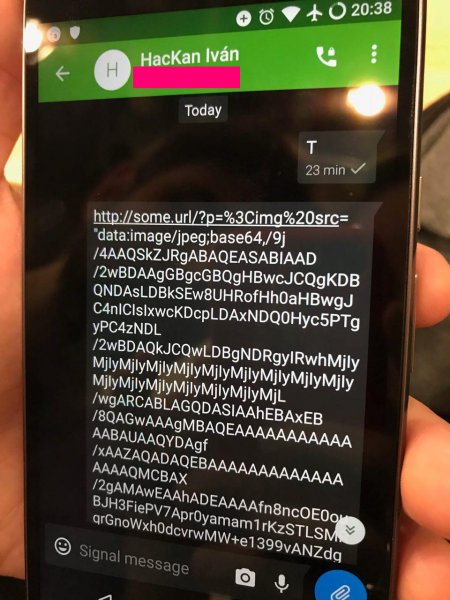

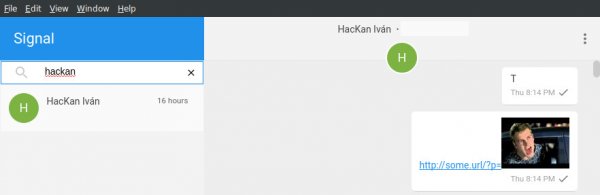

В минувшие выходные ИБ-специалист из Арентины Альфредо Ортега (Alfredo Ortega) анонсировал в своем Twitter скорую публикацию детальной информации об уязвимости в десктопном клиенте мессенджера Signal. Тогда Ортега обнародовал видео с демонстрацией атаки, на котором полезная jаvascript нагрузка, переданная через Signal, успешно выполнялась на устройстве получателя. Ролик можно увидеть ниже.

Теперь, как и было обещано ранее, группа аргентинских ИБ-экспертов, во главе с Ортегой, обнародовала подробности представленного на видео бага и опубликовала proof-ofconcept эксплоит. Как оказалось, уязвимость позволяла внедрить вредоносный код в Signal, просто прислав жертве специальную ссылку. Никакого взаимодействия с пользователем при этом не требовалось.

Исследователи рассказали, что обнаружили проблему случайно, когда сами общались через Signal, и один из участников беседы поделился ссылкой на уязвимый сайт с XSS-пейлоадом в URL. Полезная нагрузка неожиданно выполнилась в десктопном клиенте Signal, что не могло не привлечь внимание специалистов.

Изучив проблему и протестировав в Signal другие XSS, исследователи пришли к выводу, что баг связан с обработкой ссылок, которыми делятся пользователи. Проблема позволяла внедрить в приложение заданный пользователем HTML/jаvascript код, посредством iFrame, image, video и audio тегов.

Используя такую технику атак, злоумышленник мог, к примеру, внедрить в окно чата реципиента форму ввода учетных или платежных данных и, применив социальную инженерию, вынудить жертву предоставить конфиденциальную информацию. Хотя ранее звучали предположения о том, что данная уязвимость в Signal может быть использована для выполнения системных команд и извлечения, например, ключей шифрования, эти теории, к счастью, не подтвердились.

Разработчики Signal устранили баг сразу же, после того как Ортега опубликовал proof-of-concept видео в своем микроблоге. В своем отчете исследователи отмечают, что данное исправление уже присутствовало в более ранних версиях десктопного Signal, однако по какой-то причине пропало после обновления, датированного 10 апреля 2018 года.

- © Самоуничтожающиеся сообщения в Signal для Mac можно восстановить и прочесть - «Новости»

- © Из-за уязвимости в Electron под угрозой оказались Skype, Slack, WhatsApp, Discord и другие - «Новости»

- © Критическая уязвимость фреймворка Electron угрожает безопасности Windows-приложений - «Новости»

- © Получен "сигнал" от облака космического спирта | - «Интернет и связь»

- © Ученые проверили популярный способ усилить сигнал домашнего Wi-Fi | - «Интернет и связь»

- © Microsoft объединилась с Open Whisper Systems и представила end-to-end шифрование в Skype - «Новости»

- © В Skype добавили сквозное шифрование - «Интернет и связь»

- © В торрент-клиенте Transmission обнаружена уязвимость, ведущая к исполнению произвольного кода - «Новости»

- © В NAS компании Seagate устранена критическая уязвимость - «Новости»

- © Опасный баг в составе Linux Beep провоцирует состояние гонки - «Новости»

|

|

|