Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Вчера завершился первый день Positive Hack Days. Форум посетили более 4100 человек. Со сцены прозвучало более 50 докладов, прошли мастер-классы и круглые столы, а также стартовали десятки хакерских конкурсов.

Все происходящее на площадке PHDays 8 в этом году посвящено теме «Цифровая изнанка». Эксперты рассказывали, как обманывают технологии биометрической идентификации, выясняли, нужно ли защищать блокчейн и как изменится жизнь офисного работника в цифровую эпоху, демонстрировали техники взлома мобильных сетей, IoT-устройств и промышленных систем.

Рассказываем о самых интересных событиях первого дня форума.

Взгляд лидеров мнений

Форум открыло выступление экспертов Positive Technologies. Они представили отчет о проведенных в 2017 году исследованиях и рассказали о безопасности корпоративных систем, промышленных, телекоммуникационных и финансовых организаций, блокчейна, а также об уязвимостях в Cisco ACS и Intel Management Engine.

Корпоративные информационные системы по-прежнему уязвимы для атак со стороны внешних и внутренних злоумышленников. Почти 50% компаний столкнулись с целенаправленными кибератаками (advanced persistent threat, АРТ) в 2017 году. При тестировании на проникновение от лица внутреннего злоумышленника полный контроль над всей инфраструктурой удалось получить во всех системах, несмотря на используемые в компаниях технические средства и организационные меры для защиты информации. Как отметил заместитель генерального директора Positive Technologies Борис Симис, только 5% компаний вообще заметили, что их пентестят.

Преодолеть сетевой периметр от лица внешнего злоумышленника, использующего, в числе прочего, методы социальной инженерии и атаки на беспроводные сети, исследователям Positive Technologies удалось в 68% случаев. В целом доля тривиальных атак с целью получения доступа к ресурсам ЛВС выросла с 27% до 56% по сравнению с 2016 годом. Увеличилось и количество критически опасных уязвимостей: в 2017 году их доля составила 84% — против 47% в 2016 году.

В конце выступления Борис Симис поделился своим рецептом защиты:

«Нужно сделать три простые вещи: везде установить антивирусы, устранить критически опасные уязвимости хотя бы на внешнем периметре и — надо понимать, что с большой долей вероятности вы уже взломаны, — поэтому нужно целенаправленно искать следы взлома в своей сети».

Руководитель отдела реагирования на угрозы информационной безопасности Positive Technologies Эльмар Набигаев рассказал о последних трендах атак. Исследования Positive Technologies показали, что все больше атак носят деструктивный характер и имеют целью уничтожить цифровую инфраструктуру. Также эксперты отмечают рост сложных атак: злоумышленники все чаще используют уязвимости нулевого дня и сложное вредоносное ПО. Среди ключевых выводов из расследований: даже в отсутствие уязвимостей нулевого дня публичные уязвимости очень быстро берутся на вооружение хакерами, поэтому патчи нужно ставить моментально.

Среднее время присутствия злоумышленников в инфраструктуре — пять месяцев; отмечается, что срок этот сокращается, но не потому, что нарушения стали быстрее выявляться, а потому, что злоумышленники быстрее достигают своих целей. В целом эксперты прогнозируют рост числа целевых атак, особенно в исполнении хакерских групп, спонсируемых государствами: сказывается сложная геополитическая обстановка. Также ожидаются все большее усложнение атак и увеличение числа атак на инфраструктуру промышленных предприятий, на IoT и облачные сервисы (в контексте взлома через партнеров), а также низкоуровневых атак.

Директор по информационной безопасности телекоммуникационных систем Дмитрий Курбатов рассказал о тенденциях последних лет в сфере телекоммуникаций. В последние два года эксперты отмечают небольшую положительную динамику, однако данные абонентов сотовой связи по-прежнему под угрозой.

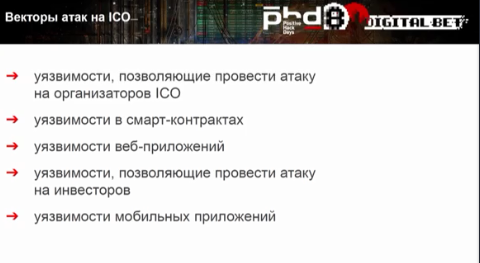

Руководитель группы исследований отдела разработки средств защиты приложений Арсений Реутов рассказал об уязвимостях смарт-контрактов и об атаках на инвесторов. С августа 2017 года злоумышленникам удалось похитить огромные суммы у криптовалютных бирж — около 300 млн долларов. Исследование Positive Technologies показало, что хакеры используют те же приемы, что и для взлома более привычных сервисов: большинство атак на криптобиржи и на площадки для проведения ICO были связаны с недостаточной защитой веб-приложений.

Арсений также рассказал, что за последний год компания Positive Technologies обеспечила безопасность многих крупных ICO-проектов, среди которых Blackmoon, Utrust и 3DIO.

Ознакомиться с исследованиями, о которых эксперты Positive Technologies рассказывали на секции RE: search, можно на сайте компании.

Борис Симис и Максим Филиппов (Positive Technologies) вместе с руководителями служб безопасности крупных отечественных компаний и госучреждений пытались разобраться, чего не хватает российской индустрии ИБ. Своими взглядами поделились Александр Баранов (ГНИВЦ ФНС), Павел Брянцев («Объединенная металлургическая компания»), Тарас Иващенко (Mail.Ru), Муслим Меджлумов («Ростелеком»), Евгений Никитин (Пенсионный фонд России), Виктор Пенский («Юнипро») и Роман Попов («Транснефть»). Слушатели узнали о самых страшных ночных кошмарах руководителей служб ИБ — о нарушении основных бизнес-процессов, потере данных о физ- и юрлицах и наказаниях со стороны регуляторов за несоответствие требованиям.

«Для крупного оператора основная задача — не предотвратить взлом, не обеспечить стопроцентную защиту, а обеспечить высокую доступность услуг связи, предоставляемых клиентам. Для меня настоящий кошмар — если кто-то взломает нашу магистральную сеть, получит доступ ко всем маршрутизаторам, удалит конфигурацию, и интернет в России для подавляющего большинства граждан перестанет существовать», — считает Муслим Меджлумов.

По словам Романа Попова, применительно к промышленной компании кошмар — это потеря контроля: «Кошмар, когда я не вижу, что происходит, и полный кошмар — когда я не управляю тем, что мне принадлежит».

Участники секции рассказали, как в каждой компании привлекают службы ИБ к новым проектам, а также обсудили актуальные угрозы. По мнению Евгения Никитина, в эпоху цифровой экономики «каждый гражданин будет тем нарушителем, которого нужно рассматривать в системе информационной безопасности».

Еще один вопрос, который подняли участники секции, — насколько действия регуляторов в области ИБ направлены на реальное повышение защищенности.

Евгений Никитин: «Новая нормативка — не просто сотрясание воздуха. Новый пакет документов говорит о том, что вы больше не можете прикрываться бумажками. Главный вопрос — сколько будет стоить инцидент. Каждый субъект теперь должен научиться считать ущерб, который он может получить».

Роман Попов: «Во-первых, эти документы стали приятным сюрпризом, обычно их приходится ждать годами. Во-вторых, качество документов существенно выше, чем раньше. В-третьих, любое внимание регуляторов и государства к нашей теме — это добро. Вспомним самые ранние версии ФЗ № 152: да, он был плох, но он стал поводом задуматься о проблеме».

Александр Баранов: «Вы правы, что строгость российских законов смягчается необязательностью их исполнения. Но даже если законодательная база исполняется наполовину, то это уже хорошо. Если же говорить о реальной защищенности, то она также становится заметно выше».

Борис Симис: «Регуляторы своими последними шагами сильно подталкивают нас к реальной безопасности. Например, ФСТЭК делает и распространяет свою базу уязвимостей и угроз. Я согласен, что мы перестали смотреть на ИБ статично. Нам нужно заниматься безопасностью не для отмазки и не для регулятора, а для себя. В этом смысле есть хорошие подвижки».

Тотальное погружение в «цифру» всех сфер жизни — свершившийся факт. Госуслуги, дистанционное управление транспортной и промышленной инфраструктурой, умные устройства и криптовалюта — эти технологии сулят людям качественное улучшение жизни. Но так ли все радужно на самом деле? Ключевой теме форума были посвящены сразу несколько секции и докладов.

Директор проектов кибербезопасности «Ростелекома» Денис Горчаков обсудил с участниками круглого стола, насколько безопасно использовать технологии биометрической идентификации для проведения важных операций, что еще можно использовать для биометрической аутентификации, кроме отпечатков пальцев и радужки глаза, как взламывают биометрию и какие существуют методы защиты.

Иван Беров, директор по цифровой идентичности «Ростелекома», рассказывая о создании единой биометрической системы, прокомментировал текущий уровень развития биометрических технологий: «Биометрические технологии мало адаптированы к комфортному ежедневному использованию. Они адаптированы только к специальным условиям, которые контролируются, по этим условиям есть стандарты и нормы в России и за рубежом. Но на массовом рынке мы сталкиваемся с проблемами окружающей среды, удобства и скорости использования».

Также в рамках дискуссии генеральный директор «Центра речевых технологий» Дмитрий Дырмовский представил результаты исследования, на основе которых была разработана система, одержавшая победу в международном конкурсе среди разработчиков детекторов спуфинг-атак Automatic Speaker Verification Spoofing and Countermeasures Challenge 2017. Также он рассказал о видах спуфинг-атак, основных способах взлома и признаках фальсификации данных.

На секции «Безопасность КИИ: практические аспекты» разобрали нюансы требований Федерального закона № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации». Поговорить о наболевшем пришли: Дмитрий Царев — начальник отдела эксплуатации и поддержки систем информационной безопасности «Ростелекома», Владимир Шадрин — директор департамента мониторинга и реагирования на киберугрозы «Ростелекома», Роман Кобцев — директор по развитию бизнеса«ИнфоТеКСа», Александр Бондаренко — генеральный директор R-Vision, Алексей Павлов — руководитель группы пресейла JSOC компании Solar Security, Сергей Куц — менеджер по продвижению продуктов Positive Technologies, Руслан Замалиев — консультант по информационной безопасности компании «ICL Системные технологии».

Участники рассказали, как решают вопросы с обеспечением безопасности КИИ, что является объектом КИИ, как проводится категоризация объектов, обсудили проблемы внедрения требований по безопасности КИИ и предложили рекомендации по их практическому выполнению.

Так, например, генеральный директор R-Vision Александр Бондаренко рассказал о приоритизированном подходе к внедрению требований по безопасности КИИ, а также о том, с чего нужно начинать этот путь: «Инвентаризация — важнейший процесс. По нашему опыту, сейчас он плохо построен во многих компаниях. Худо-бедно в IT, а если есть отдельное подразделение ИБ, информация туда не поступает. Здесь два пути — или выстраивайте собственный процесс, или налаживайте отложения с IT. Без этого любые другие шаги — выделение систем, категорирование, реагирование на инциденты, отправка информации, определение, к какому объекту относится инцидент, — будут просто невозможны. Если этого нет — полная труба».

В секции «Развитие информационной безопасности в странах СНГ» директор казахстанского «Центра анализа и расследования кибератак» Арман Абдрасилов обсудил актуальные вопросы информационной безопасности с представителями государственных органов стран Содружества. Затронули тему построения процессов информационной безопасности, коснулись требований регулирующих органов, используемых средств защиты, рассмотрели тренды и перспективы отрасли. Организатором секции выступил «ЦАРКА» при поддержке АО «Национальные информационные технологии».

Это событие по праву можно назвать уникальным: такого состава участников не было ни на одной российской конференции по ИБ.

«Это возможность для ответственных работников сферы ИБ стран СНГ собраться и обсудить актуальные вопросы. Я хочу обратить внимание на уровень открытости в обсуждении вопросов ИБ, который мы видим в России. Он очень конструктивен и очень полезен. Надо ориентироваться на этот стиль, этот подход— и нам, и регуляторам. И неслучайно, что мы собрались в таком составе на ведущей конференции по ИБ, наPHDays, — комментирует Мурат Айгожиевиз Государственной технической службы Казахстана.

Директор по продуктам компании Dark Matter Сергей Гордейчик в докладе «В чем был неправ ЭНШТЕЙН?» представил анализ различных государственных инициатив по кибербезопасности: федеральной сети обнаружения компьютерных атак США (FIDNET), национальной системы реагирования на киберугрозы, «Золотого щита», «Великого китайского фаервола», закона о кибербезопасности КНР и директивы ЕС по сетевой и информационной безопасности.

Когда говорят о системе Einstein, часто ошибочно сравнивают ее с FIDNET. Однако FIDNET — это единая точка доступа для государственных органов, в России подобный проект начинался еще в 1998 году, он и до сих пор существует, но его никто не использует. Einstein — это тоже достаточно давний проект, возникший в 2003 году как часть национальной системы защиты киберпространства.

Система должна обеспечивать безопасность в интернете всех федеральных агентств, помимо тех, которые относится к IntelligenceCommunity, таких как министерство обороны США и ЦРУ. Интересна вторая версия системы Einstein, которая существовала с 2008 по 2013 годы. С помощью крупнейших провайдеров был реализован своего рода «интернет для госов»: количество точек выхода в интернет для государственных агентств сократилось с 4300 до 50. Появились IDS на уровне 7, базирующаяся на открытой системе предотвращения вторжений Snort, выявлениезловредов, обнаружение метаданных в сетевом трафике. В следующей итерации Einstein добавили не только детективные, но и предиктивные механизмы: Sinkhole, анализ электронной почты и веб-контента. В 2015 году было развернуто 228 сенсоров IDS и добавлена возможность установки коммерческих утилит, в том числе IDS, песочницы и так далее. По сути было сказано: обеспечивайте безопасность любыми средствами, главное — эффективно. Было выдвинуто также требование по сбору и распространению индикаторов компрометации.

Бессменный участник PHDays генеральный директор компании «Лавина Пульс» Андрей Масалович рассказал о технологии разума в современном кибероружии. В частности, он рассмотрел решения из сферы искусственного интеллекта: генеративно-состязательные нейронные сети (GAN) для распознавания новых видов кибератак, методики глубокого обучения с подкреплением (DRL) для агентного моделирования информационных атак, методы «цифровых двойников» для исследования различных физических и психологических воздействий без проведения тестовых атак.

Технический хардкор

Один из ключевых докладов форума — «Внутренний язык декомпилятора Hex-Rays: микрокод» автора дизассемблера IDA Pro и декомпилятора Hex-Rays Ильфака Гильфанова. Он рассказал об истории возникновения языка и его технических особенностях, а также о проблемах, возникающих при декомпилировании программ.

Сегодня Hex-Rays, предназначенный для анализа программного кода, широко используется реверс-инженерами, вирусными аналитиками и специалистами по безопасности по всему миру. Кстати, в 2001 году была издана книга Криса Касперски «Образ мышления — дизассемблер IDA», подробный справочник по всем многочисленным функциям IDA, интерфейсу и архитектуре. И книга, и сам дизассемблер пользуются большим признанием среди специалистов.

По словам Ильфака, микрокод позволяет избавиться от сложности процессорных инструкций, а также от особенностей разных процессоров: к примеру, сегментных регистров и стека значений FPU (в x86) или адресации режима thumbmode (бит 0) в ARM.

Доклад «Эксплуатация уязвимостей сетей нового поколения» специалиста отдела экспертизы по безопасности телекоммуникационных систем Positive Technologies Сергея Машукова был одним из самых ожидаемых, если судить по рейтингу на сайте PHDays. Он был посвящен безопасности протокола Diameter. Сергей поделился результатами оценки безопасности, проведенной для различных операторов связи, и показал примеры успешных атак.

На PHDays выступил Ноам Ратхаус (Noam Rathaus), один из основателей компании Beyond Security, специализирующейся на разработке общеорганизационных технологий оценки безопасности. Ратхаус — автор четырех книг об открытых средствах ИБ и тестировании на проникновение. Он обнаружил более 40 уязвимостей в различном ПО, а также создал около трети кодовой базы Nessus — программы для автоматического поиска известных уязвимостей.

Его доклад «Подставь свой девайс под интернет» был посвящен безопасности интернета вещей. Он рассказал о различных уязвимостях, которые его команда обнаружила в продуктах известных вендоров или встретила в процессе аудита, а также дал рекомендации по защите IoT-устройств. В частности, на одном из предприятий по производству пластика старая уязвимость в веб-сервере GoAhead позволяла с помощью подстановки в GET-запрос лишнего «слеша» получить доступ к памяти АСУ ТП и в дальнейшем менять параметры технологического процесса, например время нагревания пластика. Информация об уязвимости была опубликована еще в 2004 году. Другой пример был связан с маршрутизатором Example 4 Geneko Routers, он позволяет соединять два офиса с использованием радиочастот. Отправляя GET-запросы на устройство, атакующий может получить доступ к любым файлам, приходящим на маршрутизатор.

Не только пользователи медлят с устранением уязвимостей в IoT-устройствах, производители также не торопятся выпускать обновления. Так, производитель инфракрасных камер FLIR объясняет отсутствие патчей для камер, в которых команда Ратхауса нашла критически опасные уязвимости, прекращением выпуска моделей. При этом по меньшей мере 10 тысяч таких камер, используемых правительственными, промышленными, военными организациями, можно легко обнаружить в интернете и удаленно взломать. Ноам рекомендует производителям устройств интернета вещей на этапе разработки обеспечивать возможность автоматического обновления, доносить до пользователя важность обновлений, оставлять возможность «откатиться» на стабильную версию встроенного ПО в случае проблем при обновлении и защищать свои прошивки от модификации.

Хакерские конкурсы и поющие ИБ-шники

Параллельно с деловой частью PHDays стартовала масштабная конкурсная программа и главное хакерское соревнование года - The Standoff. По сюжету сражение между командами атакующих, защитников и SOC (security operation scenters) разворачивается в городе, вся экономика которого основывается на цифровых технологиях. События на площадке максимально приближены к реальности. Игровой полигон представляет собой масштабную эмуляцию городской инфраструктуры, включающую в себя ТЭЦ и подстанцию, железную дорогу, «умные» дома с рекуперацией энергии, банки с банкоматами и киосками самообслуживания, сотовую связь, интернет и различные онлайн-сервисы.

На мастер-классах под руководством российских и зарубежных специалистов участники PHDays 8 учились создавать сетевую воронку для защиты корпоративного трафика от вредоносных программ, настраивали SELinux, строили threat-hunting-инфраструктуру и пробовали использовать ее для поиска и расследования сложных современных атак, а также практиковались в «мобильном перехвате».

В первый день одной из команд атакующих удалось взломать незащищенный офис — об этом сообщила команда SOC «Ростелеком». Помимо этого, были взломаны объекты городской инфраструктуры: атакующие нашли уязвимости в камерах и произвели атаку, направленную на отказ в обслуживании. В течение дня атакующие сдавали организаторам информацию об уязвимостях в рамках bug bounty и данные банковских карт, за что получали заслуженные деньги в местной валюте. Эксперты отмечают, что участники пока осторожничают и не предпринимают серьезных атак. Будем ждать новостей, ведь все мы знаем, что как только город засыпает — просыпаются хакеры ?

В этом году для участников конференции приготовлена обширная программа. В течение двух дней все желающие могут попробовать свои силы в поиске уязвимостей в смарт-контрактах блокчейна Ethereum, во взломе банкомата, IoT-устройств и умного дома, телекома, объектов АСУ ТП.

Шестнадцатого мая участников ждут финальные испытания на конкурсах «Meter H3cker» и HackBattle. А закроет конкурсную программу PHDays традиционная «Наливайка». Участникам конкурса необходимо будет провести успешную атаку на веб-приложение, защищенное фильтром безопасности. Приложение содержит конечное число уязвимостей, последовательная эксплуатация которых позволяет, среди прочего, выполнять команды операционной системы. Каждые пять минут участникам, на действия которых чаще всего реагировал WAF, предлагается выпить 50 мл крепкого горячительного напитка — и продолжать борьбу. Победителем становится тот участник, который сумеет первым получить главный игровой флаг на этапе выполнения команд на сервере.

Сразу после завершения технической программы начался грандиозный праздник — музыкальный фестиваль IT-компаний Positive Hard Days. В этот вечер заряжали публику три убойных коллектива — EDEN, «Джек» и NEU Stereo.

Под занавес первого дня ведущие культовой передачи «Модель для сборки» читали два рассказа в жанре киберпанк — «Gameover» Дмитрия Казакова и «Если я не дойду» Ирины Лазаренко.

За происходящим во второй день PHDays 8 можно следить в прямом эфире и в наших соцсетях по хэштегу #phdays.

- © Positive Hack Days 8: хакеры и ИТ-специалисты со всего мира покажут «цифровую изнанку» - «Новости»

- © Конкурс Wallarm на PHDays до 30 апреля - «Новости»

- © Все о телеком-безопасности на PHDays - «Новости»

- © Конкурс по конкурентной разведке перед PHDays 2018 стартует сегодня - «Новости»

- © На фестивале Positive Hard Days выступят шесть музыкальных групп - «Новости»

- © Круглый стол «Безопасность применения биометрических технологий» 15 мая на PHDays - «Новости»

- © PHDays 8: опубликована конкурсная программа - «Новости»

- © Positive Technologies: в 100% случаев внутренний злоумышленник может захватить полный контроль над сетью - «Новости»

- © PHDays 8: совсем скоро стартуют онлайн-конкурсы - «Новости»

- © Юбилейная серия летних конференций по информационной безопасности - «Интернет»

|

|

|