Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Провайдеры предоставляют своим абонентам небезопасные роутеры - «Новости»

Специалист компании NewSky Security и известный эксперт в области IoT-безопасности Анкит Анубхав (Ankit Anubhav) обнаружил, что некоторые провайдеры ставят безопасность своих пользователей под удар, предоставляя им плохо сконфигурированное оборудование.

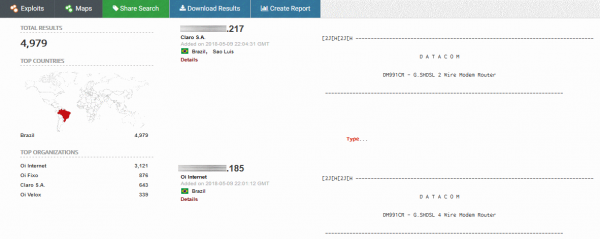

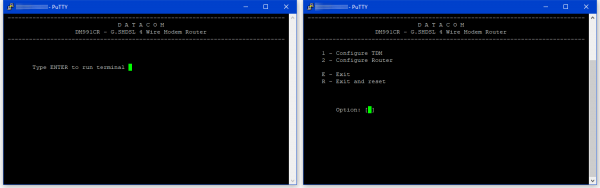

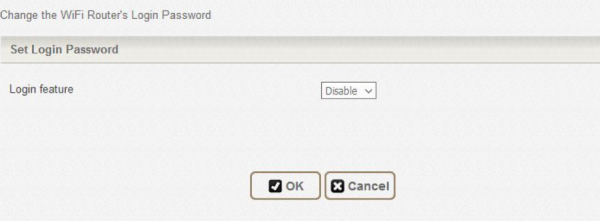

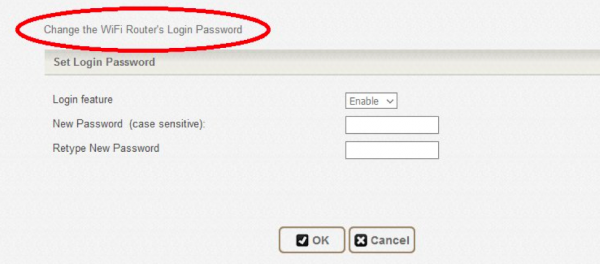

Еще в середине мая 2018 года Анубхав обнаружил, что бразильский провайдер Oi Internet предоставляет своим клиентам роутеры, вообще не оснащенные паролем для Telnet. После заключения договора с провайдером, люди получают устройства Datacom DM991CR, DM706CR и DM991CS, и примерно к 5000 из них можно спокойно подключиться посредством Telnet.

Исследователь заглянул в инструкции проблемных гаджетов и обнаружил, что те поставляются производителем без Telnet-паролей по умолчанию, то есть сконфигурировать их должен сам пользователь. Или, в данном случае, об этом должны были позаботиться сотрудники провайдера. Но, к сожалению, этого сделано не было.

Попытки выйти на связь с инженерами Oi Internet тоже не увенчались успехом. Исследователь получал лишь стандартизированные ответы и выяснил, что персонал Oi Internet не говорит по-английски. В итоге Анубхав был вынужден обратиться за помощью в бразильский CERT, надеясь, что местная организация все же сумеет уведомить провайдера и его клиентов об опасности.

Еще одну проблему Анубхав обнаружил уже на этой неделе. На этот раз его внимание привлек сингапурский провайдер SingTel. Работая с Shodan, исследователь обнаружил около 1000 роутеров SingTel с открытым 10 000 портом, который по умолчанию используется Network Data Management Protocol TCP/UDP.

Специалист связался с сингапурским CERT, сотрудники которого, в свою очередь, вышли на связь с SingTel. Как оказалось открытые порты и активная переадресация возникли в результате банальной халатности. Сотрудники SingTel использовали порт 10 000 для исправления неких проблем со своим оборудованием, а когда закончили, забыли закрыть порты обратно. Лишь после предупреждения от местного CERT специалисты провайдера обнаружили свою ошибку и поспешили исправить ситуацию, обезопасив пользователей.

Фото: Depositphotos

- © Из-за старого бага тысячи преобразователей Serial-to-Ethernet раскрывают пароли от Telnet - «Новости»

- © Неизвестные изменили hostname для десятков тысяч роутеров MikroTik и Ubiquiti - «Новости»

- © IoT-ботнет DoubleDoor обходит защитные решения с помощью комбинации двух эксплоитов - «Новости»

- © В роутерах D-Link DIR-620 нашли бэкдор и несколько уязвимостей - «Новости»

- © Хостинг провайдерам придется удалить материалы, нарушающие авторские права - «Интернет»

- © Ошибка в популярном расширении Grammarly для Chrome привела к утечке данных 22 млн пользователей - «Новости»

- © Российский хостинг-провайдер отказался предоставлять услуги грузинам - «Интернет»

- © Провайдерам не грозит ответственность за размещение пиратского контента - «Интернет»

- © Баг в Blizzard Update Agent угрожал безопасности миллионов пользователей - «Новости»

- © Активность ботнетов на основе Mirai возросла после публикации нового PoC-эксплоита - «Новости»

|

|

|