Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

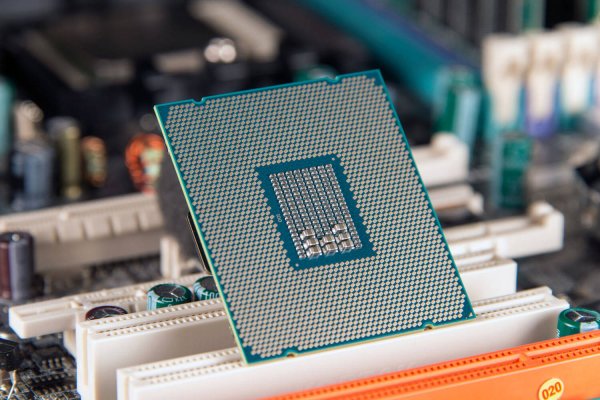

В процессорах Intel обнаружена новая критическая уязвимость - «Новости»

В процессорах Intel выявлена еще одна уязвимость, подобная Meltdown и Spectre. Проблема получила идентификатор CVE-2018-3665 и название Lazy FP state restore.

Напомню, что эксплуатация проблем Meltdown и Spectre напрямую связана с тем, что все современные процессоры используют архитектуру с внеочередным (out-of-order) и одновременно упреждающим (или спекулятивным — speculative) механизмом исполнения команд. К сожалению, новая проблема так же относится к side-channel атакам, связанным со спекулятивным исполнением команд.

Разработчики Intel сообщают, что уязвимость представляет опасность для процессоров Intel Core, вне зависимости от того, какая ОС установлена на проблемной машине. Уязвимые процессоры в любом случае используют функцию Lazy FPU context switching, созданную для оптимизации производительности. Так, она позволяет операционным системам хранить и восстанавливать регистры FPU (Floating Point Unit, модуль операций с плавающей запятой или точкой) только в случае необходимости. Уязвимость позволяет сторонним процессам получить доступ к этим регистрам и всем содержащимся в них данным.

За обнаружение бага специалисты Intel поблагодарили сотрудников Amazon Germany, Cyberus Technology GmbH и SYSGO AG. Также они призвали исследователей и производителей пока не разглашать детальную информацию о проблеме, дав производителям и пользователям больше времени на выпуск и установку патчей.

Инженеры Intel пишут, что проблема Lazy FP state restore во многом похожа на Spectre вариант 3а и ее практически невозможно эксплуатировать через браузеры, в отличие от бага Meltdown. Также разработчики заверяют, что уязвимость уже была устранена во многих ОС и гипервизиорах, использующихся в самых разных клиентах и решениях для дата-центров. В настоящее время производители софта работают над патчами для еще не обновленных продуктов, и исправления должны быть опубликованы в ближайшие недели.

Хорошая новость заключается в том, что в данном случае баг не потребует выпуска новых микрокодов для уязвимых процессоров, и проблема решается софтверными исправлениями.

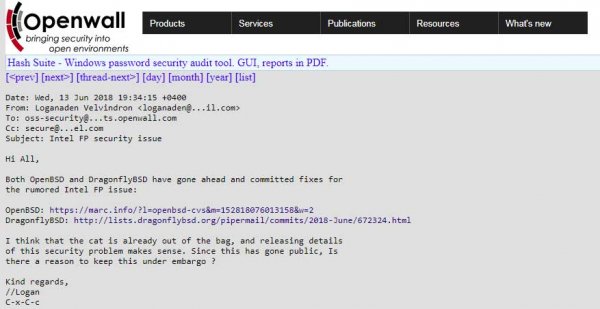

После официальной публикации Intel, собственные бюллетени безопасности поспешили представить и другие разработчики, в том числе RedHat, OpenBSD, DragonFlyBSD, Linux, Xen Hypervisor, Microsoft. Небольшой хаос в рядах производителей был вызван тем, что команды OpenBSD и DragonflyBSD рассказали о патчах для новой проблемы раньше срока: Intel планировала скоординировано раскрыть детали уязвимости только в конце июня 2018 года, но в итоге была вынуждена изменить планы.

В основном производители сейчас подтверждают слова Intel и обещают в скором времени выпустить исправления. Разработчики RedHat также рассказывают о том, как включить режим Eager FPU, неподверженный проблеме, вместо Lazy FP. В свою очередь, разработчики Linux отмечают, что перешли на Eager FPU еще в 2016 году, а значит пользователи новых ядер в безопасности.

- © Microsoft выпустила новые патчи для Meltdown и Spectre, а Intel рассказала о защите новых процессоров - «Новости»

- © Новая side-channel атака BranchScope представляет опасность для процессоров Intel - «Новости»

- © Intel, AMD, ARM, IBM сообщили о новых вариантах атак на Meltdown и Spectre: варианты 3a и 4 - «Новости»

- © Intel подготовила стабильные микрокоды для исправления Spectre в процессорах Broadwell и Haswell - «Новости»

- © Найдена новая уязвимость в процессорах. Патч может замедлить компьютер - «Интернет и связь»

- © Spectre и Meltdown на Windows: как проверить и защититься - «Windows»

- © Intel попросила пользователей не устанавливать последние обновления из-за серьезных проблем - «Интернет и связь»

- © Meltdown и Spectre. Разбираем фундаментальные уязвимости в процессорах - «Новости»

- © Microsoft поможет Intel распространить патчи для устранения уязвимости Spectre - «Новости»

- © Intel опубликовала результаты своих тестов заплаток Meltdown и Spectre - «Новости сети»

|

|

|