Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Компания Crowdfense запустит собственную платформу для покупки уязвимостей - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Дубайская компания Crowdfense, чьим основным конкурентом является известный брокер уязвимостей Zerodium, анонсировала запуск Vulnerability Research Platform (VRP) — Платформы исследования уязвимостей.

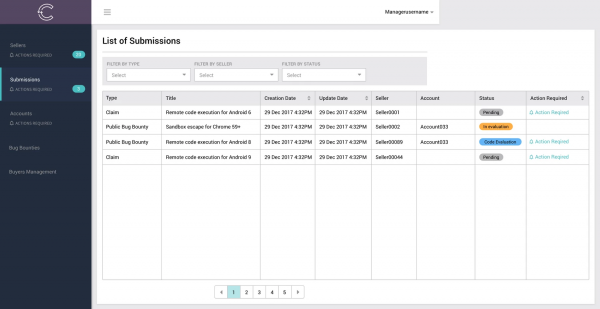

Ожидается, что новая площадка предоставит исследователям удобный веб-интерфейс, через который можно будет продавать Crowdfense эксплоиты для различных багов, в том числе и анонимно. Отдельно подчеркивается, что на продажу можно будет выставить отдельные эксплоиты, которых недостаточно для полной компрометации продукта. Большинство компаний на этом рынке обычно заинтересованы в покупке полной «цепочки» уязвимостей.

Представители Crowdfense заявляют, что им интересно поработать со специалистами, которые обычно не представлены на рынке уязвимостей. По мнению представителей компании, существует целый пласт таких исследователей.

Vulnerability Research Platform будет запущена 3 сентября 2018 года. Платформа будет оснащена end-to-end шифрованием и построена на модели zero-trust, то есть должна предоставлять участникам максимальную защиту. VRP позволит Crowdfense взаимодействовать с исследователями в реальном времени. При этом участники смогут видеть только информацию о своих эксплоитах и багах, то есть подсмотреть и украсть что-либо у других, не выйдет. Также интересно и то, что при желании исследователи могут сохранять анонимность.

Фото: Motherboard

- © Zerodium заплатит до 500 000 долларов за эксплоиты для багов в OpenBSD, FreeBSD, NetBSD, Ubuntu, CentOS, Debian и Tails - «Новости»

- © Компания Zerodium предлагает 45 000 долларов за уязвимости в Linux - «Новости»

- © ESET: Россия вошла тройку лидеров по количеству угроз для Android - «Новости»

- © 2006 год станет "урожайным" на уязвимости - «Интернет»

- © Обнаружена повторная атака на российские СМИ - «Новости»

- © Разработчики HP исправили два опасных бага, угрожавших более чем 200 моделям принтеров - «Новости»

- © Специалисты научились предсказывать число дыр в программном продукте - «Интернет»

- © Компания AMD подтвердила подлинность уязвимостей в своих процессорах и готовит патчи - «Новости»

- © Уязвимость в Internet Explorer 8 будет закрыта - «Интернет»

- © $5000 за уязвимости Яндекса - «Интернет»

|

|

|