Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Защиту от рансомвари Windows 10 можно обойти с помощью инъекции DLL - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

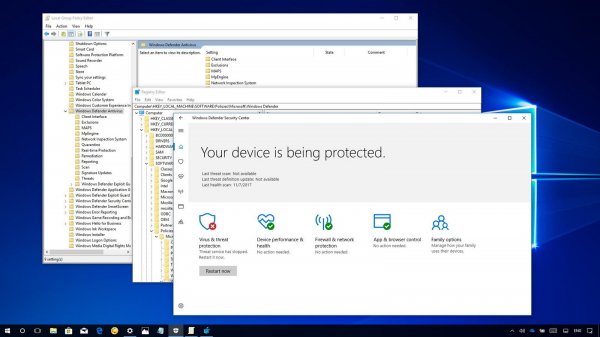

Разработчики Microsoft обеспечили последнюю версию Windows защитой от троянов-вымогателей, этот механизм называется Controlled Folder Access. Он должен предотвращать изменение файлов неизвестными программами в защищенных папках. На конференции по безопасности DerbyCon исследователь показал, как рансомварь может использовать DLL-инъекцию, чтобы обойти защиту Windows 10.

Controlled Folder Access позволяет защитить некоторые папки и файлы в них, а также добавить указанные приложения в доверенный список, чтобы только они могли изменять файлы в этих папках. Можно не добавлять приложения в доверенный список самому, а использовать список по умолчанию.

Уязвимость нашел Соя Аояма (Soya Aoyama), исследователь безопасности из Fujitsu System Integration Laboratories. Зная, что explorer.exe находится в доверенном списке, он нашел способ внедрить вредоносную DLL в «Проводник» при запуске.

Аояма также поэкспериментировал с Windows Defender и антивирусами. Оказалось, что эта схема остается незамеченной Windows Defender, Avast, ESET, Malwarebytes Premium и McAfee, а ведь у каждого из них есть защита от рансомвари.

Ниже — видео с демонстрацией уязвимости и рассказом Аоямы.

Аояма упоминает, что прежде чем готовить презентацию, он честно отправил информацию об уязвимости в центр безопасности Microsoft, однако сотрудники Microsoft не согласны, что за эту находку полагается награда или что этот баг требует патча. Они объяснили, что, чтобы произвести описанные действия, у злоумышленника уже должен быть доступ к компьютеру жертвы.

Кроме того, таким образом нельзя затронуть других пользователей, только того, к чьей машине доступ уже получен другими способами. Также не происходит превышение прав доступа: тот, кто эксплуатирует эту уязвимость, уже пользуется тем же уровнем прав, что и цель атаки. Однако вкупе с другими уязвимостями эта особенность потенциально может стать интересной для исследователей безопасности (и не только).

Больше подробностей про эксплуатацию можно найти в блоге BleepingComputer.

- © Исследователь продемонстрировал обход защиты от шифровальщиков в Windows 10 - «Новости»

- © Microsoft выпустила бесплатное ПО для защиты приватных данных - «Интернет»

- © Доказана критичность уязвимости в Safari для Windows - «Интернет»

- © В Магазине Windows открыта публикация Win32-приложений - «Windows»

- © Приложения Microsoft Office теперь доступны в Windows Store - «Windows»

- © Исследователь нашел неправильно настроенную установку MongoDB, принадлежащую компании ABBYY - «Новости»

- © Microsoft представила Windows 10 S - «Windows»

- © Уязвимость в macOS Mojave позволяет обойти новые механизмы защиты приватности - «Новости»

- © 0-day уязвимость в macOS позволяет обойти защитные механизмы в один клик - «Новости»

- © Microsoft устранила около 60 уязвимостей в своих продуктах, включая две проблемы нулевого дня - «Новости»

|

|

|