Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Целенаправленная социальная инженерия. Нестандартные техники введения в заблуждение - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Содержание статьи

- Что за собака?

- Переполнение предпросмотра

- Личное или публичное?

- SMS-редирект

- Маркетологам на заметку

- Вместо выводов

В предыдущей статье мы разобрали массовые атаки, но их применимость ограничена. Например, они плохо подходят для тестов на проникновение. Пентестер не может позволить себе исходить из теории вероятностей и рассылать свои ловушки всем сотрудникам проверяемой организации в надежде, что кто-то попадется. Один-два бдительных пользователя оповестят службу безопасности, и атаке конец. Плюс нужна подготовка под конкретную инфраструктуру и специфику заказчика, а приемы социального инженера должны быть нестандартными.

Статья предназначена для «белых хакеров», профессиональных пентестеров и руководителей службы информационной безопасности (CISO). Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

«Белые шляпы», пентестеры и обладатели CEH обычно понимают, что их действия играют не только техническую, но и социальную роль. Я неслучайно упомянул CISO, поскольку их задача — постоянно обучать всех сотрудников основам информационной безопасности. Если ценного специалиста увольняют из-за того, что он открыл зараженный файл, то в этом есть и доля вины нерадивых безопасников.

Правила безопасности всегда пишутся постфактум, а потому инертны и слабо защищают от современных угроз. Банки уже давно не нужно грабить в масках с автоматами — теперь достаточно электронной почты, но во многих финансовых организациях еще живы старые стереотипы. Акцент в них делают на физическую безопасность, считая информационную менее существенной. Достаточно вспомнить недавнюю историю с ограблением ПИР Банка и комментарий его председателя правления: «…с наибольшей вероятностью вирус проник в банк через фишинговое письмо».

Давний парадокс остается актуальным: ИТ-специалисты не устают заявлять, что социальная инженерия — главное зло. При этом многие «безопасники» продолжают считать, что хитроумного софта и однажды написанных инструкций для персонала достаточно, чтобы противостоять киберугрозам.

Доверенный сайт как проходной двор

У вашего файрвола формально настроены «черные» и «белые» списки URL? Тогда мы идем к вам! Вот несколько примеров, когда на сайте банка используется одна известная CMS с незакрытым редиректом:

https://avbbank.ru/bitrix/redirect.php?goto=http://plohoyavbbank.ru

http://www.rncb.ru/bitrix/redirect.php?goto=http://zloyrncb.ru

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://ne-moscow-bank.ru

http://kbivanovo.ru/bitrix/redirect.php?goto=http://hackkbivanovo.ru

Если файрвол смотрит только то, что идет после первого http(s), то пора его подкрутить. Но эта статья не про настройку межсетевого экрана, а про человеческие слабости. Поэтому просто дай сотруднику такую ссылку и проверь, насколько он бдителен и смотрит ли он дальше первого встречающегося http(s).

Что за собака?

Данный способ не сработает с внимательными сотрудниками, но если бы все были внимательны, то социальной инженерии не существовало бы как явления. ?

Развивая предыдущий способ для тех, кто привык смотреть, что идет сразу после http://, и думать, что URL безопасен: данная ссылка https://bank.ru@zloysite.ru тоже не приведет ни к чему хорошему.

Почему так происходит? Допустимые в URL символы задокументированы в стандарте RFC 1738. Символ @ используется в URL как специальный разделитель, когда нужно прямо в нем дать права для доступа к странице. В конструкции вида httр://<логин>:<пароль>@<хост> до @ можно указывать практически что угодно. Браузер все равно отправит пользователя на хост, указанный после @.

Что за абракадабра?

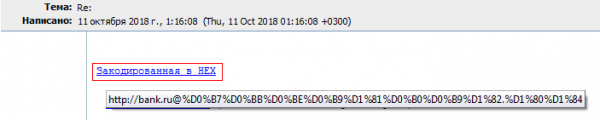

Добавим в зловредный URL немного кириллицы, закодированной в UTF-8 ? HEX, чтобы он выглядел непонятно для человека и на первый взгляд безопасно:

http://bank.ru@%D0%B7%D0%BB%D0%BE%D0%B9%D1%81%D0%B0%D0%B9%D1%82.%D1%80%D1%84

Или совместим простые техники (редирект + кодирование):

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://www.moscow-bank.ru@%D0%B7%D0%BB%D0%BE%D0%B9%D1%81%D0%B0%D0%B9%D1%82.%D1%80%D1%84

При наведении мыши на закодированный URL десктопные браузеры декодируют символы (чего не скажешь об Outlook и мобильных браузерах). Поэтому для полного скрытия злого адреса можно прописать адрес сервера, на котором расположен фишинговый сайт:

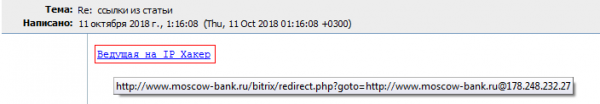

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://www.moscow-bank.ru@178.248.232.27

или просто

http://www.moscow-bank.ru@178.248.232.27

Вместо домена в URL используем IP сервера

Не забудь прикрутить к серверу HTTPS, чтобы браузер не ругался, но об этом позже.

Переполнение предпросмотра

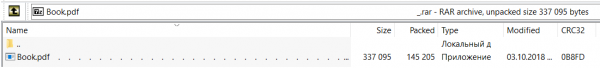

Наверняка ты уже знаешь, что настоящее расширение файлов можно спрятать, используя ограничение отображаемой длины столбца extension в «Проводнике» или архиваторе (или помнишь со времен ICO. ? — Прим. ред.).

Попытка скрыть расширение файла в архиве

Теперь давай попробуем сходным образом скрыть злую часть URL на этапе предпросмотра в браузере.

Если сотрудник знает, что анкор ссылки может быть не равен целевому URL, то он наведет мышкой на ссылку и посмотрит, куда на самом деле она ведет. Если это его единственный способ проверки ссылок, то инструкции по безопасности в такой компании пора обновлять.

Злая ссылка может быть, к примеру, такой:

- © Банковский троян CamuBot прячется на виду с помощью социальной инженерии - «Новости»

- © DoS-уязвимость в TCP-стеке Linux позволят удаленно спровоцировать отказ в обслуживании - «Новости»

- © Хак-группа Cobalt атакует банки в России и Румынии - «Новости»

- © Разработчики HP исправили два опасных бага, угрожавших более чем 200 моделям принтеров - «Новости»

- © Mitsubishi отзывает более 68 000 автомобилей из-за софтверных проблем - «Новости»

- © Ботнет из кондиционеров и обогревателей может вызвать перебои с энергоснабжением - «Новости»

- © Критическая уязвимость исправлена в Packagist - «Новости»

- © Гаси волну! Выбираем и настраиваем аппаратный деаутентификатор Wi-Fi на ESP8266 - «Новости»

- © Следующая версия Wi-Fi будет называться Wi-Fi 6 - «Новости»

- © Из-за проблемы «посмотреть как» пострадали 30 000 000 пользователей Facebook - «Новости»

|

|

|