Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Компания FireEye связала малварь Triton с российским НИИ - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Компания FireEye опубликовала детальный отчет, рассказывающий об изучении вредоноса Triton (он же Trisis), который атаковал объекты критической инфраструктуры, по данным New York Times, включая саудовское предприятие нефтехимического профиля, принадлежащее компании Tasnee. В отчете исследователи FireEye делают вывод, что малварь каким-то образом связана с Россией и ФГУП «Центральный научно-исследовательский институт химии и механики» (ЦНИИХМ).

Напомню, что Triton был обнаружен в конце 2017 года. Тогда сообщалось, что малварь используется для атак на контроллеры систем инструментальной безопасности Triconex (Triconex Safety Instrumented System, SIS) производства Schneider Electric. Эти решения нужны для мониторинга различных процессов на фабриках, предприятиях и так далее, и безопасного восстановления или завершения работы оборудования в случае возникновения каких-либо сбоев и потенциально опасных ситуаций.

Специалисты FireEye, Dragos и Symantec писали, что Triton используется для фактических атак, однако не раскрывали названия пострадавших организаций и стран, где те базируются. При этом аналитики FireEye были стойко убеждены, что за созданием Triton стоят хорошо финансируемые «правительственные хакеры», обладающие всеми необходимыми ресурсами для проведения подобных атак.

В новом отчете аналитики FireEye рассказывают о собранных ими уликах, которые были обнаружены при более детальном изучении случаев применения Triton. И исследователи выражают уверенность, что московский ЦНИИХМ имеет какое-то отношение к этим атакам.

Фактически исследователи не связывают ЦНИИХМ с самими Triton, но заявляют, что Центральный научно-исследовательский институт химии и механики имеет некое отношение к хакерской группе TEMP.Veles. Именно эта группировка, по мнению FireEye, стоит за созданием Triton, и ряд других ее инструментов (также задействованных во время атак) удалось проследить до российского НИИ.

Аналитики приводят в отчете следующие аргументы в поддержку своей теории:

- PDB-путь одного из файлов содержал строку, похожую на уникальный псевдоним или имя пользователя; это имя/псевдоним вывели исследователей на неназванного ИБ-эксперта и бывшего профессора ЦНИИХМ;

- вредоносная активность сканеров и мониторов TEMP.Veles привела к IP-адресу 87.245.143.140, который принадлежит ЦНИИХМ;

- многие связанные с Triton файлы, содержат кириллические имена и прочие «артефакты»;

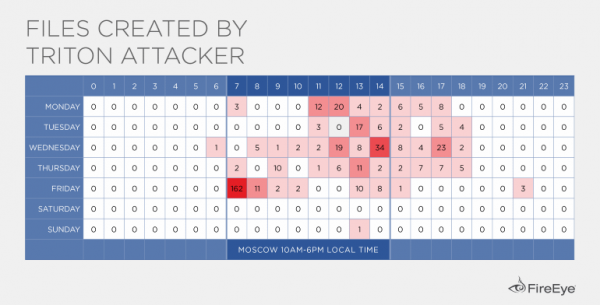

- время создания файлов малвари хорошо соотносится с рабочим временем часового пояса, в котором расположена Москва;

- по мнению исследователей, ЦНИИХМ обладает достаточными институциональными знаниями и персоналом, который мог бы создать Triton и координировать операции TEMP.Veles.

Впрочем, исследователи все же пишут, что нельзя сбрасывать со счетов возможность того, что кто-то из сотрудников ЦНИИХМ связан с группой TEMP.Veles и занимался вредоносной активностью на рабочем месте, без чьего-либо ведома.

- © Вредонос Triton создан для атак на объекты ключевой инфраструктуры - «Новости»

- © Обнаружен новый набор эксплоитов Fallout. Он распространяет вымогателя GandCrab - «Новости»

- © Российских хакеров обвинили во взломе компьютеров Белого дома через Twitter - «Интернет и связь»

- © Ботнет Chalubo компрометирует устройства IoT, а затем использует для DDoS-атак - «Новости»

- © Майнинговый червь WannaMine по-прежнему атакует крупные компании - «Новости»

- © Обнаружен странный ботнет, очищающий IoT-устройства от заражений - «Новости»

- © Компания TSMC — ключевой поставщик AMD, Apple, Nvidia и Qualcomm, остановила производство из-за атаки WannaCry - «Новости»

- © Малварь для криптовалютных банкоматов продают в даркнете за 25 000 долларов - «Новости»

- © Ботнет Necurs атакует банки, распространяя малварь FlawedAmmyy - «Новости»

- © Ботнет Necurs занялся распространением нового вредоноса: дроппера Marap - «Новости»

|

|

|