Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

HawkEye с ресурса CyberDefenders. Научимся разбирать сетевой трафик, извлекать артефакты и восстановим картину взлома информационного ресурса.

Согласно сценарию бухгалтер организации получил электронное письмо, содержащее ссылку для скачивания счета. Вскоре после открытия письма был обнаружен подозрительный сетевой трафик. Наша задача в качестве аналитика SOC изучить этот трафик, выявить вредоносный файл и обнаружить попытки эксфильтрации данных.

По результатам решения кейса необходимо ответить на ряд вопросов, но я покажу сам процесс решения, а не ответы на них. Ты можешь сам повторить работу и пройти опрос для закрепления знаний.

Первым делом скачаем файл архива с сетевым трафиком и приступим к его исследованию.

Инструментарий

Wireshark — анализатор сетевых протоколов.

NetworkMiner — инструмент сетевого криминалистического анализа. Упрощает анализ трафика, обнаруживает операционные системы хостов, их сетевые имена и так далее.

Exe2Aut — декомпилятор скомпилированных скриптов AutoIt3.

ResourceHacker — редактор ресурсов исполняемых файлов.

DIE — программа для определения типов файлов.

Анализ сетевого трафика

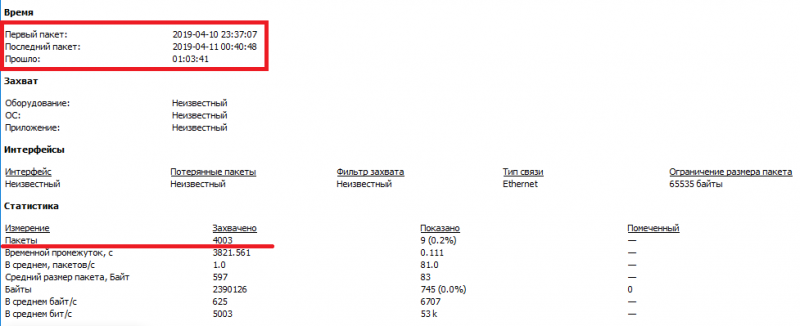

После распаковки архива с заданием мы получим файл сетевого трафика с расширением .pcap. Откроем его в Wireshark и увидим статистическую информацию о файле захвата. Для этого переходи на вкладку «Статистика → Свойства файла Захвата».

Статистика файла захвата

Время захвата первого пакета — 2019-04-10 , время захвата последнего пакета — 2019-04-11 , общее время записи сетевого трафика — 01:. Количество пакетов в файле захвата — 4003.

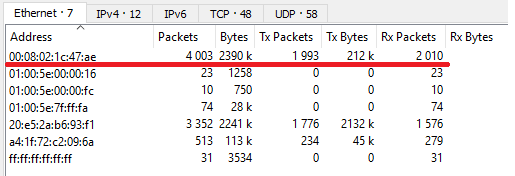

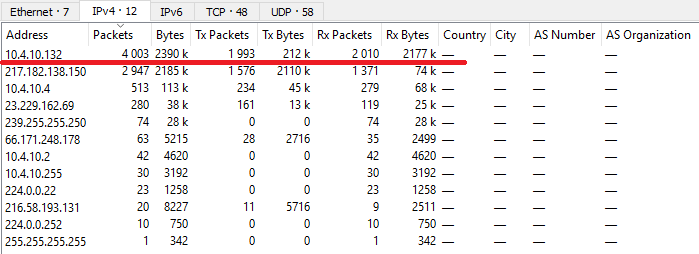

Получим статистику о конечных точках, которые присутствуют в сетевом трафике. Заходим на вкладку «Статистика → Конечные точки».

Активный компьютер имеет MAC-адрес 00: и IP-адрес 10.. В файле захвата участвует три компьютера организации с маской 24.

Определим производителя сетевой карты по MAC-адресу, для этого воспользуемся сервисом networkcenter.info. Производитель сетевой карты — Hewlett Packard.

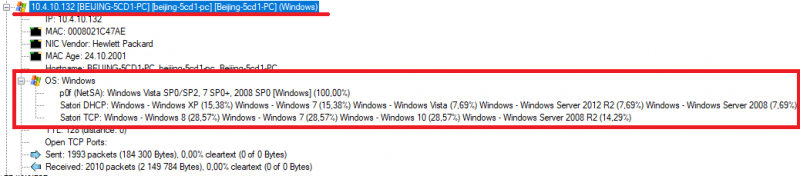

Далее загрузим файл в утилиту NetworkMiner и получим информацию о хосте бухгалтера. Вводим IP 10. и имя компьютера BEIJING-5CD1-PC.

Информация о скомпрометированном хосте

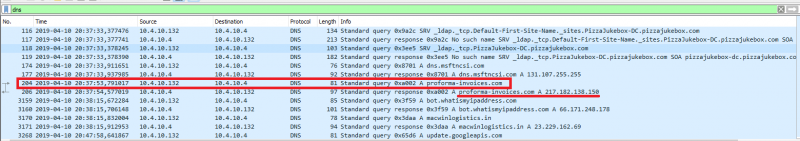

Поскольку по сценарию бухгалтер перешел по ссылке и загрузил исполняемый файл, отфильтруем сетевой трафик по протоколу DNS и найдем все запросы доменов.

Информация о запрашиваемых доменах

В пакете 204 обнаружен запрос к DNS-серверу организации с IP-адресом 10.. Получен адрес доменного имени proforma-invoices.. Проверяем этот домен на VirusTotal и обнаруживаем, что пять антивирусов считают его вредоносным. Получается, что компрометация сети произошла в 20:.

- © Уроки форензики. Реверсим шифровальщика - «Новости»

- © Уроки форензики. Расследуем киберинцидент MrRobot - «Новости»

- © Уроки форензики. Расследуем киберинцидент по следам Log4Shell - «Новости»

- © Уроки форензики. Расследуем киберинцидент CyberCorp Case 1 - «Новости»

- © Вскрытие покажет. Анализируем малварь в собственной лаборатории - «Новости»

- © Уроки форензики. Расследуем взлом веб-сервера с Linux, Apache и Drupal - «Новости»

- © Уроки форензики. Исследуем вредоносные документы Microsoft Office - «Новости»

- © Разминируем почту. Простое руководство по выявлению фишинга - «Новости»

- © Denonia. Как работает первый вредонос, нацеленный на AWS Lambda - «Новости»

- © ProxyLogon. Как работает уязвимость в Microsoft Exchange Server и как ее используют хакеры - «Новости»

|

|

|