Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Удар по контейнерам. Пентестим Docker и Kubernetes в облаке Amazon - «Новости»

прошлой статье я рассказывал о самых простых и основных темах — IAM и EC2. Но тем временем AWS — это чуть больше двух сотен разных сервисов.

Сейчас все больше компаний начинают использовать контейнерные среды. AWS, следуя за спросом, предлагает несколько сервисов для работы с Docker или Kubernetes. У кластеров в AWS есть некоторые отличия от обычных, но они крайне незначительны.

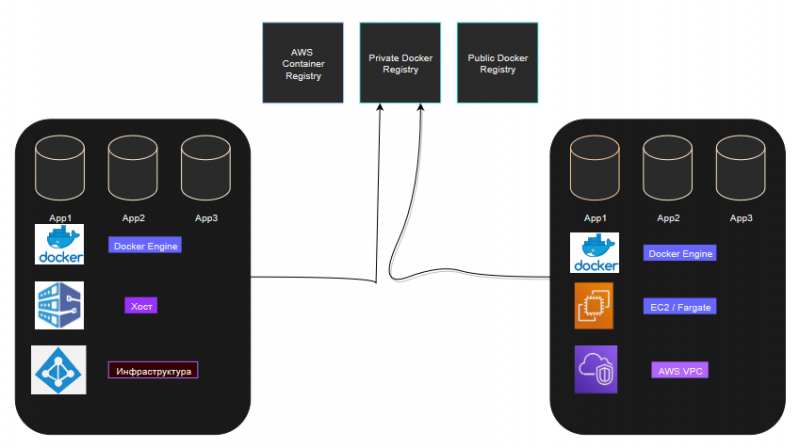

Обычная система и AWS

Слева обычная система, справа то же самое, но в AWS. Везде присутствует Docker Engine — собственно, сам движок, обеспечивающий работоспособность контейнерной среды. И реестр — специальное место, откуда можно скачать образ докера.

www

Подробнее о Docker и Kubernetes:

The Illustrated Children’s Guide to Kubernetes

Xakep #196. Все о Docker

Elastic Container Registry (ECR)

Внешняя разведка

В ECR хранятся образы контейнеров. Они помогают разработчикам в управлении, развертывании и настройке инфраструктуры. В подобных местах при пентесте особо не разгуляешься, но очень часто не самые внимательные кодеры могут оставить в образе какие‑нибудь конфиденциальные данные, поэтому обязательно стоит проверять в том числе и реестр.

Без учетных данных надеяться можно лишь на удачу. ECR имеет URL для доступа следующего вида:

https://<account-id>.dkr.ecr.<region>.amazonaws.com

Например:

https://184194106212.dkr.ecr.us-east-2.amazonaws.com

Возможно, удача тебе улыбнется и ты получишь доступ к реестру.

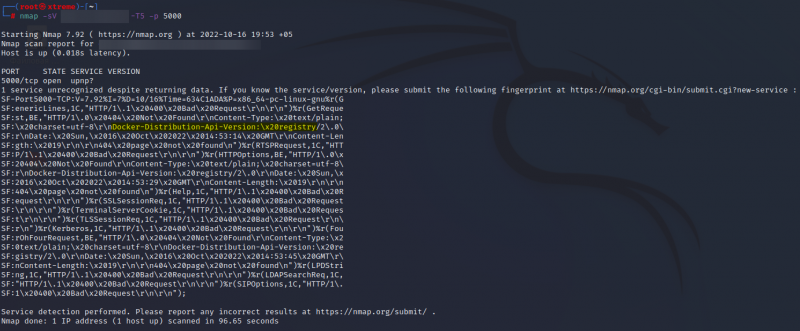

Также иногда на пентесте встречается работающая на 5000-м порте служба Docker Registry, которую пока не умеет определять Nmap.

Сканирование хоста с работающим Docker Registry при помощи Nmap

Если реестр требует аутентификации, то при попытке обратиться к нему получим ошибку:

{"errors":[{"code":"UNAUTHORIZED","message":"authentication required","detail":[{"Type":"registry","Class":"","Name":"catalog","Action":"*"}]}]}

Имея на руках список возможных логинов, можно попробовать атаковать брутфорсом:

hydra -L/usr/share/brutex/wordlists/simple-users.txt -P/usr/share/brutex/wordlists/password.lst 10.10.10.10 -s5000 https-get /v2/

А когда найдешь данные для аутентификации, сдампить образы поможет DockerRegistryGrabber.

AWS CLI

Если есть доступ к AWS CLI, то, конечно же, получится достать на порядок больше информации.

- © Кибернетический оркестр. Оркестрация контейнеров Docker с приложениями .NET Core в облаке - «Новости»

- © Уязвимые Docker-хосты находятся под угрозой заражения майнерами - «Новости»

- © Обороняем порт. Как защитить инфраструктуру на Docker минимальными силами - «Новости»

- © Опубликован эксплоит для бага в runC, угрожающего Docker, Kubernetes и не только - «Новости»

- © HTB Ready. Эксплуатируем дыру в GitLab и совершаем побег из Docker - «Новости»

- © Уязвимость в runC угрожает безопасности Docker, Kubernetes и не только - «Новости»

- © HTB TheNotebook. Совершаем побег из Docker, чтобы захватить рут - «Новости»

- © Майнер TeamTNT ворует учетные данные от Amazon Web Services - «Новости»

- © HTB Monitors. Применяем еще один способ побега из Docker - «Новости»

- © Малварь Kinsing атакует серверы Docker - «Новости»

|

|

|