Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

HTB Soccer. Повышаем привилегии в Linux через свой плагин для doas - «Новости»

Hack The Box. Уровень ее сложности отмечен как легкий.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

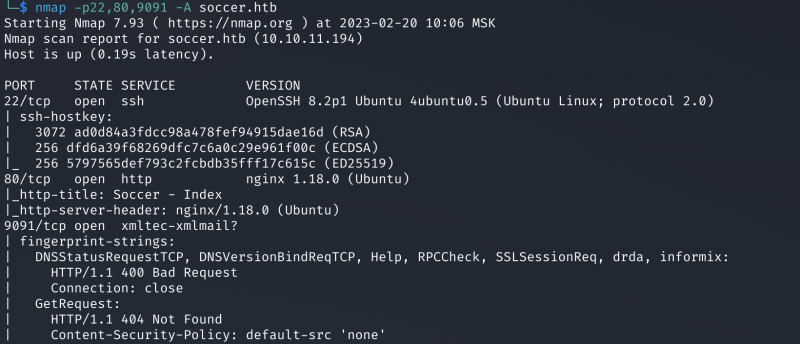

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.194 soccer.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

ports=$(nmap -p- --min-rate=500 $1 | grep^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

Результат работы скрипта

Сканер обнаружил три открытых порта:

- 22 — служба OpenSSH 8.2p1;

- 80 — веб‑сервер Nginx 1.18.0;

- 9091 — неизвестный веб‑сервер.

Порт 9091 пока загадочен для нас, SSH, как всегда, оставляем до момента, когда мы завладеем учетной записью, поэтому остается только изучать сайт, расположенный на порте 80.

Главная страница сайта soccer.htb

Нас встречает сайт‑визитка. Поскольку никаких интересных функций у него нет, перейдем к активному сканированию и попытаемся выявить скрытые файлы и каталоги.

Точка входа

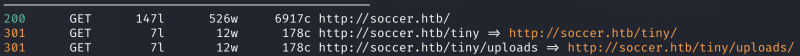

Первым делом сканируем скрытые каталоги на веб‑сервере с помощью feroxbuster.

Справка: сканирование веба c feroxbuster

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch, DIRB или ffuf. Я предпочитаю feroxbuster.

При запуске указываем следующие параметры:

-u— URL;-w— словарь (я использую словари из набора SecLists);-t— количество потоков;-d— глубина сканирования.

feroxbuster -uhttp://soccer.htb/-wdirectory_2.3_medium_lowercase.txt -t 256

На странице / нас встречает страница авторизации Tiny File Manager.

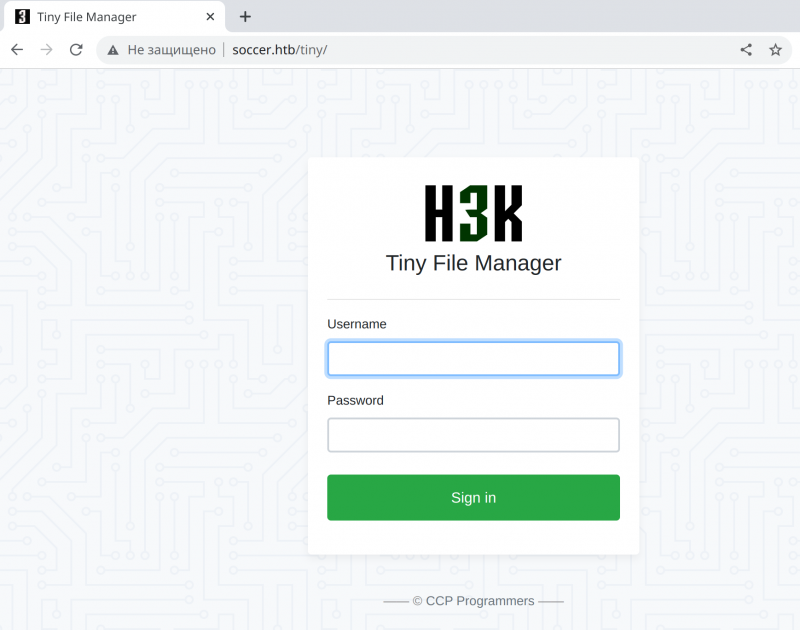

Страница авторизации Tiny File Manager

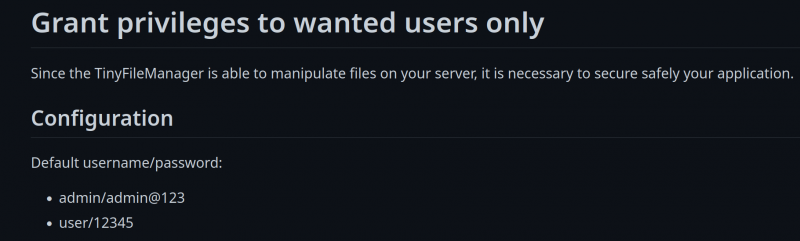

На вики‑странице Security and User Management находим учетные данные, выставляемые по умолчанию:

admin :admin@123

user :12345

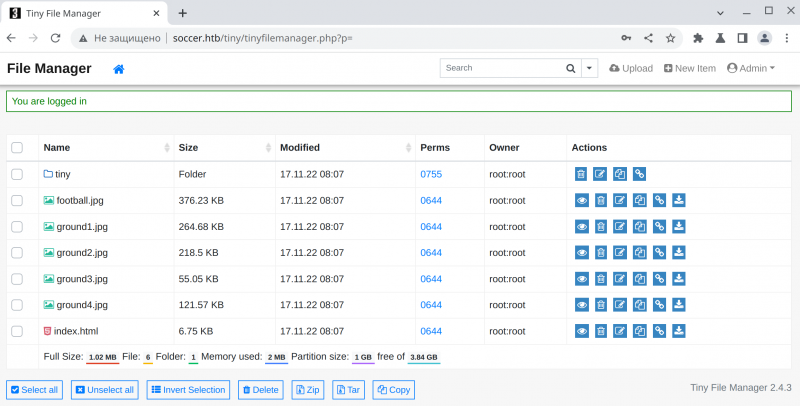

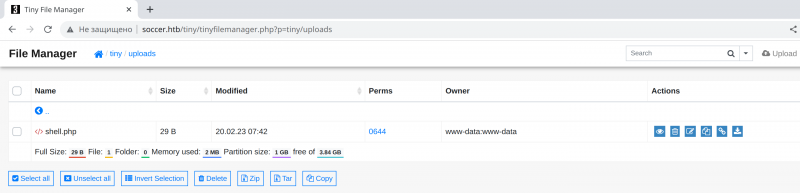

Повезло! Авторизуемся с учетной записью admin и получаем доступ к файловому менеджеру.

Главная страница файлового менеджера

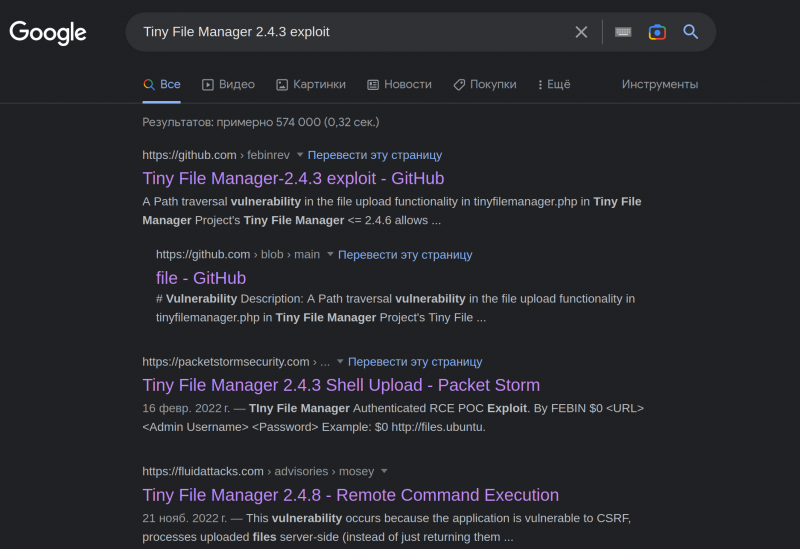

Мы раздобыли какие‑то файлы, но нам нужны не они, а доступ к системе. Попробуем поискать готовые эксплоиты для Tiny File Manager, благо версия указана — 2.4.3.

Первая же ссылка в Google сообщает нам о том, что есть RCE через загрузку файла.

Поиск эксплоитов в Google

Точка опоры

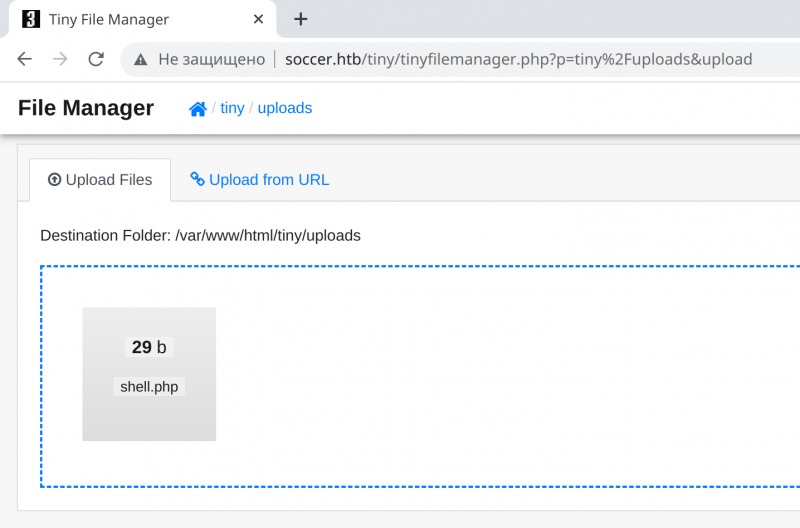

Сканирование каталогов показало, что существует каталог uploads. Загрузим туда самый простой веб‑шелл.

- © HTB Shoppy. Повышаем привилегии через группу Docker - «Новости»

- © HTB Bagel. Захватываем сервер через десериализацию JSON в .NET - «Новости»

- © HTB Investigation. Ищем секреты в журнале безопасности Windows - «Новости»

- © HTB OpenSource. Атакуем удаленный хост через Git - «Новости»

- © HTB Secret. Раскрываем секрет JWT - «Новости»

- © HTB Vessel. Эксплуатируем уязвимость в кластере Kubernetes - «Новости»

- © HTB Support. Проводим классическую атаку RBCD для захвата домена - «Новости»

- © HTB Ambassador. Повышаем привилегии через Consul - «Новости»

- © HTB RouterSpace. Повышаем привилегии через баг в sudo - «Новости»

- © HTB MetaTwo. Раскручиваем уязвимость в WordPress до полного захвата машины - «Новости»

|

|

|