Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Ботнет Matrix проводит DDoS-атаки через устройства IoT - «Новости»

Эксперты компании Aqua предупреждают, группировка или человек под ником Matrix связан с масштабными DDoS-атаками. За этими атаками стоит ботнет из устройств интернета вещей (IoT), которые взламывают через различные уязвимости и неправильные настройки.

«Это комплексное и универсальное решение для поиска и эксплуатации уязвимостей, развертывания вредоносных программ и создания готовых наборов. Такой подход к кибератакам можно охарактеризовать как "сделай все сам"», — рассказывают исследователи.

По мнению специалистов, за этой активностью вообще может стоять одиночка, и есть основания полагать, что это русскоязычный скрипт-кидди.

Атаки Matrix в основном нацелены на IP-адреса, расположенные в Китае и Японии, а также в Аргентине, Австралии, Бразилии, Египте, Индии и США. Судя по всему, злоумышленники руководствуются исключительно финансовыми мотивами.

Цепочки атак построены на эксплуатации известных уязвимостей, а также брутфорсе дефолтных или ненадежных учетных данных для получения доступа различным IoT-устройствам (включая IP-камеры, DVR, маршрутизаторы и телекоммуникационное оборудование).

Кроме того, сообщается, что злоумышленники атаковали неправильно сконфигурированные серверы Telnet, SSH и Hadoop, причем особое внимание уделялось диапазонам IP-адресов, связанных с поставщиками облачных услуг, такими как Amazon Web Services (AWS), Microsoft Azure и Google Cloud.

«Интересно, что злоумышленник использовал специальные списки поставщиков облачных услуг, уделяя большое внимание их IP-диапазонам. Кроме того, атакам подвергались небольшие частные облака и компании. Например, среди целей был IP-адрес компании Intuit, а также IoT-устройства и многочисленные организации в Азиатско-Тихоокеанском регионе, в частности в Китае и Японии», — гласит отчет Aqua.

При этом вредоносная активность во многом опирается на свободно доступные скрипты и инструменты, размещенные на GitHub.

В конечном итоге атаки приводят к развертыванию на взломанных устройствах и серверах малвари Mirai и других вредоносов для DDoS-атак. Среди них: PYbot, pynet, DiscordGo, Homo Network, jаvascript-решение, реализующее HTTP/HTTPS-флуд, а также инструмент для отключения защиты Microsoft Defender на машинах под управлением Windows.

Исследователи пришли к выводу, что собственный аккаунт Matrix на GitHub, созданный в ноябре 2023 года, так же содержит ряд артефактов, связанных с DDoS-атаками.

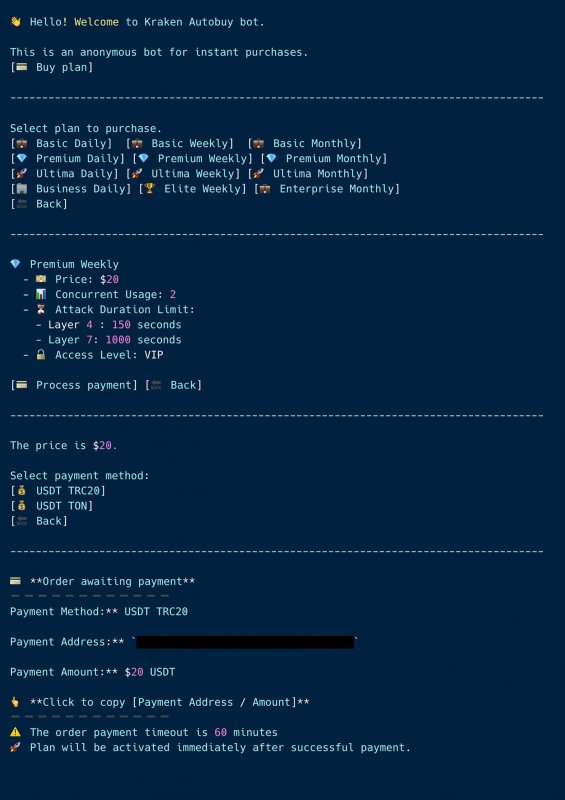

Считается, что этот ботнет рекламируется как сервис для DDoS-атак по найму и работает через Telegram-бота, который позволяет клиентам выбирать различные уровни «подписки» для проведения атак (в обмен на оплату криптовалютой).

«Эта кампания не отличается высокой сложностью, но демонстрирует, что даже свободно доступные инструменты и базовые технические знания позволяют осуществить масштабную и многогранную атаку на многочисленные уязвимости и плохо настроенные устройства, подключенные к сети, — пишут эксперты. — Простота этих методов подчеркивает важность применения фундаментальных методов для обеспечения безопасности для защиты от массовых оппортунистических атак, подобных этой (изменение учетных данных по умолчанию, защита административных протоколов и своевременное обновление прошивки)».

- © Анонсировано универсальное приложение VLC для Windows 10 - «Windows»

- © Micosoft разрабатывает универсальное приложение Office Lens - «Windows»

- © MEGANews. Самые важные события в мире инфосека за июнь - «Новости»

- © Опубликованы утилиты для DDoS-атак с применением Memcached, но эксперты нашли средство защиты - «Новости»

- © DDoS с усилением. Обходим Raw Security и пишем DDoS-утилиту для Windows - «Новости»

- © DDoS-атаки усиливают через CHARGEN и используют против игровых стримеров - «Новости»

- © Подводим итоги первого дня PHDays 8 - «Новости»

- © Плата ASRock Z490 Aqua для энтузиастов СЖО выйдет ограниченной серией - «Новости сети»

- © Матрица преобразований - «CSS3»

- © Обнаружены сразу два новых IoT-ботнета: Masuta и Hide ‘N Seek - «Новости»

|

|

|