Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Стилер RedLine маскируется под пиратский активатор для популярного бухгалтерского ПО - «Новости»

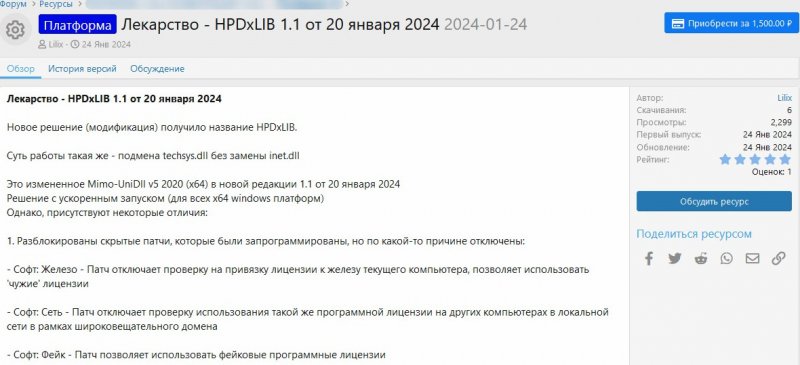

«Лаборатория Касперского» сообщает о вредоносной кампании, направленной на российские организации. Атакующие распространяют стилер RedLine на бухгалтерских форумах, маскируя его под пиратский активатор HPDxLIB, предназначенный для популярного софта.

По данным исследователей, эта вредоносная кампания началась еще в январе 2024 года и представляет угрозу до сих пор.

Злоумышленники публикуют объявления на профильных форумах о ведении бизнеса и бухгалтерском учете, предлагая скачать обновленную версию активатора HPDxLIB. В своих сообщениях они подробно описывают функциональность по обходу проверки лицензии, делая акцент на обновлениях.

Также в инструкциях содержится просьба отключать защиту и добавлять в исключения вредоносные файлы, ведь без этого пиратские активаторы не работают.

Вредоносная версия активатора отличается от «чистой» использованием .NET при разработке, а также наличием нового самоподписанного сертификата. «Чистые» версии активатора написаны на C++ и подписаны валидным сертификатом.

При выполнении описанных хакерам инструкций, начинается загрузка стилера RedLine, который тщательно скрыт внутри активатора. Эксперты подчеркивают, что для атак злоумышленники не используют никакие уязвимости, им нужно лишь убедить жертву воспользоваться активатором и выполнить инструкции.

Так, в инструкции к вредоносному активатору пользователя просят подменить легитимную библиотеку techsys.dll на версию из активатора. Этот механизм используют и «чистые» варианты HPDxLIB. Однако в данном случае при запуске пропатченной версии корпоративного ПО легитимный процесс 1cv8.exe загрузит вредоносную библиотеку, которая, в свою очередь, и запустит стилер.

Эксперты напоминают, что RedLine распространяется по схеме Malware-as-a-Service (MaaS, малварь-как-услуга). Стилер специализируется на хищении конфиденциальной информации (например, данных браузеров, мессенджеров или подробных сведений о зараженной системе и ее пользователях), а затем передает собранные данные на указанный командный сервер.

В качестве управляющего сервера для вредоносных версий HPDxLIB выступает адрес 213.21.220[.]222:8080. Причем к нему обращались несколько версий RedLine, жертвы которых никак не связаны друг с другом. Исследователи полагают, что сервер могут арендовать разные хак-групп, распространяющие RedLine, то есть используемая атакующими версия могла быть приобретена по подписке.

«Злоумышленники часто распространяют зловреды с помощью пиратского ПО. Однако в этом случае атаки нацелены не на частных пользователей, а на бизнес, что достаточно нестандартно. Данные, украденные стилерами, обычно продают в даркнете другим злоумышленникам, которые хотят получить доступ к организации. Проникнув в сетевую инфраструктуру компании, они могут, например, зашифровать данные и потребовать выкуп, размер которого будет несопоставим с покупкой лицензии для программы. Поэтому мы настоятельно рекомендуем компаниям отказаться от использования нелицензионного ПО, чтобы оставаться в безопасности», — комментирует Александр Кряжев, эксперт по кибербезопасности в «Лаборатории Касперского».

- © Корпус SilverStone Redline RL07 получил асимметричный дизайн передней части - «Новости сети»

- © KMS активатор Windows 10: фиктивная актвация системы - «Windows»

- © «Это безумие»: для «идеальных» полётов в Microsoft Flight Simulator 2024 на ПК понадобится больше ОЗУ, чем места на диске - «Новости сети»

- © «Лучшая видеокарта начального уровня»: вышли обзоры AMD Radeon RX 7600 XT - «Новости сети»

- © Правоохранители изъяли серверы стилеров Redline и Meta - «Новости»

- © Хайпа больше нет: как я провел две недели с iPhone X - «Интернет и связь»

- © BioWare показала 20 минут геймплея и 25 новых скриншотов Dragon Age: The Veilguard — фанаты напряглись - «Новости сети»

- © Net Framework для Windows 10 x64 скачать и установить - «Windows»

- © HTB Sharp. Потрошим сервис на .NET через .NET Remoting Services - «Новости»

- © Инструкция по удалению антивируса Касперского с компьютера полностью - «Вирусы»

|

|

|