Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Операция SkyCloak нацелена на оборонный сектор России и Беларуси - «Новости»

Эксперты Cyble и Seqrite Labs обнаружили шпионскую кампанию, нацеленную на оборонный сектор в России и Беларуси. Активность получила название Operation SkyCloak. Злоумышленники разворачивают в сетях жертв бэкдор, использующий OpenSSH и скрытые сервисы Tor с обфускацией трафика через obfs4, чтобы обеспечить себе долгосрочный контроль над зараженными машинами.

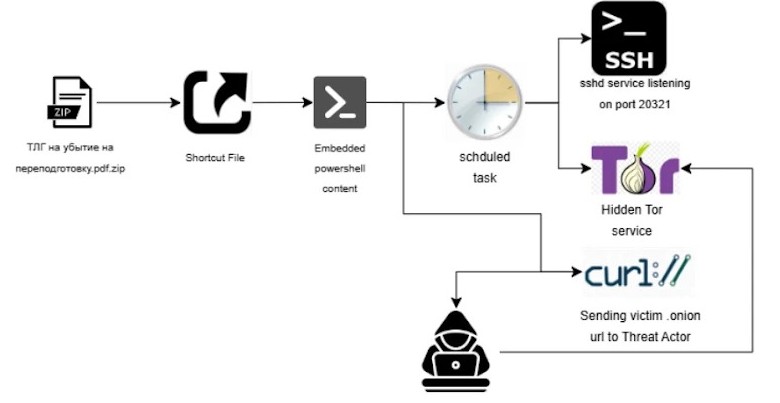

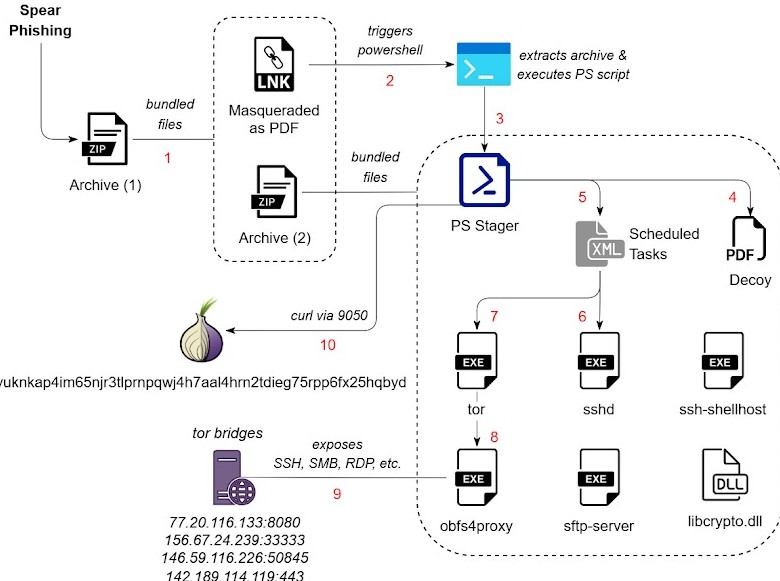

Атаки начинаются с фишинговых писем, содержащих документы-приманки, связанные с военной тематикой. Получателей писем побуждают открыть ZIP-архив, внутри которого находится скрытая папка со вторым архивом и Windows-ярлыком (LNK). Открытие ярлыка запускает многоэтапную цепочку заражения.

Так, LNK-файл запускает PowerShell-команды, представляющие собой первую стадию дроппера. Эти команды используют дополнительный архив для развертывания полной дальнейшей цепочки заражения. По данным исследователей, такие архивы были загружены на VirusTotal в октябре 2025 года из Беларуси.

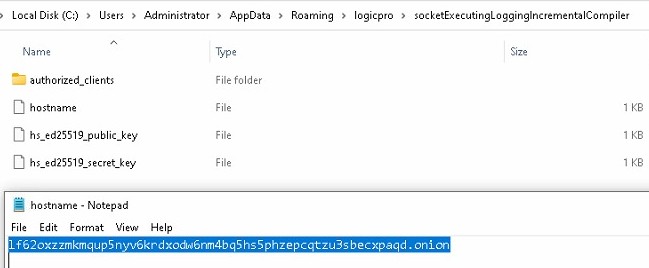

Одним из ключевых компонентов является PowerShell-стейджер, который проверяет, не работает ли он в песочнице и прописывает onion-адрес (yuknkap4im65njr3tlprnpqwj4h7aal4hrn2tdieg75rpp6fx25hqbyd[.]onion) в файл hostname в C:UsersAppDataoaminglogicproocketExecutingLoggingIncrementalCompiler.

Отмечается, что вредонос использует ряд проверок окружения для уклонения от анализа. В частности, он проверяет, что в системе присутствует не менее 10 недавних LNK-файлов, а количество запущенных процессов превышает или равно 50. Если хотя бы одно условие не выполнено, PowerShell немедленно прекращает работу.

«Песочницы обычно демонстрируют меньшее количество пользовательских ярлыков и сниженную активность процессов по сравнению с настоящими рабочими станциями», — объясняют исследователи.

После прохождения проверок скрипт показывает жертве PDF-приманку из папки logicpro, одновременно с этим закрепляясь в системе через запланированную задачу githubdesktopMaintenance. Задача запускается автоматически после входа пользователя в систему и выполняется ежедневно в 10:21.

Эта задача logicpro/githubdesktop.exe — переименованный легитимный sshd.exe. Это позволяет злоумышленникам установить SSH-сервис с ограниченным доступом, используя предустановленные криптографические ключи, хранящиеся в папке logicpro. Помимо SSH, малварь также имеет возможности для передачи файлов через SFTP.

Также малварь создают вторую запланированную задачу, которая выполняет logicpro/pinterest.exe — кастомизированный бинарник Tor, создающий скрытый сервис для коммуникации с .onion-адресом атакующих. Трафик обфусцируется с помощью obfs4, что затрудняет обнаружение активности.

Кроме того, малварь осуществляет переадресацию портов для Windows-сервисов RDP, SSH и SMB. Это дает злоумышленникам доступ к системным ресурсам через Tor с полным сохранением анонимности.

После установления соединения малварь собирает информацию о системе и генерирует уникальный .onion-URL hostname для идентификации скомпрометированной машины. Затем собранные данные отправляются на управляющий сервер хакеров с помощью curl.

Получив .onion URL жертвы, злоумышленники получают полные возможности для удаленного доступа к системе через SSH, RDP, SFTP и SMB (все с помощью Tor).

«Атакующие получают доступ ко всем критическим сервисам через скрытые сервисы Tor, обеспечивая себе полный контроль над системой при сохранении анонимности. Все коммуникации направляются через анонимные адреса с использованием предустановленных криптографических ключей», — говорят исследователи.

Отчет специалистов гласит, что точная атрибуция этих атак невозможна, однако предполагается, что вредоносная активность исходит из Восточной Европы. В Cyble отмечают, что эти атаки могут быть связаны с операциями группировки UAC-0125.

По мнению экспертов, таргетирование оборонного и государственного секторов России и Беларуси, использование документов военной тематики в качестве приманок, а также продвинутые техники обфускации свидетельствуют о том, что за этой кибершпионской кампанией могут стоять некие «правительственные» хакеры.

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © Семейная безопасность (родительский контроль) Windows 10 - «Windows»

- © Разработчик сервиса сетевой анонимности рассказал, зачем нужно скрывать свои данные в интернете - «Интернет и связь»

- © Гид по Lateral. Изучаем удаленное исполнение кода в Windows со всех сторон - «Новости»

- © Как установить вторую Windows на другой раздел или диск из работающей первой Windows с помощью программы WinNTSetup - «Windows»

- © [Обновлено] Папки в «Пуске», пауза для обновлений и другие изменения в Windows 10 Build 14997 - «Windows»

- © Как удалить Windows 7 с ноутбука и установить Windows 8 - «ОС»

- © Запрет VPN и TOR в России: мессенджеры будут по паспорту? - «Windows»

- © Используй силу, Тукс! Применяем PowerShell в Linux - «Новости»

- © Специалисты Tor Project рассказали об атаке на сеть Tor - «Новости»

|

|

|