Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Ботнет RondoDox взламывает серверы с помощью уязвимости в XWiki - «Новости»

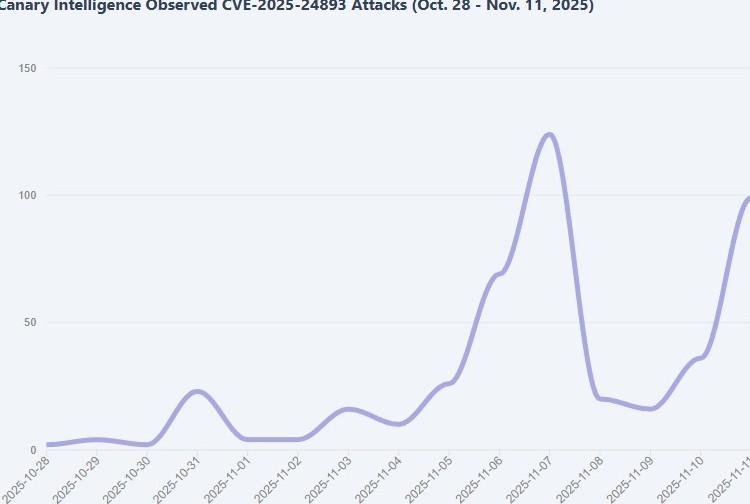

Специалисты предупреждают о новой волне атак ботнета RondoDox: малварь начала активно эксплуатировать критическую RCE-уязвимость в XWiki Platform (CVE-2025-24893). Ошибка уже значится в списке активно используемых уязвимостей CISA, а количество попыток ее использования растет с первых дней ноября.

Впервые RondoDox попал на радары исследователей летом 2025 года, в частности, аналитики Fortinet упоминали, что за ним стоит новая хак-группа.

Несколько месяцев спустя ботнет успел заметно увеличиться в размерах, и по данным исследователей Trend Micro, свежие версии малвари атакуют множество различных устройств (цифровые видеорегистраторы, сетевые видеорегистраторы, системы видеонаблюдения и веб-серверы) и используют десятки уязвимостей, включая проблемы, впервые продемонстрированные на хакерских соревнованиях Pwn2Own.

Теперь стало известно, что операторы RondoDox активно используют новую уязвимость в XWiki — популярной опенсорсной wiki-платформе, которую компании часто внедряют для внутренних систем управления знаниями. Уязвимость CVE-2025-24893 затрагивает XWiki версий ниже 15.10.11 и 16.4.1.

Эксперты VulnCheck сообщают, что с 3 ноября 2025 года RondoDox применяет специально подготовленные HTTP GET-запросы, чтобы внедрить base64-код на Groovy через эндпоинт XWiki SolrSearch. Это приводит к загрузке и выполнению удаленного шелл-скрипта, который разворачивает основную полезную нагрузку RondoDox.

Исследователи отмечают, что помимо этого преступники начали разворачивать на зараженных устройствах криптовалютные майнеры, а в отдельных случаях пытались поднять реверс-шелл.

При этом свежая уязвимость в XWiki заинтересовала не только операторов RondoDox. По данным VulnCheck, также наблюдается массовое сканирование сети с использованием Nuclei, и атакующие используют пейлоады для выполнения команд вроде cat /etc/passwd через Groovy-инъекции. Также фиксируются OAST-сканирования, что тоже свидетельствует о массовом поиске потенциально уязвимых установок XWiki.

Общее количество атак на CVE-2025-24893

Администраторам XWiki рекомендуется как можно быстрее установить патчи: баг уже активно применяют несколько хак-групп, и ожидается, что в будущем эксплуатация будет только набирать обороты.

- © Тренд веб-дизайна “фотофон” – крупные изображения для бэкграунда - «Дизайны сайтов»

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © Камера видеонаблюдения Ivideon с управлением через облако - «Новости сети»

- © Участники Pwn2Own Automotive дважды взломали Tesla и продемонстрировали 49 0-day уязвимостей - «Новости»

- © Тенденции и тренды веб-дизайна сайтов 2017 - «Веб-дизайн»

- © На Pwn2Own 2019 успешно взломали продукты Apple, Oracle, VMware, а также автомобиль Tesla - «Новости»

- © Примеры дизайнов кнопок на сайтах и в интерфейсах (с 2009 и до наших дней) - «Веб-дизайн»

- © 0-day уязвимости в SharePoint находятся под атаками с начала июля - «Новости»

- © Опасный тренд. Как утилита Trend Micro для борьбы с руткитами позволила устанавливать руткиты - «Новости»

- © На Pwn2Own успешно взломали браузеры Edge, Safari и Firefox - «Новости»

|

|

|