Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

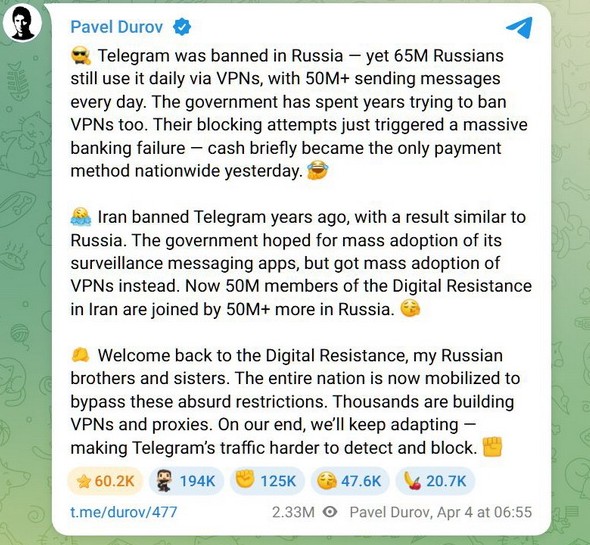

Павел Дуров заявил, что Telegram адаптируется к блокировкам, но вызвал критику сообщества - «Новости»

В минувшие выходные в своем Telegram-канале Павел Дуров заявил, что 65 млн россиян пользуются Telegram через VPN, и пообещал, что команда мессенджера «продолжит адаптироваться», затрудняя обнаружение и блокировку трафика. Однако сообщество разработчиков утверждает, что в реальности команда Telegram не сделала для обхода блокировок практически ничего, а всю работу выполнили энтузиасты.

«Telegram заблокировали в России — но 65 млн россиян все равно пользуются им ежедневно через VPN, и более 50 млн отправляют сообщения каждый день, — написал Дуров. — С нашей стороны мы продолжим адаптироваться — делая трафик Telegram сложнее для обнаружения и блокировки».

В том же посте Дуров упомянул Иран, где Telegram тоже заблокирован, но 50 млн человек продолжают пользоваться мессенджером, и поприветствовал российских пользователей «в цифровом сопротивлении».

Однако эта публикация вызвала резкую критику со стороны сообщества. Как указал автор детального разбора ситуации на «Хабре» под ником David_Osipov, реализация FakeTLS в Telegram содержала грубые ошибки, которые позволяли ТСПУ тривиально идентифицировать трафик мессенджера. При этом код mtproto_tls_socket.cpp не менялся с ноября 2025 года, а когда ТСПУ начали блокировать прокси, разработчики Telegram никак на это не отреагировали.

По словам автора статьи, проблему решили участники сообщества вокруг прокси-сервера Telemt. Они проанализировали TLS-хендшейки, обнаружили конкретные аномалии в пакетах (например, использование несуществующего идентификатора расширения и некорректную длину ключа X25519) и подготовили исправления. Все находки они оформили в Pull Request, который прошел ревью внутри сообщества еще до того, как его увидела официальная команда.

Мейнтейнер десктопного клиента Telegram принял минимальный набор изменений из PR с комментарием «Inspired by wide internet discussions». При этом он подтвердил, что библиотека tdlib содержит те же ошибки, а значит, клиенты для iOS и Android по-прежнему уязвимы для детектирования. Стоит отметить, что на момент публикации сообщения Дурова, патч получил только десктопный клиент.

Также автор разбора подчеркивает, что принятые исправления — лишь хотфикс, а не полноценное решение. Реализация FakeTLS в Telegram содержит и другие проблемы: фиксированный размер ClientHello, устаревшие расширения, предсказуемые тайминги между пакетами и несоответствие заявленного протокола фактическому трафику. После хендшейка Telegram декларирует HTTP/2, но передает чистый MTProto, а для продвинутого анализа это самостоятельная сигнатура.

Участники сообщества уже подготовили аналогичный патч и для iOS-клиента. Как отметил один из энтузиастов, сообщество боролось не за «цифровое сопротивление», а за то, чтобы обычные люди могли продолжать пользоваться удобным мессенджером, в котором «миллионы пересылают котиков и обсуждают в домовом чате, кто загадил лифт».

- © Настройка VPN сервера на Windows 7 - «ОС»

- © Десять самых популярных Instagram-аккаунтов белорусов - «Интернет и связь»

- © MEGANews. Самые важные события в мире инфосека за июнь - «Новости»

- © VPN для друзей. Разворачиваем свой VPN-сервер с оплатой через Telegram - «Новости»

- © Cicada 3301: игра или секретное сообщество хакеров? - «Интернет и связь»

- © "Дуров не дурак". Чем опасен для рунета уход основателя "ВКонтакте" - «Интернет и связь»

- © Как выглядели корпоративы айтишников в этом году - «Интернет и связь»

- © Сетевая война страшнее ядерного оружия - «Интернет и связь»

- © Используем VPN-сервисы для обеспечения информационной безопасности при работе в Интернет - «CSS»

- © Как вычислить пик COVID-19 в Беларуси: простой способ от специалиста из Польши - «Интернет и связь»

|

|

|