Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

В Windows появилась защита от вредоносных файлов .rdp - «Новости»

Microsoft представила новые механизмы защиты Windows, которые должны затруднить фишинговые атаки через файлы Remote Desktop (.rdp). Теперь система будет предупреждать пользователей о рисках при открытии таких файлов, а перенаправление локальных ресурсов на удаленный хост по умолчанию будет отключено.

RDP-файлы часто используются в корпоративных средах: администраторы заранее прописывают в них настройки подключения к удаленным системам, включая автоматический проброс локальных ресурсов на удаленный хост. Однако этим же механизмом активно злоупотребляют атакующие. К примеру, ранее хак-группа APT29 применяла RDP-файлы для удаленной кражи данных и учетных записей у своих жертв.

При открытии вредоносного .rdp-файла устройство жертвы незаметно подключается к серверу злоумышленников и расшаривает локальные диски. В результате атакующие получают доступ к файлам и учетным данным, хранящимся на диске, могут перехватывать содержимое буфера обмена (включая пароли) и перенаправлять механизмы аутентификации вроде смарт-карт или Windows Hello, чтобы выдавать себя за пользователя.

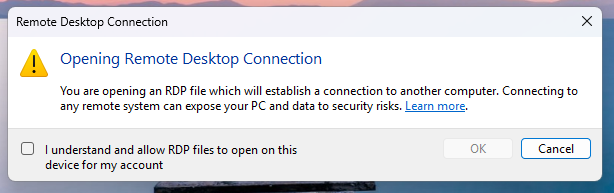

Новые защитные механизмы были включены в состав апрельских накопительных обновлений для Windows 10 (KB5082200) и Windows 11 (KB5083769 и KB5082052). При первом открытии RDP-файла после установки патча пользователь увидит обучающее окно с объяснением, что это за формат и какие риски с ним связаны. Чтобы предупреждение больше не появлялось, нужно подтвердить, что риски понятны, и нажать «OK».

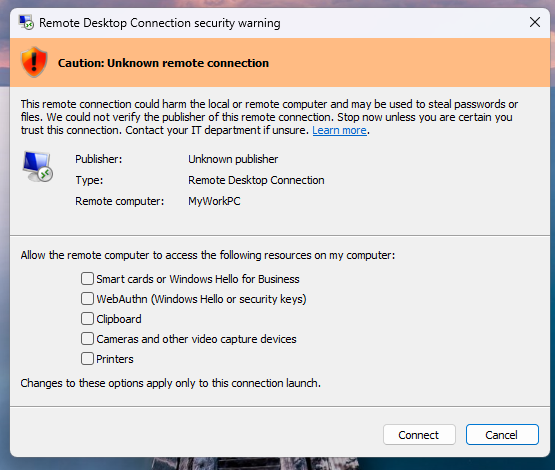

При последующих попытках открыть .rdp-файл в Windows перед установкой соединения будет отображаться специальный диалог. В нем указывается, подписан ли файл доверенным издателем, отображается адрес удаленного хоста, а также перечислены все варианты проброса локальных ресурсов (диски, буфер обмена, устройства). По умолчанию все опции отключены.

Если у файла нет цифровой подписи, Windows выведет предупреждение «Caution: Unknown remote connection» и пометит издателя как неизвестного (проверить, кто создал файл, в этом случае невозможно). Если подпись есть, система отобразит издателя, однако все равно посоветует пользователю проверить его легитимность перед установкой подключения.

В Microsoft отдельно подчеркивают, что новые механизмы работают только при открытии RDP-файлов. На подключения, которые инициируются напрямую через клиент Windows Remote Desktop, защита не распространяется.

В случае необходимости администраторы могут временно отключить новые проверки. Для этого в ветке реестра HKLMoftwarePoliciesMicrosoftWindows NTerminal ServicesClient нужно изменить значение RedirectionWarningDialogVersion на 1. Впрочем, учитывая, как часто RDP-файлы фигурируют в атаках, специалисты Microsoft настоятельно не рекомендуют этого делать.

- © Создание подключения к удалённому рабочему столу Windows 7 - «ОС»

- © Что делать если ноутбук не подключается к WI FI - «Нотбуки»

- © Семейная безопасность (родительский контроль) Windows 10 - «Windows»

- © HTB Timelapse. Атакуем Windows Remote Management и работаем с сертификатами - «Новости»

- © Что такое дефрагментация диска в Windows - «Жесткие диски»

- © RDP порт: как изменить порт по умолчанию - «Windows»

- © Как настроить SSD под Windows 7 – инструкция для пользователя - «Жесткие диски»

- © Устройство и работа твердотельных жестких дисков - «Жесткие диски»

- © Microsoft выпустила Windows 10 Insider Preview Build 15002 - «Windows»

- © Что делать если телефон не подключается к wifi - «Нотбуки»

|

|

|