Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

У компании Checkmarx похитили данные из приватных репозиториев на GitHub - «Новости»

Атака на цепочку поставок затронула инструменты компании Checkmarx, привела к краже секретов и утечке данных из приватных репозиториев на GitHub. ИБ-исследователи считают, что в этом инциденте участвовали сразу несколько хакерских группировок.

О первой фазе этой атаки стало известно еще на прошлой неделе, 22 апреля 2026 года, когда исследователи из компании Socket обнаружили вредоносные образы в официальном репозитории Docker для KICS (Keeping Infrastructure as Code Secure) — опенсорсного сканера для поиска уязвимостей в коде и конфигурациях.

Вскоре выяснилось, что злоумышленники подменили не только Docker-образы, но и расширения для VS Code и Open VSX. В них спрятали дополнительный компонент — аддон MCP, который загружал с GitHub инфостилер, ворующий секреты разработчиков.

Вредонос нацеливался на данные, с которыми работает KICS: токены GitHub, учетные данные AWS, Azure и Google Cloud, npm-токены, SSH-ключи, переменные окружения и даже конфигурации Claude.

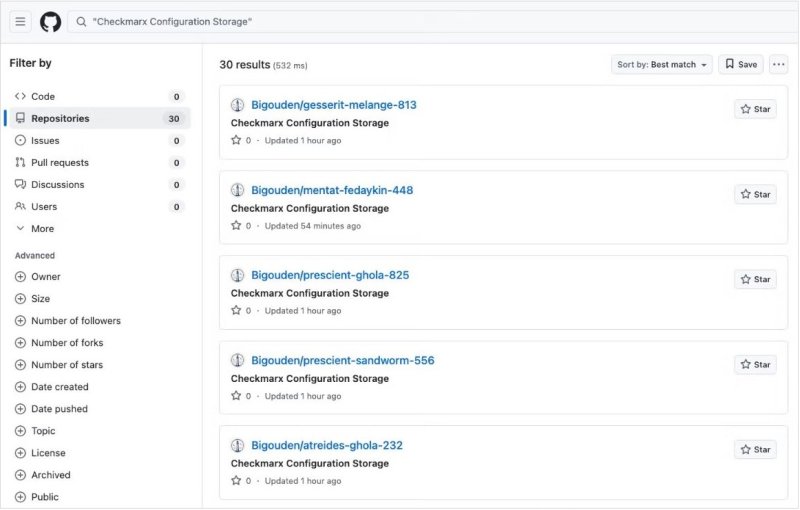

Собранная информация шифровалась и передавалась на домен audit.checkmarx[.]cx, замаскированный под инфраструктуру самой Checkmarx. Кроме того, в отдельных случаях для эксфильтрации данных автоматически создавались публичные репозитории GitHub.

Окно атаки оказалось совсем коротким — вредоносные Docker-теги были активны примерно полтора часа (с 14:17 до 15:41 UTC 22 апреля). Всем, кто успел скачать вредоносные образы, рекомендовали считать все учетные данные скомпрометированными и срочно их изменить.

Позже представители Checkmarx подтвердили: в корне этого инцидента лежала произошедшая в марте атака на цепочку поставок, связанная с компрометацией сканера Trivy (которую приписывают группировке TeamPCP). Таким образом атакующие получили доступ к учетным данным downstream-пользователей и проникли в GitHub-инфраструктуру компании.

Сообщалось, что впервые хакеры получили доступ еще 23 марта 2026 года, и уже тогда они внедряли вредоносный код в репозитории Checkmarx. Но, как показало дальнейшее расследование, 30 марта атакующие и вовсе похитили с GitHub данные компании.

Дело в том, что несмотря на все попытки специалистов заблокировать атакующим доступ, хакеры либо сумели сохранить его, либо восстановили позже. В результате, спустя месяц, 22 апреля, произошла вторая фаза атаки, описанная выше и приведшая к компрометации Docker-образов, GitHub Actions и расширений.

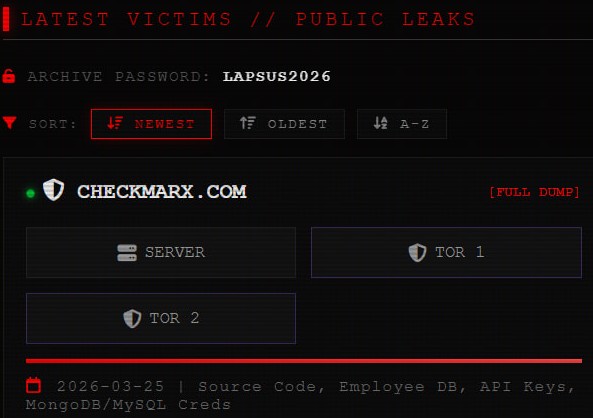

Стоит отметить, что на этой неделе история получила продолжение: представители группировки LAPSUS$ опубликовали на своем сайте в даркнете архив объемом около 96 Гб с украденными у Checkmarx данными.

В компании подтвердили, что это подлинные данные, похищенные хакерами еще в марте текущего года. По словам представителей Checkmarx, утекший дамп содержит исходный код, внутренние БД и ключи доступа (в том числе MongoDB и MySQL). При этом данные клиентов, по предварительной оценке, не были затронуты, так как не хранятся в GitHub-репозиториях.

В Checkmarx заявляют, что уже отозвали и сменили все учетные данные, заблокировали доступ хакеров к GitHub, а также привлекли к расследованию инцидента внешних экспертов (в том числе из компании Mandiant). Сейчас расследование атак почти завершено, и в компании утверждают, что несанкционированный доступ злоумышленников удалось полностью заблокировать.

Всем пользователям KICS и связанных инструментов рекомендуют:

- откатиться на безопасные версии;

- использовать фиксированные SHA-хеши вместо тегов;

- заблокировать подозрительные домены;

- полностью пересоздать окружение.

При этом атрибуция этих атак до сих пор остается размытой. Если первичную атаку на Trivy связывают с TeamPCP, то за утечкой данных уже стоит группировка LAPSUS$. Ранее эксперты уже обнаруживали признаки того, что эти группы могут сотрудничать, например, разделяя доступ и монетизацию атак.

Отметим, что побочным эффектом этих взломов уже стала компрометация сторонних проектов, включая npm-пакет менеджера паролей Bitwarden.

- © HTB CrossfitTwo. Применяем на практике UNION SQL Injection, DNS rebinding и NPM Planting - «Новости»

- © Фундаментальные основы хакерства. Идентифицируем возвращаемое функцией значение - «Новости»

- © Дерем три шкуры. Как дампить тикеты Kerberos на C++ - «Новости»

- © Операция «Предзагрузка». Создаем userland-руткиты в Linux с помощью LD_PRELOAD - «Новости»

- © Врата ада. Переписываем Hell’s Gate и обходим антивирус - «Новости»

- © HTB Unobtainium. Учимся работать с Kubernetes в рамках пентеста - «Новости»

- © Атака на облака. Гайд по методам взлома приложений в Azure и AWS - «Новости»

- © Python с абсолютного нуля. Работаем с ОС, изучаем регулярные выражения и функции - «Новости»

- © Фундаментальные основы хакерства. Находим математические операторы в дизассемблированных программах - «Новости»

- © HTB OverGraph. Извлекаем данные через цепочку Open Redirect, RXXS и CSTI - «Новости»

|

|

|