Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Google Play очистили от десятков вредоносных приложений-фонариков - «Новости»

Специалисты компании Check Point рассказали, что в официальном каталоге приложений Google Play было обнаружено adware-семейство LightsOut. В основном такие приложения маскировались под фонарики, программы для записи звонков и так далее. Вредоносные приложения появились в магазине еще в сентябре 2017 года и были загружены от 1,5 до 7,5 млн раз.

Суммарно в Google Play было найдено 22 приложения из семейства LightsOut, которые обманом или иными путями заставляли пользователей просматривать рекламу и «скликивать» такие нежелательные объявления. Специалисты отмечают, что в некоторых случаях пользователей вынуждали нажимать на рекламу, чтобы ответить на звонок (по сути, реклама блокировала экран), а в других случаях жертвы продолжали наблюдать вредоносное поведение даже после приобретения полноценной, платной версии приложения, в которой не должно было быть вообще никакой рекламы. Одну из вариаций вредоносного поведения демонстрирует приведенное ниже видео.

Как выяснили специалисты, адварь не только предусмотрительно прятала свою иконку от пользователя, но и отображала рекламу при любом удобном случае. Так, триггером могло послужить подключение к сети Wi-Fi, подключения устройства к зарядке, блокировка экрана, завершение звонка и так далее.

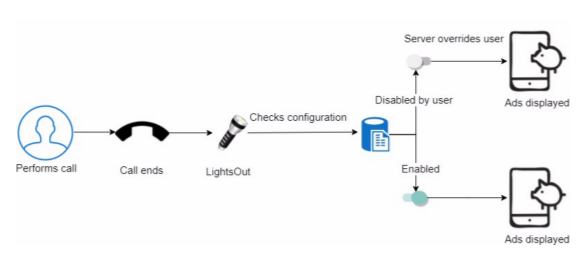

Эксперты предполагают, что обойти многоуровневые проверки Google Play авторы вредоносного семейства сумели благодаря хитрости. Дело в том, что первичные права, которые запрашивает приложение, не вызывают никаких подозрений, вредоносную активность активирует управляющий сервер злоумышленников, к тому же, LightsOut якобы позволяет пользователю отключить показ рекламы (соответствующий пункт есть в настройках). К сожалению, на самом деле от изменения данной опции ничего не меняется, и реклама будет отображаться в любом случае.

Что ни выбирай, результат будет один

В настоящее время все приложения уже удалены из Google Play, а их полный список приведен в отчете Check Point.

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © Приложение из Google Play похищало пароли пользователей "ВКонтакте" - «Интернет и связь»

- © Фальшивые сайты Google Play угрожают российским пользователям - «Интернет»

- © "Жги импорт!" В Google Play появилась игра об уничтожении санкционных продуктов - «Интернет и связь»

- © Google удалила приложение "ВКонтакте" для Android из Google Play - «Интернет и связь»

- © Еще больше малвари в Google Play: приложения воруют аккаунты «Вконтакте» и шпионят за пользователями - «Новости»

- © Google советует отказаться от межстраничной рекламы приложений - «Интернет»

|

|

|