Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

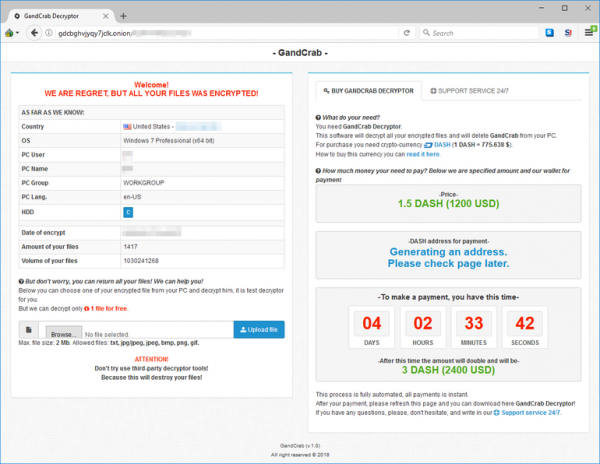

Шифровальщик GandCrab требует выкуп в криптовалюте DASH и распространяется посредством наборов эксплоитов - «Новости»

Сразу несколько специалистов в области информационной безопасности сообщили о появлении нового и не совсем обычного шифровальщика. Угроза получила имя GandCrab и, по данным экспертов, появилась в конце прошлой недели. Вымогатель не только стал первой малварью, принимающей выкупы в криптовалюте DASH, его также отличают способы распространения, — для этих целей малаварь использует наборы эксплоитов.

Первым вредоноса заметил эксперт Девид Монтенегро, после чего анализом GandCrab поспешили заняться другие компании и независимые специалисты.

GandCrab Ransomware — Welcome! WE ARE REGRET, BUT ALL YOUR FILES WAS ENCRYPTED! — .GDCB … ??? pic.twitter.com/YkYNAAmvgG

— David Montenegro (@CryptoInsane) January 26, 2018

Согласно информации Malwarebytes, а также независимого исследователя Брэда Дункана (Brad Duncan), шифровальщик распространяется при помощи вредоносной рекламной кампании, которая имеет идентификатор Seamless, и конечным пользователям малварь доставляется посредством таких давно существующих и известных эксплоит-китов, как RIG и GrandSoft.

Способ оплаты выкупа авторы GandCrab тоже выбрали необычный. Как правило, разработчики подобных вымогательских решений принимают оплату в криптовалютах Bitcoin и Monero, но GandCrab использует для этого DASH. Скорее всего, операторов малвари привлекает анонимность DASH и тот факт, что правоохранительным органам будет сложнее отследить такие платежи.

Еще одной интересной особенностью шифровальщика, которая дополнительно защищает операторов GandCrab от бдительного ока властей, является использование доменов в зоне .bit, то есть Namecoin. На нескольких доменах .bit располагаются управляющие серверы вредоноса, причем домены, словно в качестве издевки, названы «в честь» различных известных ИБ-компаний и ресурсов:

- bleepingcomputer[.]bit;

- nomoreransom[.]bit;

- esetnod32[.]bit;

- emsisoft[.]bit;

- gandcrab[.]bit.

Эксперты с сожалением признают, что пока им не удалось создать инструмент для дешифровки пострадавшей от деятельности GandCrab информации. За расшифровку данных злоумышленники требуют 1,5 DASH (порядка 1100 долларов по текущему курсу), к тому же сумма выкупа удваивается до 3 DASH, если оплата не была произведена в течение нескольких дней.

- © Обнаружен вымогатель HC7, принимающий выкуп в Ethereum - «Новости»

- © Обнаружены сразу два новых IoT-ботнета: Masuta и Hide ‘N Seek - «Новости»

- © Смартфоны BLU Dash X2 и M2 на Android 6.0 Marshmallow по цене менее $100 - «Новости сети»

- © Американская больница пострадала от атаки шифровальщика и выплатила 55 000 долларов вымогателям - «Новости»

- © Вредонос WannaMine скрыто добывает Monero и использует эксплоты АНБ - «Новости»

- © Ботнет Necurs распространяет нового шифровальщика Scarab - «Новости»

- © Шифровальщик маскируется под несуществующую криптовалюту SpriteCoin - «Новости»

- © Вымогатель StorageCrypt атакует хранилища NAS, эксплуатируя проблему SambaCry - «Новости»

- © Вымогатель qkG шифрует только документы Word и самостоятельно распространяется с помощью макросов - «Новости»

- © Check Point: ботнет Necurs снова вернулся в список самых активных угроз - «Новости»

|

|

|