Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

X-Tools #227. Подборка хак-тулз для ресерчера и пентестера - «Новости»

Содержание статьи

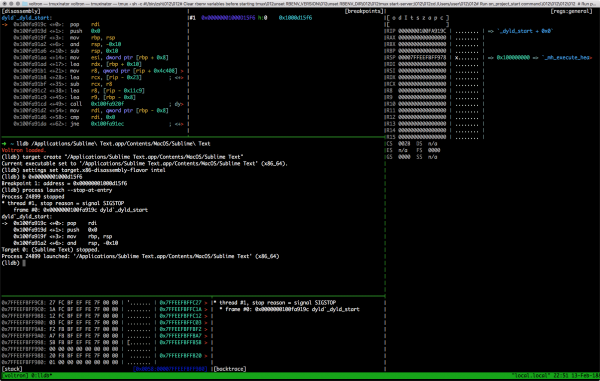

Сегодня?в X-Tools: отличный фронтенд для GDB / LLDB / WinDBG, проверенная тулза для спуфа портов и реверсивных атак, несколько крайне удачных расширений для Burp и просто мастхев-утилиты в копилку любого ресерчера. Читай, ставь, советуй свое!Прокачиваем GDB/LLDB

- Разработчик: snare

- Страница: GitHub

LLDB/GDB — проверенные временем инструменты отладки, которые тем не менее из коробки имеют весьма спартанский интерфейс в силу исторических причин. Разумеется, у многих ресерчеров есть удобный лично им фронтенд — от древних линуксовых поделий до модных macOS-тулз типа Hopper. Voltron — еще один проект в этом ряду.

Voltron — это удобный фронтенд?на Python, который работает с LLDB, GDB и WinDbg. Он в наглядном виде покажет регистры процессора, состояние памяти, дизассемблированный вывод и текущие брейк-пойнты. Каждое «окно дашборда» удобно запустить отдельным процессом под tmux, а для того, чтобы расставить панели в удобном (читай: а-ля?тайловом) порядке, автор справедливо предлагает использовать tmuxinator — надстройку для tmux, которая сохранит лейауты расположения окон tmux и позволит быстро восстановить сессию voltron с отладчиком до рабочей конфигурации.

К сожалению, snare, автор voltron, в последнее время основательно подзабил на свой проект. Но и без этого voltron работает весьма стабильно и?в каких-то криминальных глюках пока замечен не был.

Спуфим порты

- Разработчик: drk1wi

- Страница: GitHub

Часто первое, что делает атакующий, когда начинает работу с сервером, — аккуратно Nmap’ит все (а чаще самые популярные) порты. Оно и понятно: по статусу открытого порта (или CLOSED, или FILTERED) можно сделать вывод о том, какое ПО крутится?на сервере, и часто по фингерпринтам возвращаемых данных можно определить и версию ПО и, соответственно, выработать план атаки.

Утилита portspoof несколько усложнит этот этап. Вместо того чтобы возвращать реальное состояние порта, portspoof будет отвечать валидным SYN/ACK’ом на любой запрос. При этом все порты будут казаться для?атакующего открытыми. Вторая особенность — на запросы к сервисам portspoof будет отвечать валидными динамическими сигнатурами, которые якобы крутятся на этих портах. Как результат, атакующему может понадобиться много времени, чтобы понять, что же в реальности происходит на атакуемом сервере.

- © Рут в два клика. Разбираем опасную уязвимость в MacOS High Sierra - «Новости»

- © Очередные обновления в Google Webmaster Tools - «Интернет»

- © Интегрировать Webmaster Tools с Google Analytics теперь смогут все - «Интернет»

- © Обновления в разделе «Ошибки сканирования» в Google Webmaster Tools - «Интернет»

- © Google Webmaster Tools будет использовать e-mail оповещения о проблемах на сайте - «Интернет»

- © В сервисе Google Webmaster Tools появилась новая возможность - «Интернет»

- © Чем быстрее, тем выше в выдаче - «Интернет»

- © Подборка отличных генераторов CSS3 и HTML5 - «Верстка»

- © CSS генераторы кнопок, шаблонов, рамок и других элементов сайта - «Верстка»

- © Google расскажет веб-мастерам о «здоровье» сайтов - «Интернет»

|

|

|