Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Наборы эксплоитов теряют популярность, а эксплоит-кит RIG теперь распространяет майнеры - «Новости»

Аналитик компании Palo Alto Network Бред Дункан (Brad Duncan) рассказал, что известный набор эксплоитов RIG «перепрофилировался» и теперь распространяет майнеры и инфостилеры вместо вымогательского ПО. Кроме того, исследователь отмечает, что «на рынке» наборов эксплоитов в целом наблюдается глобальный упадок.

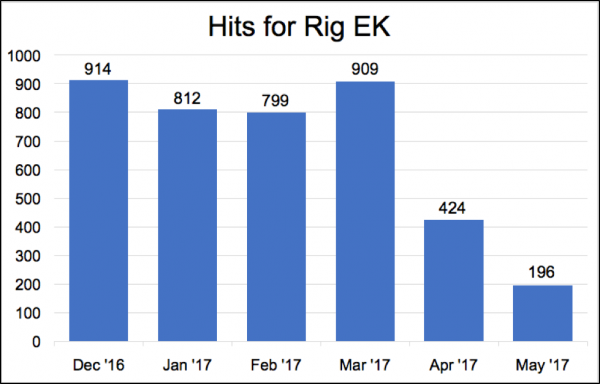

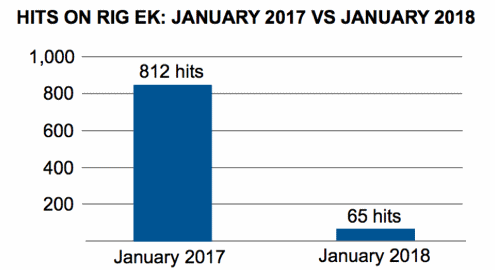

Дункан пишет, что падение спроса на эксплоит-киты началось еще в 2016 году, и теперь этот процесс лишь закономерно набирает обороты. Так, в последнее время масштабные кампании с использованием наборов эксплоитов обнаруживают все реже, более того, в 2017 году свою деятельность прекратили Sundown и Neutrino, то есть у RIG практически не осталось серьезных конкурентов. Однако даже отсутствие соперников не помогает RIG удержаться на плаву. По данным Palo Alto Network, в январе 2017 года было обнаружено 812 вредоносных кампаний с использованием RIG, но уже в январе 2018 года было зафиксировано только 65 таких кампаний.

Происходящее объясняется очень просто. Дело в том, что использовать наборы эксплоитов становится все сложнее, ведь современные браузеры уже не так просто скомпрометировать, особенно после массового отказа от Flash и перехода на HTML5. Кроме того, на работу эксплоит-кита RIG значительно повлияла операция Shadowfall, проведенная рядом компаний и независимых ИБ-специалистов летом 2017 года.

Бред Дункан полагает, что сейчас мы имеем возможность наблюдать самый настоящий закат эпохи наборов эксплоитов, и вскоре киберпреступники откажутся от них вовсе, отдав предпочтение старому доброму спаму и социальной инженерии. В настоящее время RIG, оставшийся практически единственным крупным игроком в данной области, продолжает работать за счет ряда крупных и лояльных клиентов, но, по мнению Дункана, скоро и им станет очевидно, что RIG более неэффективен и не заражает достаточное количество пользователей.

Еще в январе 2017 года RIG в основном использовался для распространения шифровальщиков, включая такие известные угрозы, как Locky, Cerber, CrytoMix, CryptoShield и Spora. Теперь же ни одна из кампаний, связанных с этими вымогателями, более неактивна, а стоявшие за ними операторы обратились к социальной инженерии, поддельным плагинам для браузеров и созданию сайтов фальшивой технической поддержки.

В январе 2018 года набор эксплоитов RIG использовался лишь для трех заметных кампаний: Fobos, Ngay и Seamless. Так, кампания Fobos распространяет трояна Bunitu; Ngay распространяет различное майнинговое ПО и малварь, ворующую личные данные пользователей; Seamless же в основном распространяет инфостилера Ramnit.

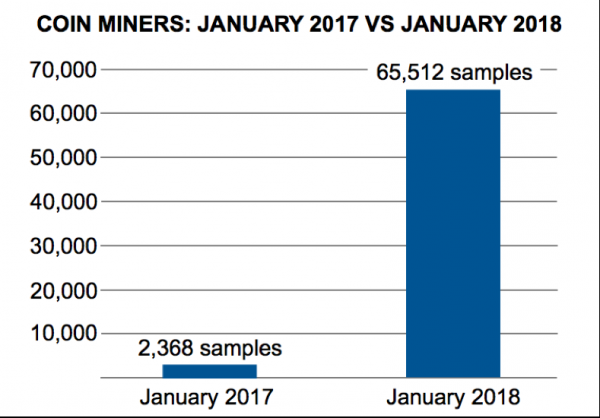

При этом Дункан отмечает, что основную прибыль авторам RIG сейчас приносит именно майнинговая малварь и общий рост интереса к ней. На графике ниже видно, что за последний год количество вредоносных майнеров возросло почти на 3000%.

- © Palo Alto Networks: жертвами скрытых майнеров стали более 30 000 000 пользователей - «Новости»

- © Фотофакт. Пало-Альто - центр Кремниевой долины, где Цукерберг нашел инвесторов для Facebook - «Интернет и связь»

- © Шифровальщик GandCrab требует выкуп в криптовалюте DASH и распространяется посредством наборов эксплоитов - «Новости»

- © ИБ-специалист адаптировал эксплоиты АНБ для всех версий Windows - «Новости»

- © Check Point: самой активной угрозой января снова стал майнер - «Новости»

- © Хакеры впервые заразили компьютеры Apple вирусом-вымогателем - «Интернет и связь»

- © Компания Zerodium предлагает 45 000 долларов за уязвимости в Linux - «Новости»

- © Check Point: ботнет Necurs снова вернулся в список самых активных угроз - «Новости»

- © Check Point: майнинговая малварь атаковала 55% компаний в мире - «Новости»

- © Продажи электрических автомобилей набирают обороты - «Новости сети»

|

|

|