Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

В Google Play обнаружен банковский троян, нацеленный на российских пользователей - «Новости»

Хотя эксперты регулярно советуют пользоваться только официальными каталогами приложений, на протяжении всего 2017 года специалисты ИБ-обнаруживали в Google Play вредоносные приложения, замаскированные под легитимные. К примеру, в феврале аналитики ESET предупреждали, что мобильные банкеры предлагаются в официальном каталоге под видом погодных приложений, а в сентябре – под видом игры Jewels Star Classic. В ноябре 2017 года в Google Play обнаружили банковские трояны, встроенные в приложения-фонарики, игры и приложения, якобы предназначенные для оптимизации работы системы.

Время идет, инженеры Google делают проверки для попадания в официальный каталог приложений все более сложными, запрещают свободное использование функций Accessibility Service, но не похоже, чтобы малвари в Google Play становилось меньше.

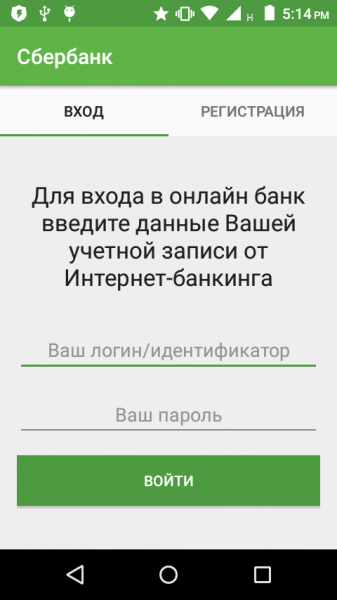

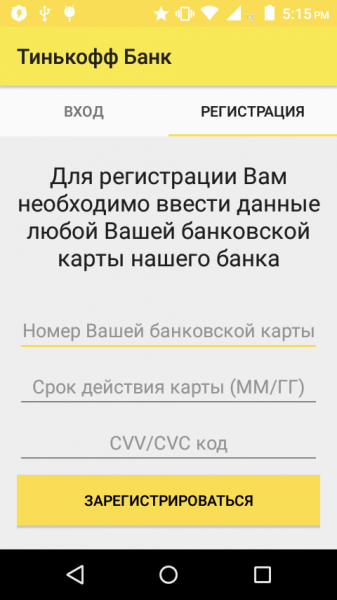

Эксперты компании «Доктор Веб» сообщили, что в Google Play вновь был обнаружен банковский троян, распространяющийся под видом приложения для доступа к услугам онлайн-банкинга сразу нескольких кредитных организаций. Приложение похищает логины, пароли и другую конфиденциальную информацию и ориентировано на пользователей из России.

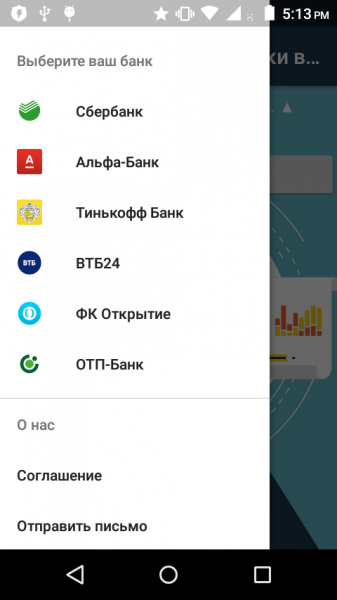

Вредоносная программа, получившая идентификатор Android.BankBot.344.origin, принадлежит к известному семейству мобильной малвари BankBot. Исследователи «Доктор Веб» обнаружили троян в приложении «ВСЕБАНКИ – Все банки в одном месте».

Малварь была опубликована совсем недавно, 25 февраля 2018 года, и приложение успели скачать не более 500 владельцев мобильных устройств. При этом, чтобы сделать банкера более привлекательным для потенциальных жертв, его авторы не поленились оставить поддельные отзывы от имени «счастливых пользователей». Специалисты передали информацию о малвари инженерам Google, после чего вредоноса оперативно удалили из каталога Google Play.

Аналитики пишут, что Android.BankBot.344.origin является модификацией Android.BankBot.336.origin, которая была обнаружена в феврале текущего года и так же распространялась через Google Play. В отличие от старой версии, атаковавшей украинских пользователей, обновленный троян нацелен на клиентов российских банков. Как и в случае с предыдущей модификацией, преступники выдавали вредоноса за приложение для онлайн-банкинга, но в действительности оно не имело заявленной функциональности.

Троян предлагал пользователям либо войти в уже существующую учетную запись мобильного банкинга, используя имеющиеся логин и пароль, либо зарегистрироваться, введя информацию о банковской карте. После того как жертвы указывали свои данные, банкер передавал их операторам малвари. Как и в предыдущих версиях, новый BankBot мог перехватывать входящие SMS-сообщения.

Напомню, что летом 2017 года ИБ-специалисты опубликовали результаты интересного расследования и базирующуюся на его итогах теорию. Так, по мнению экспертов ряда компаний, чаще всего в каталог Google Play проникают именно разнообразные вариации банкера BankBot, а виноват в этом один конкретный человек, не только создавший трояна, но и умышленно организовавший публикацию его исходных кодов несколькими годами ранее.

- © Мобильный банкер BankBot снова сумел проникнуть в Google Play - «Новости»

- © Google Play очистили от десятков вредоносных приложений-фонариков - «Новости»

- © Более 50 приложений в Google Play содержали малварь GhostTeam - «Новости»

- © Инженеры Google передумали запрещать использование Accessibility Service всем приложениям - «Новости»

- © "Жги импорт!" В Google Play появилась игра об уничтожении санкционных продуктов - «Интернет и связь»

- © Фальшивые сайты Google Play угрожают российским пользователям - «Интернет»

- © Банковский троян Catelites Bot атакует российских пользователей - «Новости»

|

|

|