Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Специалисты Microsoft остановили малварь, заразившую более 400 000 устройств за 12 часов - «Новости»

Специалисты компании Microsoft рассказали, что в начале марта 2018 года Windows Defender помог остановить распространение малвари Dofoil (она же Smoke Loader), заразившей майнером более 400 000 устройств за 12 часов.

Атака началась 6 марта 2018 года. Сотрудники команды Windows Defender Research пишут, что еще до полудня они зафиксировали более 80 000 попыток заражения, заблокированных Windows Defender. Во всех случаях пользователей атаковали «сложные трояны, демонстрировавшие продвинутые кросспроцессинговые техники внедрения, механизмы персистенции, а также методы уклонения от обнаружения». В частности, в отчете специалистов упоминается техника Process Hollowing. Данная методика внедрения кода предполагает создание нового экземпляра легитимного процесса и последующую подмену легитимного кода вредоносным.

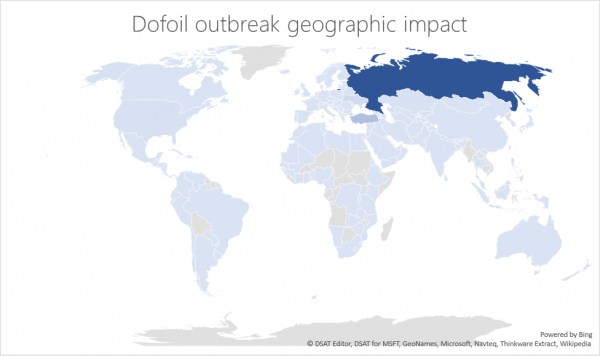

Как уже было сказано выше, за 12 часов было замечено свыше 400 000 попыток заражения, 73% из которых пришлись на Россию, 18% на Турцию, а еще 4% на Украину. О способе распространения вредоносов, который позволил злоумышленникам охватить столь широкую аудиторию за такое небольшое время, ничего не сообщается.

Майнинговая малварь маскировалась под легитимные бинарники Windows, чтобы избежать обнаружения. Также злоумышленники использовали блокчейн Namecoin для работы управляющих серверов вредоноса. Специалисты пишут, что за оперативное обнаружение масштабной атаки следует благодарить Windows Defender и «облачные» технологии машинного обучения, которые способны распознавать угрозы, основываясь на их поведении, за считанные минуты.

Сообщается, что в основе Dofoil лежит кастомизированный манер, пригодный для «добычи» различных криптовалют, однако неизвестные злоумышленники нацеливались только на криптовалюту Electroneum.

Стоит сказать, что специалисты компаний PandaLabs, F-Secure и ESET отнеслись к заявлениям Microsoft скептически. Эксперты отмечают, что предотвратить подобную «эпидемию» мог любой современный антивирус, а также задаются вопросом, как изначально были скомпрометированы сотни тысяч компьютеров, защищенные решениями Microsoft?

- © Process Doppelganging работает для всех версий Windows и позволяет обмануть большинство защитных решений - «Новости»

- © Microsoft приобретает Hexadite чтобы усилить Windows Defender - «Windows»

- © Скоро в Windows 7 SP1 и Windows 8.1 заработает Windows Defender Advanced Threat Protection - «Новости»

- © Kali Linux добавили в Windows Store, но Defender считает дистрибутив угрозой - «Новости»

- © Windows Defender будет удалять подозрительные утилиты для «чистки» и «оптимизации» - «Новости»

- © Windows 10 будет автоматически удалять "оптимизаторы системы" - «Интернет и связь»

- © Преступники зарабатывают миллионы долларов с помощью троянов-майнеров и кибершпионских техник - «Новости»

- © Microsoft больше не будет поддерживать старые версии Windows - «Интернет»

- © Более 500 млн. устройств работают под управлением Windows 10 - «Windows»

- © Что новенького в Windows 10 Build 16232 для ПК и в 15228 для мобильных устройств? - «Windows»

|

|

|