Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

В даркнете обнаружили новое поколение фишинговых наборов - «Новости»

Специалисты компании Check Point совместно с CyberInt обнаружили фишинг-киты нового поколения, которые активно рекламируются в даркнете. По мнению экспертов, эти наборы представляют собой более продвинутое поколение угроз для создания более убедительных поддельных сайтов.

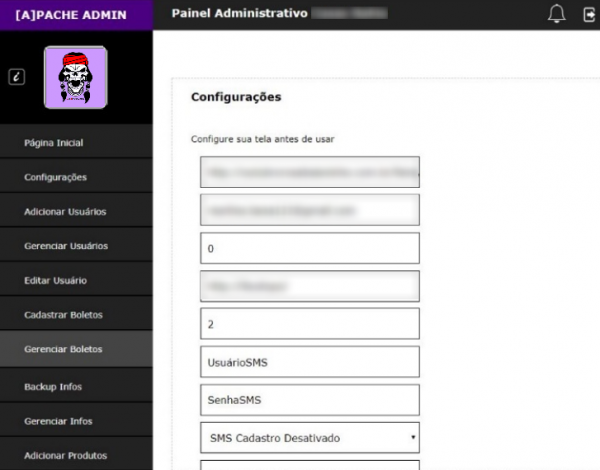

Автор фишинговых наборов скрывается под псевдонимом [A]pache и предлагает пользователям с низким техническим бэкграундом создать собственную фишинговую кампанию для сбора критической информации о пользователях. Для старта кампании достаточно загрузить многофункциональный набор и следовать инструкциям по установке.

Реклама наборов для фишинга

Стоимость фишинг-кита [A]pache варьируется от 100 до 300 долларов, что значительно выше, чем средняя стоимость подобных хакерских инструментов на черном рынке. Их цена в среднем составляет 20-50 долларов. [A]pache предоставляет покупателю полный набор инструментов для атаки. Один из них — это внутренний интерфейс, с помощью которого злоумышленник может создать фейковую веб-страницу многих известных ритейл-брендов и управлять кампанией.

Панель управления «продуктами» [A]pacheИсследователи пишут, что на данный момент «в портфеле» [A]pache присутствуют такие известные бренды, как Walmart, Americanas, Ponto Frio, Casas Bahia, Submarino, Shoptime and Extra. Так как целевая аудитория большинства перечисленных ритейлеров — это бразильцы, можно предположить, что цель [A]pache — лица, хорошо владеющие португальским языком. Однако в ходе исследования были обнаружены некоторые фишинговые наборы, которые направлены на бренды США.

Чтобы жертва фишинга не усомнилась в том, что она совершает покупки у официального поставщика, злоумышленник создает схожий доменный адрес. Затем киберпреступник получает доступ к веб-хостингу с поддержкой PHP и MySQL, после чего авторизуется в панели администратора и может настроить собственную фишинговую кампанию.

Больше подробностей можно найти в отчете специалистов.

- © Новая open source-утилита поможет бороться с фишинг-сайтами - «Интернет»

- © Наборы эксплоитов теряют популярность, а эксплоит-кит RIG теперь распространяет майнеры - «Новости»

- © Специалисты Check Point обнаружили 0-day уязвимость в роутерах Huawei - «Новости»

- © Рейтинг киберпреступлений 2007 года - «Интернет»

- © Check Point: майнинговая малварь атаковала 55% компаний в мире - «Новости»

- © Заражение серверов Jenkins скрытым майнером принесло злоумышленникам более 3 млн долларов - «Новости»

- © Check Point: 42% компаний в мире пострадали от криптомайнинга - «Новости»

- © Хакеры всё чаще используют дыры в PHP-приложениях - «Интернет»

- © В даркнете нашли базу данных, содержащую более 1 400 000 000 учетных данных - «Новости»

- © Yahoo представила новый набор инструментов для разработчиков - «Интернет»

|

|

|