Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Операторы ботнетов тоже используют учетные данные по умолчанию и комбинации root/root - «Новости»

Специалист компании NewSky Security и известный эксперт в области IoT-безопасности Анкит Анубхав (Ankit Anubhav) рассказал о забавном проколе неизвестных хакеров. Он обнаружил, что операторы двух IoT-ботнетов используют учетные данные root/root для доступа к своим управляющим серверам.

In an irony of epic proportions, we observed that an IoT #botnet variant, #Owari, which relies on default/weak credentials to hack IoT devices was itself using default credentials in its cnc server, allowing read/write access to the hacker's database.https://t.co/GYcjQFGI8a pic.twitter.com/DyQL9UmGcX

— Ankit Anubhav (@ankit_anubhav) June 4, 2018

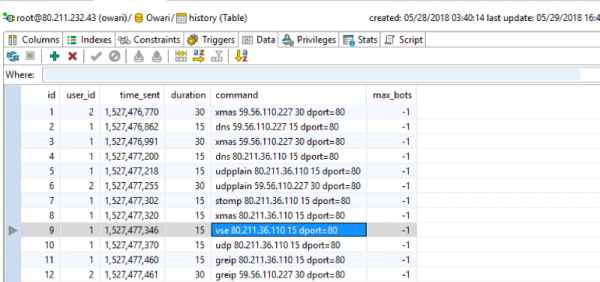

Исследователь пишет, что операторы некоторых из версий ботнета Owari, который построен на базе известного вредоноса Mirai и атакует IoT-устройства с учетными данными по умолчанию, ничему не научились у своих жертв. К примеру, владельцы одного ботнета разместили свой управляющий сервер по адресу 80[.]211[.]232[.]43. Там специалисты без труда обнаружили открытый порт 3600, по умолчанию используемый MySQL БД. Как оказалось, в качестве логина и пароля для БД атакующие выбрали банальное сочетание root/root.

В результате Анубхав и его коллеги смогли изучить «изнанку» ботнета. Они получили доступ к информации о зараженных устройствах, авторах ботнета и даже их клиентах, которые арендовали скомпрометированные устройства для проведения DDoS-атак. Информация о самих атаках, их длительности, целях и количестве доступных ботов, так же стала известная исследователям.

Эксперт рассказывает, что это далеко не уникальный случай. Так, еще один командный сервер Owari-ботнета, расположенный по адресу 80[.]211[.]45[.]89, точно так же использовал MySQL и комбинацию root/root в качестве учетных данных.

В настоящее время оба вышеупомянутых управляющих сервера уже ушли в оффлайн, однако Анубхав пишет, что это обычная практика. Такие серверы в целом не «живут» долго, так как их адреса довольно быстро попадают во всевозможные черные списки, и операторы малвари регулярно меняют IP.

Вероятнее всего, обнаруженные исследователем ботнеты не просуществуют долго. Дело в том, что любой grayhat или whitehat может «положить» такой ботнет, получив доступ к C&C-серверу, а конкурирующие blackhat’ы могут и вовсе воспользоваться возможностью и присвоить чужих ботов себе.

- © Неизвестные изменили hostname для десятков тысяч роутеров MikroTik и Ubiquiti - «Новости»

- © Провайдеры предоставляют своим абонентам небезопасные роутеры - «Новости»

- © Обнаружен новый вариант ботнета Mirai, оснащенный новыми эксплоитами - «Новости»

- © Из-за старого бага тысячи преобразователей Serial-to-Ethernet раскрывают пароли от Telnet - «Новости»

- © Псевдокласс - :root

- © Активность ботнетов на основе Mirai возросла после публикации нового PoC-эксплоита - «Новости»

- © Баг в macOS High Sierra позволяет войти в систему с root-привилегиями, нажимая одну кнопку - «Новости»

- © Ботнет Hajime «охотится» на уязвимые роутеры MikroTik - «Новости»

- © Новая вариация Mirai атакует устройства, оснащенные ARC-процессорами - «Новости»

- © Обнаружены сразу два новых IoT-ботнета: Masuta и Hide ‘N Seek - «Новости»

|

|

|