Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

IoT-ботнет Prowli скомпрометировал более 40 000 устройств и распространяет майнеры, бэкдоры и SSH-сканеры - «Новости»

Эксперты компании GuardiCore рассказали об обнаружении ботнета Prowli, который заражает модемы, серверы и IoT-устройства, а затем использует их для майнинга криптовалюты и перенаправления пользователей на вредоносные сайты.

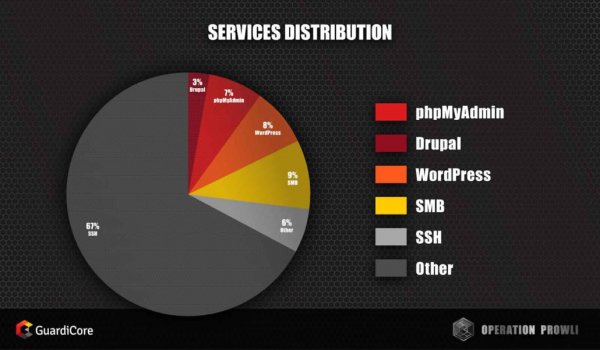

Специалисты рассказывают, что Prowli заражает устройства, полагаясь как на брутфорс-атаки, так и на различные известные уязвимости эксплоиты для них. Так, для компрометации сайтов на WordPress вредонос применяет сразу несколько эксплоитов и пытается брутфорсить админку. Сайты на Joomla, работающие с расширением K2, взламываются через баг CVE-2018-7482. DSL-модемы преступники атакуют, используя целый ряд хорошо известных проблем. Серверы с HP Data Protector на борту компрометируют посредством CVE-2014-2623. Кроме того, злоумышленники атакуют сайты под управлением Drupal, установки PhpMyAdmin, NFS, а также серверы с открытыми SMB-портами. Для этих случаев используется перебор учетных данных.

Распределение заражений

Также, по данным GuardiCore, ператоры ботнета примеряют SSH-сканер, который помогает им подбирать логины и пароли от различных устройств, с открытыми SSH-портами.

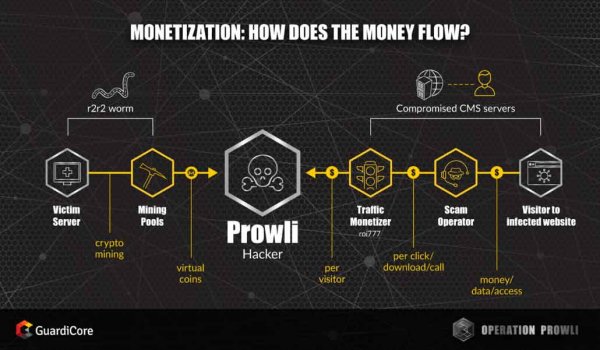

На зараженные серверы и IoT-устройства злоумышленники в основном устанавливают майнеры криптовалюты (если зараженную систему целесообразно использовать для этих целей). Так, чаще всего на скомпрометированных гаджетах можно обнаружить майнера криптовалюты Monero, а также червя r2r2, который осуществляет SSH-атаки с зараженных устройств и помогает владельцам ботнета «расширяться».

Монетизация Prowli

Различные CMS-платформы, в свою очередь, заражают бэкдором WSO Web Shell. Затем такие ресурсы используются для размещение вредоносных страниц, которые перенаправляют посетителей на самые разные вредоносные сайты. Этот трафик у операторов Prowli покупают другие злоумышленники, поэтому редиректы постоянно меняются (от фишинговых страниц до фальшивой технической поддержки).

По данным GuardiCore, ранее для управления трафиком операторы ботнета использовали систему EITest, также известную как ROI777. Деятельность данного сервиса был остановлена ИБ-специалистами в апреле текущего года, однако незадолго до этого, еще в марте 2018 года, ROI777 был взломан, и дампы попали в открытый доступ. Судя по всему, все это никак не повлияло на операции Prowli, и ботнет продолжил работу как ни в чем не бывало.

Исследователи предупреждают, что Prowli скомпрометировал более 40 000 устройств, принадлежащих более чем 9000 компаниям по всему миру.

- © Зафиксированы массовые брутфорс-атаки на WordPress. Неизвестные атакуют 190 000 сайтов в час - «Новости»

- © Майнеры атакуют серверы Windows, Apache Solr и Redis, используя эксплоит АНБ - «Новости»

- © Более 2000 сайтов на WordPress заражены кейлоггером и браузерным майнером - «Новости»

- © Вредоносный PHP-скрипт спамерского ботнета обнаружен на 5000 сайтов - «Новости»

- © Взломанные сайты на базе Drupal распространяют майнеры, трояны и занимаются скамом - «Новости»

- © Установка майнинговой малвари на серверы Oracle WebLogic принесла преступникам более 220 000 долларов - «Новости»

- © Вредонос WannaMine скрыто добывает Monero и использует эксплоты АНБ - «Новости»

- © Более 1000 сайтов на базе Magento взломаны. Похищены данные банковских карт, а на ресурсы установлены майнеры - «Новости»

- © Вредонос Wp-Vcd распространяется через «пиратские» темы для WordPress - «Новости»

- © Фотографии Скарлетт Йоханссон используются для атак на PostgreSQL и распространения майнера - «Новости»

|

|

|