Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Майнеры атакуют серверы Windows, Apache Solr и Redis, используя эксплоит АНБ - «Новости»

ИБ-специалисты обнаружили сразу две масштабные кампании, направленные на заражение серверов Windows, Apache Solr и Redis майнинговыми вредоносами.

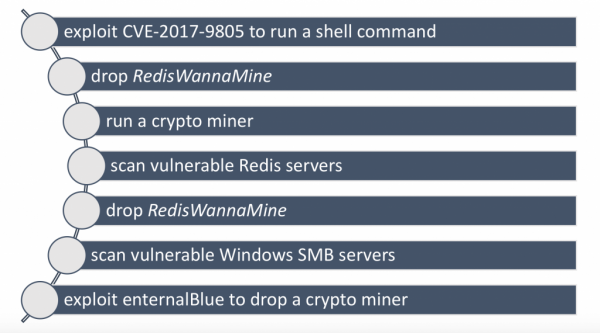

Первую вредоносную кампанию заметили эксперты Imperva и присвоили ей название RedisWannaMine. По данным специалистов, злоумышленники активно ищут в сети уязвимые и давно не обновлявшиеся серверы Redis, после чего атакуют их, используя эксплоит для уязвимости CVE-2017-9805. Если компрометация сервера удалась, хакеры устанавливают на устройство майнера ReddisWannaMine.

Но ReddisWannaMine атакует не только серверы Redis, малварь также интересуют уязвимые машины с Windows Server и открытыми SMB-портами. Против них используется известный, некогда похищенный у АНБ эксплоит EternalBlue, применявшийся для распространения шифровальщика WannaCry. Таким образом, ReddisWannaMine распространяется как самовоспроизводящийся червь. На скомпрометированные Windows-машины тоже устанавливается майнинговое ПО, что доказывает, что основной целью злоумышленников является именно добыча криптовалюты.

Но группировка, стоящая за атаками ReddisWannaMine, далеко не единственный игрок, действующий на данном поле. Аналитики ISC SANS и Morphus Labs пишут, что активная вредоносная кампания также развернута против уязвимых серверов Apache Solr, на которых не установлен патч для уязвимости CVE-2017-12629.

Как и в случае с ReddisWannaMine, злоумышленники обнаруживают уязвимые машины, эксплуатируют баг, исправленный разработчиками Apache Software Foundation еще в октябре 2017 года, а затем заражают устройства майнером криптовалюты Monero.

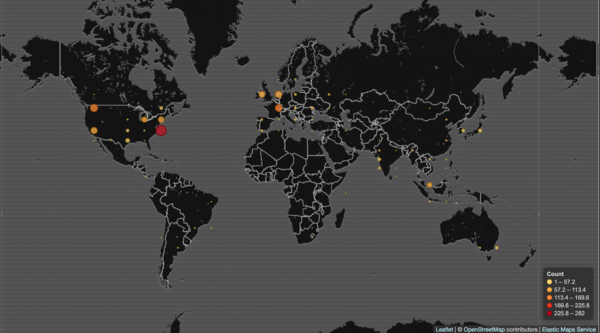

По данным специалистов, за данной кампанией стоит та же хак-группа, которая в январе 2018 года атаковала серверы Oracle WebLogic, устанавливая на них майнинговую малварь. Так как атаки на Oracle WebLogic перестали приносить доход, злоумышленники выбрали другую цель. Всего за девять дней, с 28 февраля по 8 марта 2018 года, группировка скомпрометировала более 1700 уязвимых серверов, 1416 из которых были серверами Apache Solr.

Эксперты пишут, что подсчитать «доходы» злоумышленников не представляется возможным, так как атакующие используют прокси, для доступа к майнинговым пулам и тщательно скрывают адреса своих Monero-кошельков.

- © ИБ-специалист адаптировал эксплоиты АНБ для всех версий Windows - «Новости»

- © Вредонос WannaMine скрыто добывает Monero и использует эксплоты АНБ - «Новости»

- © Кампания Zealot направлена на серверы под управлением Windows и Linux, чтобы майнить Monero - «Новости»

- © Установка майнинговой малвари на серверы Oracle WebLogic принесла преступникам более 220 000 долларов - «Новости»

- © Заражение серверов Jenkins скрытым майнером принесло злоумышленникам более 3 млн долларов - «Новости»

- © В новом Photosohop CS3 обнаружена критическая уязвимость - «Интернет»

- © 0-day баг в Cleverence Mobile SMARTS Server используется для добычи криптовалюты - «Новости»

- © Вредоносы Hex, Hanako и Taylor, атакующие серверы MS SQL и MySQL, оказались делом рук одной группы - «Новости»

- © Dridex распространяется через скомпрометированные FTP - «Новости»

- © Популярность Apache Web сервера за месяц снизилась на 6% - «Интернет»

|

|

|