Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Microsoft запретила работу файлов SettingContent-ms в документах Office 365 - «Новости»

В начале июня 2018 года специалисты компании SpecterOps обнаружили, что файлы SettingContent-ms могут использоваться для исполнения произвольного кода в системе. Такие файлы появились сравнительно недавно и вошли в обращение после релиза Windows 10. Они позволяют создавать ярлыки для страниц настроек, пришедших на смену классической «Панели управления».

В начале июня 2018 года эксперты в области информационной безопасности предупредили, что злоумышленники уже пытаются приспособить файлы SettingContent-ms для своих нужд. С каждым днем на VirusTotal загружают все больше и больше тестовых эксплоитов. К примеру, специалист компании FireEye Ник Карр (Nick Carr), который отслеживает такие загрузки, сообщил, что этот файл SettingContent-ms загрузит и выполнит файл EXE, содержащий трояна Remcos.

К сожалению, инженеры Microsoft сообщили специалистам, что не рассматривают обнаруженные проблемы как уязвимость. Тогда эксперты предположили, что вероятнее всего, ярлыки SettingContent-ms в скором будущем пополнят черные списки Object Linking and Embedding (OLE), и на этом все закончится.

Похоже, ИБ-специалисты оказались правы. На этой неделе разработчики Microsoft обновили список опасных файлов, которым запрещается работать в документах Office 365. В итоге список Packager Activation, представляющий собой «коллекцию» опасных файлов, которые блокируются в документах Office, пополнился файлами SettingContent-ms. Теперь перечень в общей сложности содержит 108 расширений файлов, включая CHM, EXE, HTA, JS, MSI, VBS, WSF и так далее.

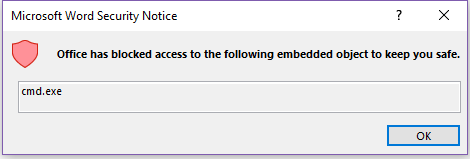

Таким образом, если пользователь попытается открыть вредоносный документ, содержащий опасный объект OLE, тот будет заблокирован, а пользователь увидит лишь вот такое сообщение об ошибке.

Кстати, список Packager Activation можно интегрировать и с более старыми версиями Office, на официальном сайте Microsoft этому вопросу посвящена отдельная инструкция.

- © Злоумышленники используют для исполнения произвольного кода файлы ярлыков SettingContent-ms - «Новости»

- © Ботнет Necurs распространяет спам, содержащий файлы IQY - «Новости»

- © Выполнение произвольного кода в Microsoft Excel - «Интернет»

- © Обход ограничений безопасности в PHP - «Интернет»

- © Microsoft “открывает Америку”, не предлагая новинок - «Интернет»

- © Эксперты Google сообщили, что один из свежих патчей для Windows 10 неэффективен - «Новости»

- © Уязвимость Zip Slip представляет угрозу для тысяч приложений на разных платформах - «Новости»

- © Обновление Launcher позволит синхронизировать файлы между телефоном и ПК - «Windows»

- © В Internet Explorer очередная уязвимость - «Интернет»

- © Вымогатель StorageCrypt атакует хранилища NAS, эксплуатируя проблему SambaCry - «Новости»

|

|

|