Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

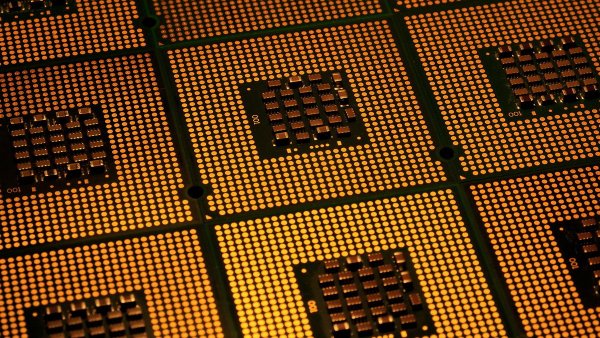

Представлена еще одна side-channel атака: SpectreRSB - «Новости»

Как и предрекали ИБ-специалисты, исследователи продолжают обнаруживать все новые варианты атак на уязвимости Meltdown и Spectre, обнаруженные в начале текущего года. Так, совсем недавно стало известно, что эксплуатация «процессорной» уязвимости Spectre возможна еще двумя способами, которые получили идентификаторы Spectre 1.1 и Spectre 1.2.

Теперь эксперты из Калифорнийского университета в Риверсайде опубликовали информацию (PDF) о еще одной side-channel атаке, получившей имя SpectreRSB. Данный вектор эксплуатации тоже использует в работе особенности архитектур современных процессоров, которые прибегают к внеочередным (out-of-order) и одновременно упреждающим (или спекулятивным — speculative) механизмам исполнения инструкций.

От рассматриваемых ранее атак SpectreRSB отличается тем, что извлекает данные из процессов спекулятивного исполнения, атакуя другой компонент CPU — Return Stack Buffer. Так, другие эксплоиты строились на атаках против кэша CPU и Directional branch predictor (Предсказатель направленного ответвления, процесс определяющий порядок выполнения спекулятивных операций). В своем докладе исследователи пишут, что нашли способ «загрязнить» код RSB таким образом, чтобы получить возможность контролировать адрес возврата, отравив работу механизма спекулятивного исполнения инструкций.

Эксперты описывают три возможных атаки с использованием SpectreRSB, позволяющие злоумышленнику получить доступ к данным, которые тот не должен видеть. Так, две атаки позволяют извлечь данные из различных приложений, работающих на том же CPU, а третья провоцирует ошибку спекулятивных вычислений и из-за чего под угрозой оказываются данные за пределами Intel SGX (Software Guard Extensions).

Специалисты тестировали уязвимость лишь на процессорах Intel, однако они подчеркивают, что решения AMD и ARM используют RSB аналогичным образом, а значит, они, вероятно, так же уязвимы перед проблемой SpectreRSB.

Хуже того, специалисты предупреждают, что большинство выпущенных ранее патчей и даже защитная практика Retpoline, разработанная инженерами компании Google, бесполезны против SpectreRSB. Так, по словам исследователей, обновление, мешающее эксплуатации SpectreRSB существует для процессоров Core i7 Skylake и других новых CPU (но не Intel Xeon), и хотя патч предотвращает использование уязвимости, он предназначался для другой проблемы в работе RSB.

Представители Intel, в свою очередь, сообщили, что эксплуатация SpectreRSB связана с проблемой Branch Target Injection (CVE-2017-5715) и защититься от таких атак возможно ранее описанным способом. Разработчики AMD и ARM пока никак не прокомментировали раскрытие информации о SpectreRSB.

- © Новая side-channel атака BranchScope представляет опасность для процессоров Intel - «Новости»

- © Обнаружены новые векторы атак на уязвимость Spectre - «Новости»

- © Техника SafeSpec позволит бороться с атаками на уязвимости, подобные Spectre и Meltdown - «Новости»

- © Intel, AMD, ARM, IBM сообщили о новых вариантах атак на Meltdown и Spectre: варианты 3a и 4 - «Новости»

- © Microsoft выпустила новые патчи для Meltdown и Spectre, а Intel рассказала о защите новых процессоров - «Новости»

- © Браузерную защиту от уязвимости Spectre удалось обойти - «Новости»

- © Spectre и Meltdown на Windows: как проверить и защититься - «Windows»

- © Атака SgxSpectre может использоваться для извлечения данных из анклавов Intel SGX - «Новости»

- © ИБ-специалисты обнаружили более 130 вредоносных образцов кода, использующих уязвимости Meltdown и Spectre - «Новости»

- © В процессорах Intel обнаружена новая критическая уязвимость - «Новости»

|

|

|