Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Исследователи рассказали, как можно распространять ложную информацию через WhatsApp - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Что случилось?

Аналитики компании Check Point нашли способ перехватывать и изменять сообщения, отправленные собеседниками в групповых или приватных чатах WhatsApp. Так, мошенники могут изменять «цитату» — функцию, которая позволяет людям отвечать на определенное сообщение в чате, — и создавать впечатление, что собеседник отправил сообщение, которого не было на самом деле.

Проблема позволяет осуществить три вида возможных атак:

- редактировать слова собеседника в ответном сообщении;

- в групповом чате создавать ответы на сообщения человека, которого нет в этом чате, чтобы всем казалось, что он также включен в этот чат;

- отправлять в групповой чат сообщения, которые на самом деле видит лишь один участник чата. Однако ответ жертвы будет виден всем участникам группы.

Видео ниже демонстрирует атаку в работе и наглядно показывает возможные сценарии эксплуатации проблемы.

Как это работает?

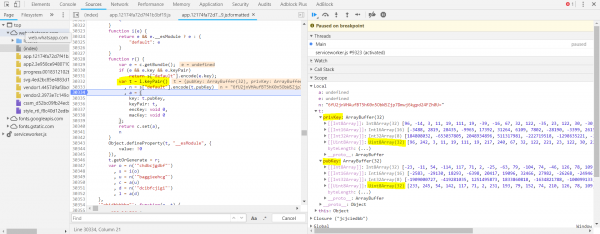

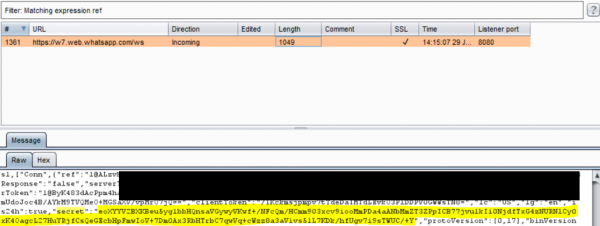

Как известно, WhatsApp шифрует все сообщения, картинки, звонки, видео и прочий контент, которым обмениваются пользователи. Специалисты Check Point заинтересовались тем, как именно реализованы процессы шифрования. Так им удалось обнаружить, что мобильное приложение WhatsApp использует protobuf2, когда общается с веб-версией клиента.

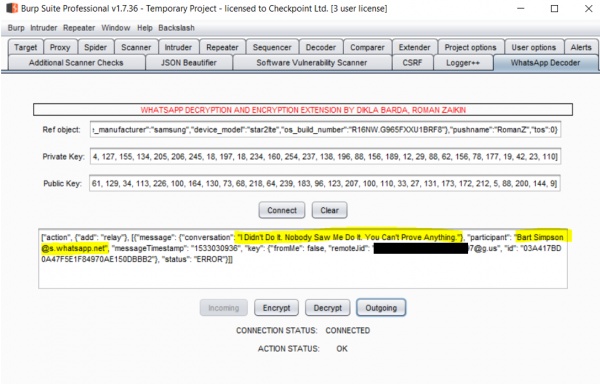

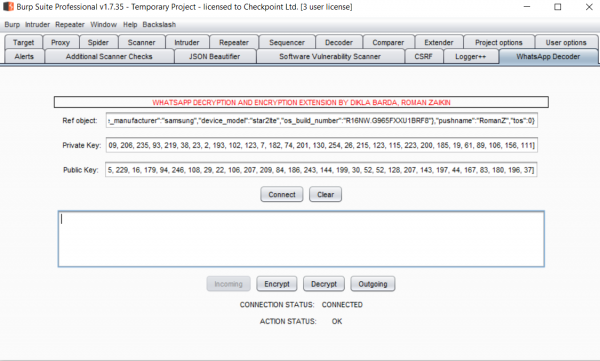

Конвертировав данные protobuf2 в Json специалисты получили возможность видеть передаваемые параметры, а также манипулировать ими. В результате реверсинга и исследований инженеры CheckPoint создали расширение для Burp Suite, которое позволяет перехватывать и подделывать сообщения в WhatsApp. Исходные коды этого инструмента уже опубликованы на GitHub.

Разумеется, чтобы реализовать вышеописанные варианты атак злоумышленнику так же понадобятся приватный и публичный ключи. В своем отчете исследователи посвятили работе шифрования в WhatApp отдельный параграф, где в мельчайших деталях описывают все технические нюансы проделанной работы.

Сокращенная же версия звучит просто: необходимые для работы Burp Suite-расширения ключи можно получить на этапе их генерации в WhatsApp Web, до создания QR-кода. Также потребуется и параметр secret, который мобильное устройство отправляет WhatsApp Web во время сканирования QR-кода. После этого у злоумышленника есть все необходимое для работы инструмента.

Реакция WhatsApp

Интересно, что исследователи давно уведомили разработчиков WhatsApp о проблеме, однако в компании сочли, что результаты, полученные специалистами Check Point, не имеют никакого отношения к безопасности фундаментальных функций приложения и end-to-end шифрования. Также в компании полагают, что пользователи всегда могут заблокировать отправителей фальшивых сообщений и сообщить о них разработчикам. Фактически, в компании проблему сочли несущественной, заявив:

«Мы внимательно изучили данную проблему, она эквивалента подделке email, чтобы письмо содержало что-то, чего человек никогда не писал».

Специалисты Check Point, в свою очередь, настаивают на том, что проблема весьма серьезная. Дело в том, что ранее WhatsApp уже подвергался критике за распространение ложной информации и так называемых «фальшивых новостей». К примеру, в начале июля 2018 года в Индии сообщения о похищениях детей и насилии над ними привели к тому, что толпа убивала людей на основе этих слухов.

В итоге в конце июля 2018 года разработчики мессенджера сообщили, что будут ограничивать возможность пересылки сообщений сразу в несколько чатов для пользователей из Индии.

Эксперты Check Point полагают, что обнаруженная ими проблема может создать потенциальные возможности для распространения фейковых новостей и других типов мошенничества. Например, атакующие могут распространять дезинформацию об определенном продукте, чтобы нанести ущерб компании.

Напомню, что по состоянию на начало 2018 года мессенджер, принадлежащий компании Facebook, насчитывает более 1,5 миллиарда пользователей, больше миллиарда групп и 65 миллиардов сообщений, отправляемых каждый день. Кроме того, WhatsApp планирует представить дополнительные функции для бизнеса, чтобы улучшить управление продажами и поддержкой клиентов через приложение.

- © В WhatsApp и Telegram нашли опасные уязвимости - «Интернет и связь»

- © Компания Facebook открыла исходные коды библиотеки Fizz, облегчающей работу с TLS 1.3 - «Новости»

- © Обнаружена новая схема мошенничества в WhatsApp - «Интернет и связь»

- © Если Skype не работает. Выбираем 5 лучших альтернатив - «Интернет и связь»

- © Viber запустил полное шифрование переписок и "секретные чаты" - «Интернет и связь»

- © Skype Universal Preview получил первое обновление, а вместе с ним и новые возможности - «Windows»

- © WhatsApp ввел полное шифрование для всех типов сообщений - «Интернет и связь»

- © Из-за уязвимости в составе Symfony в опасности оказались сайты на Drupal - «Новости»

- © DoS-уязвимость в TCP-стеке Linux позволят удаленно спровоцировать отказ в обслуживании - «Новости»

- © Возможность редактирования отправленных сообщений от ВКонтакте - «Интернет»

|

|

|