Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Брешь в устройствах D-Link используют для перенаправления пользователей на фальшивые банковские сайты - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Эксперты Radware обнаружили, что злоумышленники используют уязвимость некоторых устройств D-Link для изменения настроек DNS и перенаправления бразильских пользователей, которые пытаются посетить сайты банков, на сайты-фальшивки. Эти фейковые ресурсы, разумеется, созданы для хищения учетных, финансовых и личных данных: номер телефона, PIN-код карты, номер CABB и так далее.

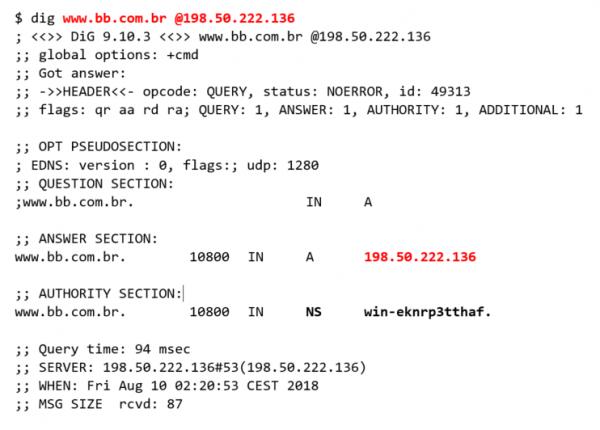

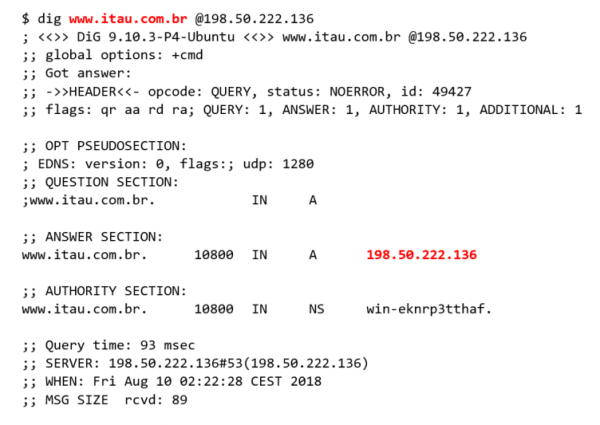

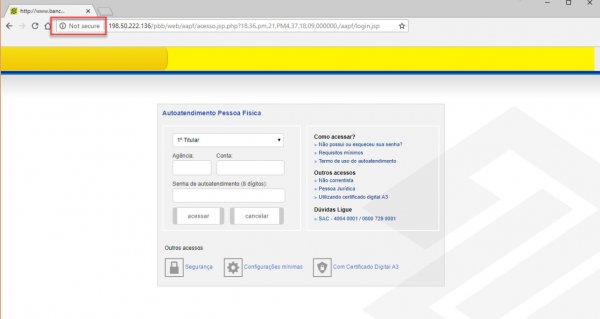

Подделки существуют как минимум для ресурсов двух банков: Banco de Brasil (www.bb.com.br) и Unibanco (www.itau.com.br). Вредоносные DNS, задействованные в атаках — это 69.162.89.185 и 198.50.222.136.

По данным исследователей, проблема, позволяющая неавторизованным лицам удаленно изменить настройки DNS, представляет опасность для модемов и роутеров D-Link DSL-2740R, DSL-2640B, DSL-2780B, DSL-2730B и DSL-526B.

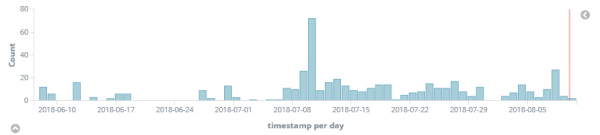

Первые попытки использования эксплоитов против DSL-роутеров D-Link были зафиксированы еще в начале июня 2018 года. Так, между 8 июня и 10 августа текущего года Radware удалось выявить более 500 попыток эксплуатации проблемы. При этом специалисты отмечают, что эксплоиты для многих роутеров (в основном производства D-Link) были опубликованы еще в 2015 году: 1, 2, 3, 4, 5, 6.

Специалисты предупреждают, что в данном случае распознать поддельный сайт гораздо труднее, чем обычно, ведь преступники не изменяют URL, не рассылают фишинговых писем и не прибегают к другим известным уловкам. Фактически, единственное, что выдает атаку – это незащищенное соединение (HTTP) или проблемы с сертификатом, если жертва пытается использовать HTTPS.

В настоящее время представители Radware уже поставили в известность о происходящем представителей банков и облачного хостинга, где размещались DNS-серверы, и фиктивные сайты прекратили работу.

Пользователям потенциально уязвимых устройств настоятельно рекомендуют проверить настройки DNS (сделать это можно не только в настройках роутера, но и при помощи специального сервиса).

- © Из-за уязвимости в составе Symfony в опасности оказались сайты на Drupal - «Новости»

- © DoS-уязвимость в TCP-стеке Linux позволят удаленно спровоцировать отказ в обслуживании - «Новости»

- © Смартфоны Samsung Galaxy S7 оказались уязвимы перед проблемой Meltdown - «Новости»

- © Более 1000 сайтов на базе Magento взломаны. Похищены данные банковских карт, а на ресурсы установлены майнеры - «Новости»

- © GitHub предупредит пользователей, если их пароли скомпрометированы - «Новости»

- © FTC обвинила D-Link в небезопасности её камер и роутеров - «Новости сети»

- © Symantec выявила новый вид сетевых атак - «Интернет»

- © Фальшивые сайты Google Play угрожают российским пользователям - «Интернет»

- © Хак-группа DarkHydrus использует опенсорсные инструменты для фишинговых атак - «Новости»

- © Обнаружена повторная атака на российские СМИ - «Новости»

|

|

|