Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Хак-группа DarkHydrus использует опенсорсные инструменты для фишинговых атак - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Специалисты Palo Alto Networks предупредили, что обнаруженная недавно хакерская группа DarkHydrus продолжает использовать для своих атак опенсорсные инструменты. Так, ранее участники DarkHydrus задействовали в своих операциях Meterpreter, Cobalt Strike, Invoke-Obfuscation, Mimikatz, PowerShellEmpire, Veil и PowerShell пейлоад RogueRobin, а теперь стали использовать Phishery.

Атаки группы направлены на сбор учетных данных пользователей, для чего злоумышленники прибегают к таргетированному фишингу. К своим письмами группировка прикладывает вредоносные документы Office, в которых используется техника attachedTemplate, то есть загрузка шаблона происходит с удаленного сервера атакующих.

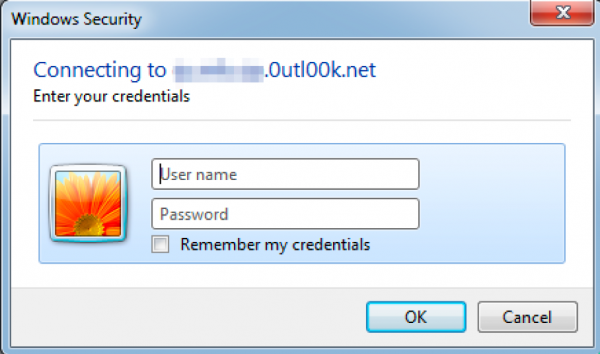

Будучи открыт, такой документ запрашивает логин и пароль пользователя. К примеру, в ходе атаки на образовательное учреждение на Ближнем востоке, произошедшей в конце июля текущего года, в диалоговом окне можно было увидеть имя домена (0utl00k[.]net), относительно напоминающее легитимный аналог (outlook.com). Зачастую такой простой уловки оказывается достаточно, чтобы обмануть неискушенного пользователя. Разумеется, введенные в таком диалоговом окне учетные данные попадают прямиком в руки злоумышленников.

Специалистам Palo Alto Networks удалось обнаружить два вредоносных документа, распространяемых хакерской группой. Изучив их, эксперты пришли к выводу, что DarkHydrus использовали для их создания и «обслуживания» вышеупомянутый инструмент Phishery.

Ранее, среди других доменов, используемых данной группой во время атак, были обнаружены: anyconnect[.]stream, Bigip[.]stream, Fortiweb[.]download, Kaspersky[.]science, microtik[.]stream, owa365[.]bid, symanteclive[.]download, and windowsdefender[.]win.

Специалисты отмечают, что в настоящее время основными целями злоумышленников из DarkHydrus являются образовательные и правительственные учреждения в странах Ближнего востока стран.

- © Palo Alto Networks: жертвами скрытых майнеров стали более 30 000 000 пользователей - «Новости»

- © ESET: хакерская группа Lazarus атакует страны Центральной Америки - «Новости»

- © Раскрыта кибершпионская кампания хакерской группы RANCOR, направленная против фирм из Юго-Восточной Азии - «Новости»

- © Гасим файерволл. Учимся эксплуатировать критическую уязвимость в ОС Palo Alto Networks - «Новости»

- © ESET: группа Turla меняет тактику - «Новости»

- © DoS-уязвимость в TCP-стеке Linux позволят удаленно спровоцировать отказ в обслуживании - «Новости»

- © Новая методика упрощает взлом паролей WPA и WPA2 в сетях 802.11i/p/q/r - «Новости»

- © GitHub предупредит пользователей, если их пароли скомпрометированы - «Новости»

- © Из-за уязвимости в составе Symfony в опасности оказались сайты на Drupal - «Новости»

- © Вредонос GZipDe распространяет бэкдор на базе Metasploit - «Новости»

|

|

|