Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Ошибка в Chrome позволяла извлекать данные с сайтов с помощью тегов HTML audio и video - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Эксперт компании Imperva Рон Масас (Ron Masas) обнаружил уязвимость CVE-2018-6177 в браузере Chrome, позволяющую извлекать с сайтов информацию с помощью тегов HTML audio и video. В настоящее время уязвимость уже была устранена (с релизом Chrome v68.0.3440.75), и специалист опубликовал детали обнаруженной проблемы.

Эксплуатировать этот баг было довольно легко: нужно было заманить жертву на вредоносный сайт, или легитимный ресурс, на котором размещается вредоносная реклама. Также злоумышленник мог использовать для атак уязвимости на легитимных сайтах, которые позволяли осуществить внедрение и исполнение произвольного кода (например, XSS).

В своем отчете исследовать поясняет, что атакующий загружает контент с обычных сайтов, используя для этого HTML-теги audio и video. В нормальных обстоятельствах от этого должен защищать CORS (Cross-Origin Resource Sharing), однако атака Масаса позволяет обойти защитный механизм.

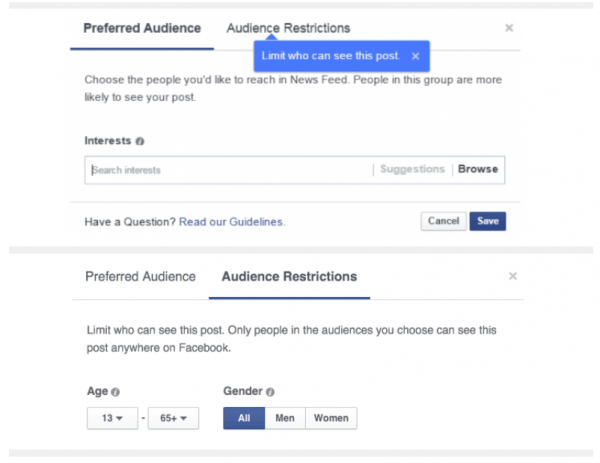

В качестве примера эксплуатации бага исследователь приводит возможность определения пола, возраста, примерного местонахождения и интересов пользователей, опираясь на фильтры Audience Restriction, которые можно применять к публикациям в Facebook.

Стоит сказать, что обнаруженная в Chrome проблема во многом похожа на уязвимость Wavethrough (CVE-2018-8235). Опасный для Edge и Firefox так же позволял вредоносным сайтам похищать информацию с других ресурсов, на которых пользователь залогинен в том же браузере. Для осуществления атаки достаточно было встроить в веб-страницу вредоносный видео- или аудиофайл, используя теги video и audio.

Но Масас объясняет, что между Wavethrough и его атакой есть большая разница:

«Уязвимость Wavethrough эксплуатирует вредоносных service worker’ов и запрос range для извлечения данных. Тогда как мы наблюдаем за событиями прогресса (progress events) для конкретного элемента, чтобы оценить cross-origin resource размер и использовать эти данные для выявления информации о пользователе через ограничительные фильтры на сайтах, подобных Facebook».

- © Баг Wavethrough заставляет некоторые браузеры раскрывать пользовательские данные с других сайтов - «Новости»

- © В Java Web Start обнаружена уязвимость - «Интернет»

- © В десктопном клиенте Signal нашли еще одну опасную уязвимость, позволяющую читать чаты - «Новости»

- © Опубликован эксплоит для внедрения кода в Signal для Windows и Linux - «Новости»

- © DoS-уязвимость в TCP-стеке Linux позволят удаленно спровоцировать отказ в обслуживании - «Новости»

- © Проблема PHP представляет опасность для сайтов на WordPress и не только - «Новости»

- © Инженеры Mozilla устранили критическую RCE-уязвимость Firefox UI - «Новости»

- © 0-day уязвимость в macOS позволяет обойти защитные механизмы в один клик - «Новости»

- © Microsoft устранила около 60 уязвимостей в своих продуктах, включая две проблемы нулевого дня - «Новости»

- © Атака VORACLE позволяет восстановить данные, переданные посредством HTTP через VPN-подключение - «Новости»

|

|

|