Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Исследователи изучили, что чаще всего загружают ботнеты - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Среди киберпреступников растет интерес к универсальным вредоносным программам, которые можно модифицировать под практически неограниченное количество задач. К такому выводу пришли эксперты «Лаборатории Касперского», проанализировав активность 60 000 ботнетов, связанных со 150 семействами вредоносов.

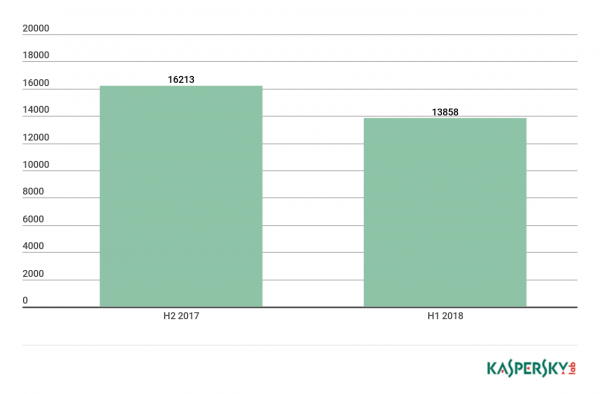

Аналитики отмечают, что в целом количество скачанных их ботами уникальных вредоносных файлов в первом полугодии 2018 года снизилось на 14,5% по сравнению со вторым полугодием 2017 года.

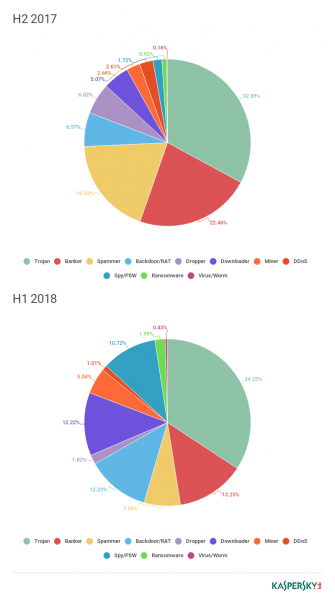

При этом в первой половине 2018 года доля бэкдоров выросла наиболее заметно, по сравнению с другими категориями малвари. Так, если во второй половине 2017 года количество подобных инструментов для удаленного доступа составляло 6,6% от общего числа циркулирующих в ботнетах вредоносов, то за первые шесть месяцев текущего года она увеличилась почти вдвое и составила 12,2%.

В 2018 году, как и в 2017, самыми «разносторонними» ботами остались Hworm, Smoke и BetaBot (он же Neurevt). При этом ботнеты все чаще предоставляются в аренду под «нужды» заказчика, и для многих ботнетов сложно выделить конкретную «специализацию».

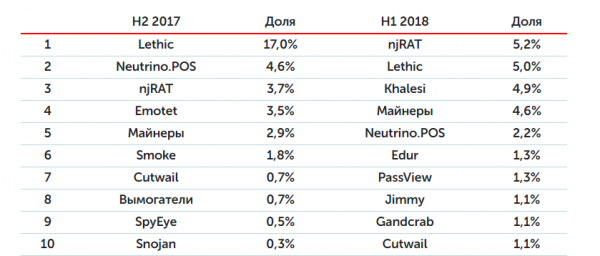

Самые загружаемые угрозы

Наиболее распространенным бэкдором оказался njRAT: эксперты «Лаборатории Касперского» подсчитали, что он стал каждым 20 файлом, скачиваемым ботами. Столь широкое распространение связано с разнообразием версий малвари и простотой настройки собственного варианта бэкдора, что обеспечивает низкий порог вхождения.

Отдельно отмечается, что в ТОР-10 первого полугодия 2018 года попала легальная утилита Mail PassView, с помощью которой можно восстановить пароли от различных почтовых клиентов. Она распространяется с помощью бэкдора Remcos и, вероятно, используется для получения паролей от почтовых ящиков жертв.

Также заметно выросли доли программ-загрузчиков и майнеров. Так, процентный показатель для первых увеличился с 5% (во второй половине 2017 года) до 12%, а для вторых – с 2,7% до 5%. Рост числа загрузчиков говорит о многоступенчатости атак и их растущей сложности, поскольку подобные программы после заражения устройства могут установить любое другое вредоносное ПО, с теми функциями, которые нужны злоумышленникам. Майнеры же активно распространяются в силу, что ботнеты все чаще рассматриваются как инструменты для генерации криптовалют.

По сравнению со второй половиной предыдущего года, в 2018 году увеличилось количество скачанных ботами шифровальщиков. Несмотря на общий спад популярности вымогателей, операторы ботнетов продолжают доставлять их своим жертвам. По данным исследователей, в 2017 году больше всего программ-вымогателей было загружено ботом Smoke, а в 2018 году лидерство перехватил Nitol.

Шифровальщик GandCrab — новичок в «десятке» самых скачиваемых семейств 2018 года. Он появился в январе и был сразу взят на вооружение операторами нескольких ботнетов. Наиболее активно его распространяет зомби-сеть Trik.

Заметнее всего снизились доли банковских троянов (с 22,5% до 13%) и спам-ботов (с 18,9% до 7%). Вместе с тем эксперты уверены, что говорить об уменьшении общего количества банкеров преждевременно, поскольку довольно часто они доставляются на устройства программами-загрузчиками, доля которых, напротив, значительно выросла.

Распределение скачиваемых файлов по поведению

«Бэкдоры и другие многофункциональные зловреды получили столь широкое распространение по одной простой причине: владение ботнетом обходится киберпреступникам в приличную сумму, и поэтому они используют любую возможность для извлечения денег из продаваемого или сдаваемого в аренду вредоносного ПО. Ботнет, построенный на многофункциональных зловредах, можно быстро перенастроить в зависимости от задачи, будь то рассылка спама, организация DDoS-атак или распространение банковских троянцев. Однако помимо того, что такое устройство ботнета позволяет его владельцам быстро переключаться между различными «бизнес-моделями», оно также открывает для них возможности пассивного дохода: владелец может просто сдать в аренду весь ботнет целиком», – поясняет Александр Ерёмин, антивирусный эксперт «Лаборатории Касперского».

- © ESET: Россия вошла тройку лидеров по количеству угроз для Android - «Новости»

- © Продажи OLED-телевизоров за год выросли вдвое - «Новости сети»

- © Ботнет Necurs занялся распространением нового вредоноса: дроппера Marap - «Новости»

- © Ботнет Necurs атакует банки, распространяя малварь FlawedAmmyy - «Новости»

- © Выручка Mail.ru за шесть месяцев 2012 года выросла на 48,8% - «Интернет»

- © Обнаружена новая разновидность Mirai, использующая Aboriginal Linux - «Новости»

- © Эксперты зафиксировали самую длительную DDoS-атаку c 2015 года - «Интернет и связь»

- © «Лаборатория Касперского»: фишеры стали чаще атаковать пользователей Mac - «Новости»

- © Android-вредонос Triout способен записывать звонки и воровать фотографии - «Новости»

- © Обнаружена повторная атака на российские СМИ - «Новости»

|

|

|