Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Эксперты Trend Micro раскрыли детали неисправленной 0-day уязвимости в Microsoft JET - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

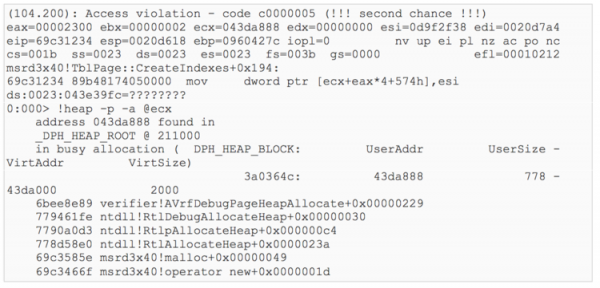

Эксперты Trend Micro Zero Day Initiative (ZDI) обнародовали информацию о неисправленной уязвимости в составе СУБД Microsoft Jet Database Engine. По данным исследователей, проблема угрожает всем актуальным на сегодня версиям Windows (Windows 10, Windows 8.1, Windows 7, а также Windows Server от 2008 до 2016) и допускает исполнение произвольного кода.

Специалисты пишут, что уведомили инженеров Microsoft о проблеме еще в начале мая 2018 года и выждали даже не положенные в таких случаях 90 дней, а 120, учитывая серьезность бага. Однако патча для уязвимости по-прежнему нет, хотя в сентябре 2018 года разработчики Microsoft устранили две другие проблемы в составе JET.

Уязвимость представляет собой проблему записи за пределы буфера (out-of-bounds writes), которую может спровоцировать открытие источника данных JET, осуществленное посредством Object Linking and Embedding Database (OLEDB). Эксплуатация проблемы может привести к исполнению произвольного кода в контексте текущего пользователя. Однако, по словам исследователей, для этого атакующему придется убедить свою жертву открыть специально созданный файл, содержащий данные СУБД JET. Этот формат используется самыми разными приложениями, и специалисты предостерегают, что вредоносный код будет выполнен на уровне текущего процесса.

Proof-of-concept эксплоит уже опубликован на GitHub.

Официального патча можно ждать не раньше октябрьского «вторника обновлений». Однако о проблеме позаботились сторонние специалисты – инженеры компании Acros Security. Патчи для свежей уязвимости были представлены в составе их продукта 0patch. 0patch – это платформа, предназначенная как раз для таких ситуаций, то есть исправления 0-day и других непропатченных уязвимостей, для поддержки продуктов, которые уже не поддерживаются производителями, кастомного софта и так далее. Свежая версия 0patch содержит исправления для 32- и 64-разрядных версий Windows 10, 8.1, 7, а также Windows Server 2008-2016.

- © Критическая уязвимость содержится в Windows 7 - «Интернет»

- © Информацию о 0-day уязвимости в Windows опубликовали через Twitter - «Новости»

- © Уязвимость при обработке анимированного курсора в Microsoft Windows - «Интернет»

- © Сторонние разработчики опубликовали временный патч для свежей 0-day уязвимости в Windows - «Новости»

- © Microsoft исправила более 60 уязвимостей в своих продуктах, включая 0-day проблему - «Новости»

- © Microsoft устранила около 60 уязвимостей в своих продуктах, включая две проблемы нулевого дня - «Новости»

- © Эксперты Google опубликовали данные о неисправленной уязвимости в браузере Microsoft Edge - «Новости»

- © Microsoft выпустила внеплановый патч для опасной уязвимости в Malware Protection Engine - «Новости»

- © Июньский «вторник обновлений» принес патчи для 11 критических уязвимостей в продуктах Microsoft - «Новости»

- © Эксперты Google сообщили, что один из свежих патчей для Windows 10 неэффективен - «Новости»

|

|

|