Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Информацию о 0-day уязвимости в Windows опубликовали через Twitter - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

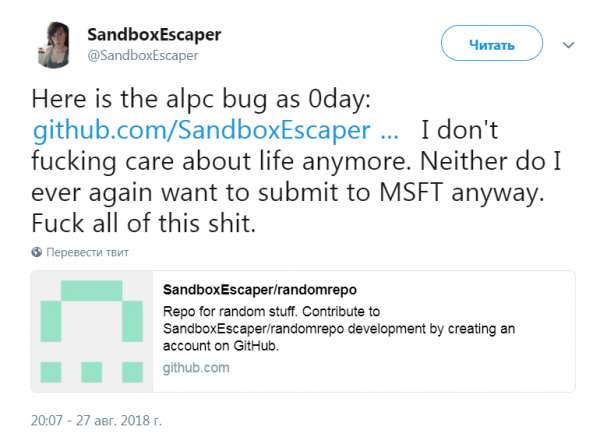

ИБ-специалист, известный под псевдонимом SandboxEscaper, опубликовал в Twitter информацию о неисправленной уязвимости в Windows и дал ссылку на proof-of-concept эксплоит. В коротком и эмоциональном сообщении специалист писал, что его уже нечего не волнует, и он не больше не собирается пытаться сообщать об уязвимостях представителям Microsoft. Затем это сообщение и сам Twitter-аккаунт были удалены, но сейчас доступны снова.

Кроме того, SandboxEscaper приложил к своему сообщению ссылку на GitHub, где был опубликован proof-of-concept эксплоит.

Уязвимость, о которой писал специалист, это локальное повышение привилегий, которое позволяет атакующему повысить права своей малвари до уровня SYSTEM. Вскоре информацию о проблеме подтвердил специалист CERT/CC Уилл Дорманн (Will Dormann), сообщив, что эксплоит работает на полностью пропатченной Windows 10. Уязвимость была добавлена в базу CERT/CC, а Дорманн рассказал, что баг связан с работой Windows Task Scheduler, а именно механизма Advanced Local Procedure Call (ALPC).

Сообщается, что перед проблемой уязвимы 64-битные версии Windows 10 и Windows Server 2016 и, скорее всего, другие ОС семейства Windows, но для атаки на них понадобится внести изменения в код эксплоита.

Так как SandboxEscaper раскрыл данные о проблеме через Twitter и перед этим не уведомлял об уязвимости разработчиков, патча для нее пока нет. Вероятно, исправление выйдет не раньше 11 сентября, то есть очередного «вторника обновлений».

- © Специалист Google Project Zero опубликовал инструмент, который должен помочь джейлбрейкнуть iOS 11 - «Новости»

- © Опубликован эксплоит для внедрения кода в Signal для Windows и Linux - «Новости»

- © На серверах Facebook можно было удаленно запустить произвольный код - «Новости»

- © Опасный баг в составе Linux Beep провоцирует состояние гонки - «Новости»

- © В сети опубликован эксплоит для проблемы Drupalgeddon2, и хакеры уже им пользуются - «Новости»

- © Разработчики Red Hat устранили опасный баг в DHCP-клиенте - «Новости»

- © Исследователь опубликовал информацию сразу о двух критических уязвимостях в Exim - «Новости»

- © Проблема в Windows Remote Assistance позволяла похитить файлы пользователей - «Новости»

- © В процессорах VIA C3 нашли бэкдор - «Новости»

- © Drupalgeddon2: уязвимость, о которой предупреждали авторы Drupal, действительно оказалась опасной - «Новости»

|

|

|