Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Опубликован эксплоит для проблемы, связанной с обработкой vCard - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

Xakep #237. Даркнет 2018

- Содержание выпуска

- Подписка на «Хакер»

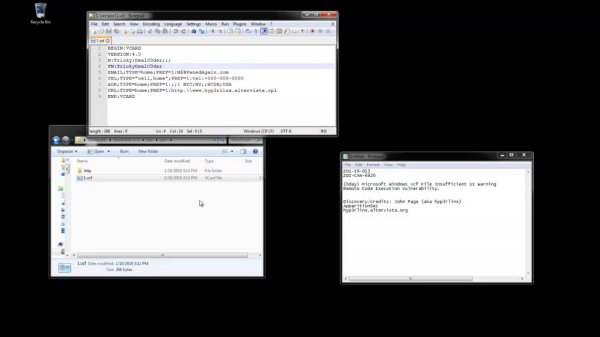

ИБ-специалист Джон Пейдж (John Page), также известный под псевдонимом hyp3rlinx, опубликовал в открытом доступе proof-of-concept эксплоит для 0day-уязвимости в Windows, связанной с обработкой файлов электронных визиток vCard (VCF).

Эксперт обнаружил проблему еще летом прошлого года и сообщил о ней разработчикам через программу раскрытия уязвимостей Trend Micro Zero Day Initiative. Изначально специалисты Microsoft вообще не хотели признавать проблему проблемой, запрашивали дополнительные детали, PoC и просили переписать отчет. Затем инженеры Microsoft все же согласились, что уязвимость существует и пообещали исправить ее в рамках январского «вторника обновлений», однако затем в компании снова передумали, и патч был отложен до релиза Windows 19H1, запланированного на апрель 2019 года.

Пейдж и эксперты ZDI решили, что ждали уже достаточно, и пришло время опубликовать детали проблемы, чтобы компании и пользователи знали об угрозе и могли принять временные меры для своей защиты, пока официального патча нет.

Как уже было сказано выше, уязвимость связана с обработкой файлов vCard (VCF). Атакующий может создать вредоносный файл VCF, якобы содержащий безобидную ссылку. Однако нажатие на такую ссылку приводит к исполнению произвольного кода, а не открытию URL в браузере. Демонстрацию работы эксплоита можно увидеть ниже.

Пейдж отмечает, что хотя для эксплуатации этой проблемы необходимо взаимодействие с пользователем, уязвимость нельзя оставлять без внимания и патчей, так как злоумышленники уже не раз доказывали: совсем нетрудно обманом заставить пользователя посетить вредоносный сайт или открыть какой-либо файл.

- © Информацию о 0-day уязвимости в Windows опубликовали через Twitter - «Новости»

- © Эксперты Trend Micro раскрыли детали неисправленной 0-day уязвимости в Microsoft JET - «Новости»

- © Опубликован эксплоит для RCE-уязвимости в браузере Edge - «Новости»

- © Microsoft исправила более 60 уязвимостей в своих продуктах, включая 0-day проблему - «Новости»

- © Уязвимость в Microsoft JET недавно была исправлена, но оказалось, что не до конца - «Новости»

- © Сторонние разработчики опубликовали временный патч для свежей 0-day уязвимости в Windows - «Новости»

- © Еще одну 0-day уязвимость в Windows раскрыли через Twitter - «Новости»

- © Опубликован PoC-эксплоит для уязвимости нулевого дня в Windows - «Новости»

- © Обновление для Adobe Flash Player устранило критическую RCE-уязвимость - «Новости»

- © Простой CSS-код заставляет iPhone перезагружаться - «Новости»

|

|

|