Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Найдена RCE-уязвимость в составе LibreOffice и OpenOffice - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

Xakep #238. Забытый Android

- Содержание выпуска

- Подписка на «Хакер»

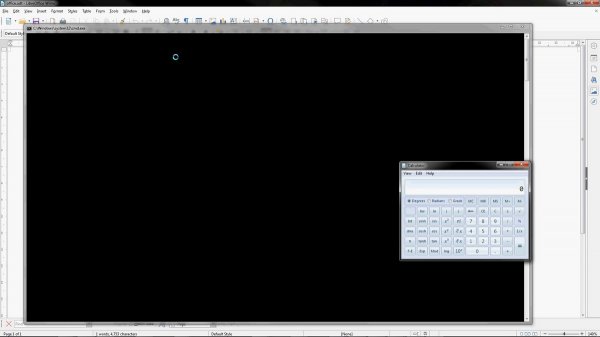

ИБ-специалист Алекс Инфур (Alex Infuhr) сообщил об опасной RCE-уязвимости в составе опенсорсных LibreOffice и Apache OpenOffice (CVE-2018-16858). Атакующий может добиться удаленного исполнения произвольного кода через автоматическое исполнение макросов. По стуи, для срабатывания атаки пользователь должен просто провести курсором над вредоносной частью документа ODT.

Проблема представляет собой обход каталога и ее эксплуатация все же требует соблюдения ряда условий, из-за которых атаки на уязвимые версии офисных пакетов вряд ли могут носить массовый характер. Так, вредоносный документ атакующего должен содержать не только «невидимую» ссылку (например, написанную белым цветом), которая срабатывает при событии onmouseover, то есть наведении курсора. Также, после наведения курсора на вредоносную ссылку, документ должен обращаться к локальному Python-скрипту. Демонстрацию атаки на LibreOffice можно увидеть ниже.

Проблема уже была устранена в LibreOffice 6.0.7/6.1.3 (то есть еще в октябре 2018 года), а вот патча для OpenOffice пока нет.

Эксперт подчеркивает, что опубликованный им proof-of-concept эксплоит в текущем виде не работает для OpenOffice (отсутствует поддержка передачи аргументов в функции), однако атака на обход каталога все равно представляет опасность для офисного пакета и может быть использована для исполнения произвольных локальных скриптов, правда злоумышленнику сначала придется каким-то образом разместить их в системе пользователя. В качестве временной меры защиты от таких атак Инфур рекомендует пользователям OpenOffice удалить или переименовать файл pythonscript.py.

- © В Apache Struts 2 нашли критический RCE-баг - «Новости»

- © Уязвимости в WibuKey могут привести к исполнению произвольного кода - «Новости»

- © Проблема Zip Slip представляет опасность для Apache Hadoop YARN - «Новости»

- © Опубликован эксплоит для критического бага в WebKit - «Новости»

- © В роутерах TP-Link TL-R600VPN устранено четыре уязвимости - «Новости»

- © Критическая уязвимость исправлена в Packagist - «Новости»

- © Эксперты Trend Micro раскрыли детали неисправленной 0-day уязвимости в Microsoft JET - «Новости»

- © Свежая уязвимость в Apache Struts 2 уже находится под атакой - «Новости»

- © Эксперты Check Point предупредили об уязвимостях в RDP-клиентах - «Новости»

- © Обычное PNG-изображение могло полностью скомпрометировать устройство на Android - «Новости»

|

|

|