Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Опубликован эксплоит для уязвимости в Chrome, патча для которой пока нет - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

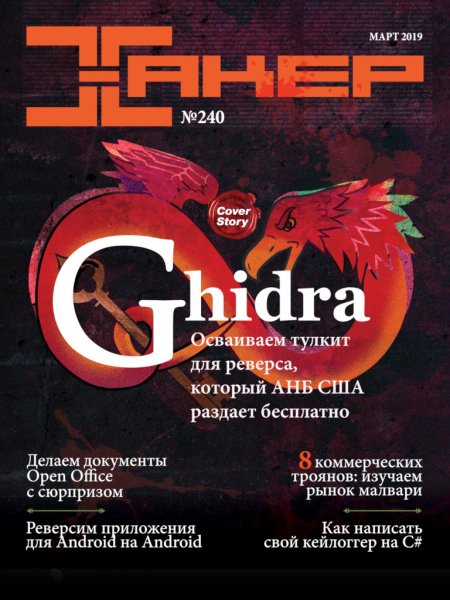

Xakep #240. Ghidra

- Содержание выпуска

- Подписка на «Хакер»

Специалист Exodus Intelligence обнародовал эксплоит для RCE-уязвимости в движке V8 jаvascript, чтобы продемонстрировать, что у текущей модели разработки Chrome есть проблемы. Демонстрацию эксплоита в деле можно увидеть в ролике ниже.

Исследователь объясняет, что патч для этой уязвимости пока не добрался до текущей стабильной версии Chrome, хотя исправление существует уже несколько недель. Дело в том, что инженеры Google устранили проблему в V8 еще 18 марта 2019 года, и любой желающий может увидеть это в исходном коде и журнале изменений проекта.

Но прежде чем этот патч дойдет до конечных пользователей, он пройдет множество этапов. Так, исправление интегрируют в Chromium, откуда оно попадет в кодовую базу Chrome, после чего его протестируют в Chrome Canary и Chrome Beta, и только после этого патч наконец доберется до стабильной ветки и пользователей.

В блоге Exodus Intelligence эксперт пишет, что такая ситуация, по его мнению, представляет собой большую проблему. Ведь таким образом у злоумышленников появляется удобный момент (длящийся несколько дней или даже недель) для эксплуатации уже известной, но еще не исправленной уязвимости.

Чтобы привлечь к этой проблеме внимание, специалист опубликовал PoC-эксплоит для свежего бага, который позволяет удаленно выполнить произвольный код. Нужно отметить, что в Exodus Intelligence приняли во внимание опасность проблемы, и поэтому эксплоит в текущем виде практически безобиден: в нем не хватает компонента, отвечающего за побег из песочницы, который необходим для исполнения кода в ОС. Тем не менее, в теории злоумышленники все равно могут скомбинировать эксплоит экспертов с другими, уже известными багами, приводящими к побегу из песочницы Chrome. В итоге проблема может использоваться для атак типа watering hole и вредоносных рекламных кампаний.

- © Опубликован эксплоит для проблемы, связанной с обработкой vCard - «Новости»

- © Опубликован эксплоит для RCE-уязвимости в браузере Edge - «Новости»

- © Опубликован эксплоит для критического бага в WebKit - «Новости»

- © Для 0-day уязвимости в OpenOffice появился неофициальный патч - «Новости»

- © Опубликован PoC-эксплоит для 0-day уязвимости в Windows 7 - «Новости»

- © Сторонние разработчики опубликовали временный патч для свежей 0-day уязвимости в Windows - «Новости»

- © 0-day в Chrome использовали вместе с уязвимостью в Windows 7 - «Новости»

- © Информацию о 0-day уязвимости в Windows опубликовали через Twitter - «Новости»

- © Критический баг в SQLite угрожает тысячам приложений и Chromium-браузерам - «Новости»

- © Неисправленную уязвимость в Chrome атаковали злоумышленники - «Новости»

|

|

|