Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Свежую проблему нулевого дня в Windows использовали для внедрения PowerShell-бэкдора - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

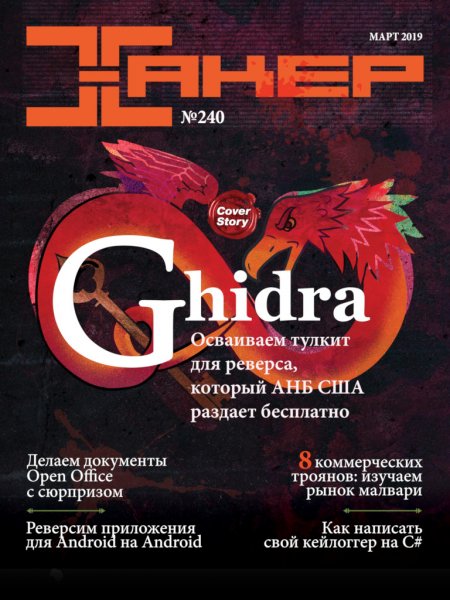

Xakep #240. Ghidra

- Содержание выпуска

- Подписка на «Хакер»

Эксперты «Лаборатории Касперского» опубликовали детали уязвимости CVE-2019-0859, обнаруженной ими ранее. Инженеры Microsoft уже исправили уязвимость ранее в этом месяце. Напомню, что проблема вновь была связана с win32k.sys, и это уже четвертый случай обнаружения подобного бага за последние несколько месяцев.

Исследователи рассказали, что CVE-2019-0859 представляет собой use-after-free уязвимость, связанную с функциональностью CreateWindowEx, отвечающей за работу с диалоговыми окнами, а точнее, с их дополнительными стилями. Обнаруженный экспертами образец эксплоита для этой проблемы был предназначен для 64-битных версий Windows, начиная с Windows 7 и заканчивая поздними сборками Windows 10, а для обхода ASLR использовался хорошо известный метод HMValidateHandle.

Неизвестные злоумышленники, которых эксперты характеризуют как пока неустановленную APT-группировку, эксплуатировали этот баг для внедрения на уязвимые машины PowerShell-бэкдора. Сценарий атаки сводится к следующему: вначале на устройстве запускался файл .exe, а затем он устанавливал малварь, которая уже подгружала тот самый бэкдор, написанный на PowerShell. После через бэкдор подгружалась дальнейшая боевая нагрузка. Поскольку заражение происходило с использованием уязвимости нулевого дня, а малварь использовала легальные инструменты, атакующие потенциально имели все шансы прочно закрепиться в зараженной системе и установить над ней тайный контроль.

«В этой истории мы видим два основных тренда, характерных для сложных атак АРТ-класса – так называемых Advanced Persistent Threats. Во-первых, это применение эксплойтов для повышения привилегий на локальной машине с целью успешного закрепления в системе. А во-вторых, это использование легитимных инструментов – в данном случае PowerShell – во вредоносных целях. Такой подход даёт злоумышленникам возможность обходить стандартные механизмы защиты. Для того чтобы успешно справляться с подобными угрозами, защитные решения должны обладать технологиями поведенческого анализа и автоматической блокировки эксплойтов», – рассказывает Антон Иванов, руководитель отдела исследования и детектирования сложных угроз «Лаборатории Касперского».

Напомню, что предыдущую 0-day проблему в Windows, так же связанную с win32, по данным аналитиков, применяли хакерские группировки FruityArmor и SandCat (и, возможно, другие преступники). Этот баг был исправлен в марте 2019 года.

- © 0-day в Chrome использовали вместе с уязвимостью в Windows 7 - «Новости»

- © Опубликован PoC-эксплоит для 0-day уязвимости в Windows 7 - «Новости»

- © Уязвимость нулевого дня в Windows эксплуатировали в странах Ближнего Востока - «Новости»

- © Microsoft закрыла 74 уязвимости в своих продуктах, включая две 0-day проблемы - «Новости»

- © Microsoft исправила 64 уязвимости, две из которых уже были под атакой - «Новости»

- © Adobe выпустила патчи для критических багов в Photoshop CC и Digital Editions - «Новости»

- © Для уязвимости нулевого дня в Windows вышел неофициальный патч - «Новости»

- © Microsoft исправила очередную 0-day уязвимость, которую уже использовали злоумышленники - «Новости»

- © Уязвимость нулевого дня в Internet Explorer позволяет похитить файлы с Windows-машин - «Новости»

- © Опубликован эксплоит для проблемы, связанной с обработкой vCard - «Новости»

|

|

|